根据2022年第一季度的调研表明,HTML文件仍然是网络钓鱼攻击中最流行的附件之一,面对此类攻击手段,不管是反垃圾邮件引擎还是用户都很难辨别。HTML(超文本标记语言)是一种定义Web内容的含义和结构的语言。HTML文件是专为在 Web 浏览器中进行数字查看而设计的交互式内容文档。

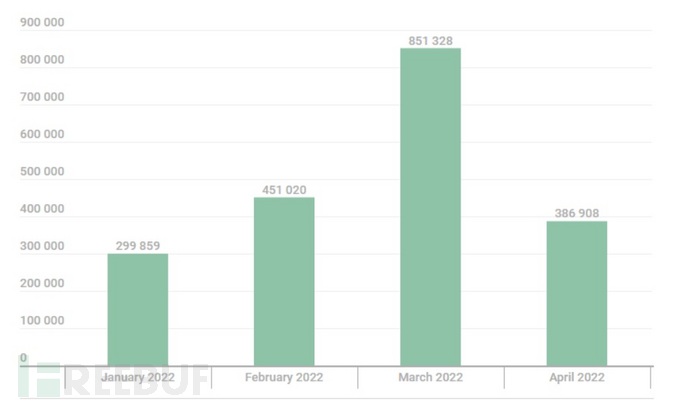

在网络钓鱼电子邮件中,HTML文件通常用于将用户重定向到恶意站点、下载文件,甚至在浏览器中本地显示网络钓鱼表单。由于HTML本身并不是恶意的,所以附件往往不会被电子邮件安全产品检测到,因此可以很好地进入收件人的收件箱。卡巴斯基的统计数据表明,在恶意电子邮件中使用HTML附件的趋势依然强劲,其公司在今年第一季度检测到200万封针对其客户的此类电子邮件。这些数字在2022年3月达到顶峰,当时卡巴斯基的遥测数据统计了 851,000次检测,而4月的数据稍有下降,降至 387,000次。

HTML如何逃避检测

HTML附件中的网络钓鱼表单、重定向机制和数据窃取等通常使用各种方法实现,从简单的重定向到混淆JavaScript以隐藏网络钓鱼表单。附件在电子邮件中采用base64编码,所以恶意URL、脚本等能轻松躲避电子邮件网关和防病毒软件的扫描。除此之外,威胁参与者通常在HTML附件中使用JavaScript,这些附件将用于生成恶意网络钓鱼表单或重定向。

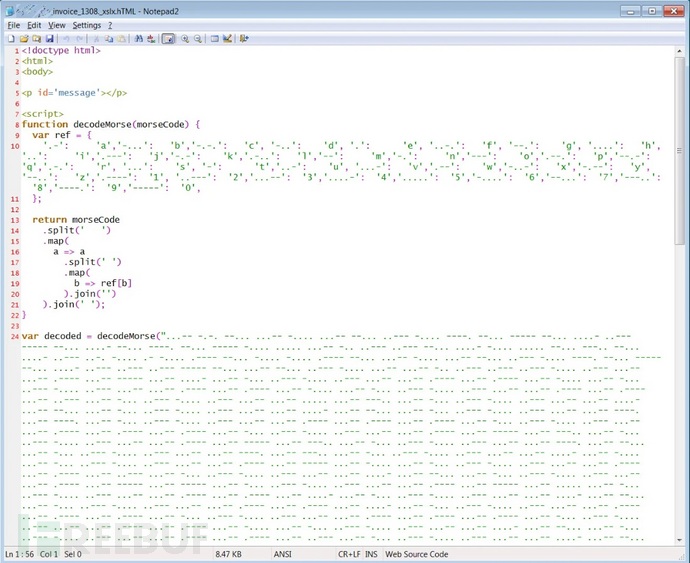

在HTML附件中使用JavaScript来隐藏恶意URL和行为称为HTML走私,并且在过去几年中已成为一种非常流行的技术。为了使检测恶意脚本变得更加困难,威胁参与者使用免费提供的工具对它们进行混淆,这些工具可以接受自定义配置,因此不太可能被检测到,从而逃避检测。例如,在11月,我们曾报告了威胁攻击者在其HTML附件中使用摩尔斯电码来混淆打开HTML附件时会显示的网络钓鱼表单。

卡巴斯基指出,在某些情况下,威胁参与者使用的编码方法涉及已弃用函数,例如“unescape()”,它将字符串中的“%xx”字符序列替换为其ASCII等价物。虽然今天这个函数已经被decodeURI()和decodeURIComponent()取代,但大多数现代浏览器仍然支持它。尽管如此,更多关注当前方法的安全工具和反垃圾邮件引擎可能会忽略它。

结论

HTML附件在2019年首次出现激增,但它们仍然是2022年网络钓鱼活动中的一种常见技术,所以不该轻视其带来的危害,因为仅仅打开这些文件通常就足以让JavaScript 在您的系统上运行,这可能会导致恶意软件在磁盘上自动组装并绕过安全软件。由于安全软件不会将附件检测为恶意附件,因此收件人可能更有可能打开它们并被感染。即使电子邮件安全解决方案没有产生任何警告,也请时刻对HTML附件保持警惕。

参考来源:https://www.bleepingcomputer.com/news/security/html-attachments-remain-popular-among-phishing-actors-in-2022/#google_vignette