在Sophos为其年度勒索软件状况报告进行的调查中,66%的组织承认他们去年受到勒索软件攻击,高于2020年的37%。其中65%的攻击成功加密了受害者的数据,高于前一年的54%。

总部设在英国的这家网络安全公司表示,企业为其最重要的勒索软件攻击支付的平均赎金增长了近五倍,略高于80万美元,而支付100万美元或以上赎金的企业数量增加了两倍,达到11%。在其年度报告中,Sophos调查了来自31个国家的5600个组织。共有965名受访者分享了他们的勒索软件攻击细节。

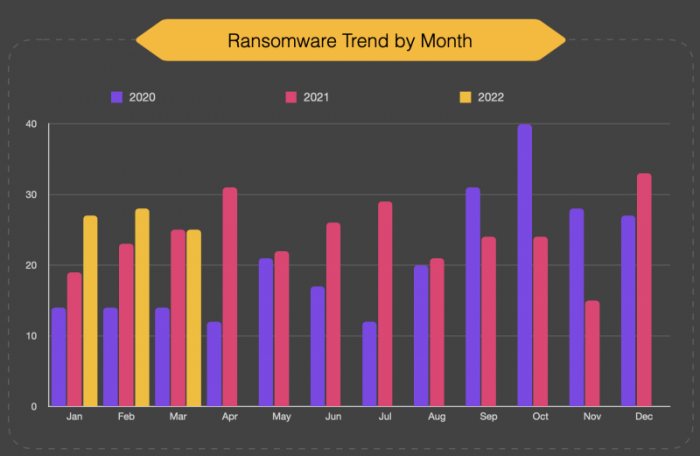

这些数字并不令人惊讶,因为在过去一年中,勒索软件攻击令美国主要的石油管道再到最大的肉类加工厂都深受其害。虽然Colonial Pipeline和JBS US Holdings都支付了数百万的赎金,但这些攻击使他们的业务暂停了很久,足以引发恐慌性购买,使物资供应的价格上升。

这些攻击和其他攻击促使白宫在10月召开了一次国际反勒索软件协调会议,汇集了来自30多个国家的代表,包括英国、加拿大和日本等美国盟友。该小组承诺分享信息,共同追踪和起诉勒索软件攻击背后的网络犯罪分子。

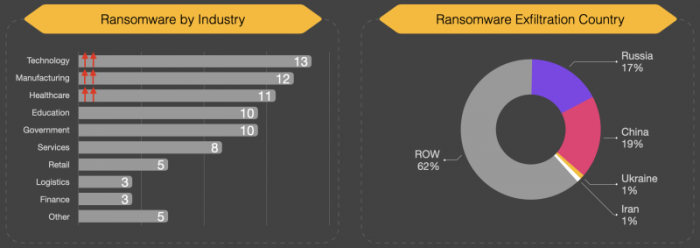

值得注意的是,俄罗斯没有参加(与乌克兰开战以后则更是不可能),美国和其他国家指责俄罗斯窝藏并可能鼓励这些攻击背后的团体。现在,随着世界上大部分国家积极反对俄罗斯入侵乌克兰,专家们担心俄罗斯会发动政府支持下的勒索软件攻击,作为针对乌克兰及其支持者的网络战争的一部分。

无论攻击者的动机如何,勒索软件仍然是网络犯罪分子的一个有利可图的工具。Sophos的首席研究科学家Chester Wisniewski说,勒索软件的成本不仅继续上升,而且越来越多的受害者被迫选择支付赎金,即使他们有其他选择。

在报告他们的数据被攻击锁定的受访者中,46%的人说他们支付了赎金以取回他们的数据,26%的人说他们支付了赎金,尽管他们可以通过备份自己恢复数据。

Wisniewski说,这可能有几个原因,包括不完整的备份,或希望让公司的数据不被公布在网上。此外,在发生勒索软件攻击事件后,往往有很大的压力要尽快恢复运行,而从备份中恢复往往是困难和耗时的。但是,尽管向网络犯罪分子支付解密密钥可能是一个诱人的想法,它也是一个危险的想法。

Wisniewski在一份声明中说:"企业不知道攻击者可能做了什么,例如添加后门、复制密码等等。如果组织不彻底清理恢复的数据,他们最终会在他们的网络中留下潜在的弱点,并有可能暴露在重复的攻击之下。"