如今,堪称核弹级的 Apache Log4j 库中的关键零日漏洞 Log4Shell被发现已经过了4个月,越来越多的人们已经将更多视线转移到新近爆发的其它漏洞,似乎Log4Shell正要成为“过气网红”。

但威胁分析师正发出提醒,由于该漏洞几乎是无处不在,能够得到有效修复的应用程序数量还远远不够。Log4Shell目前依然是一个广泛且严重的安全威胁。

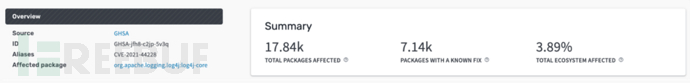

4月26日,安全公司Rezilion发布了一份最新研究报告,显示截至4月底,仍然有40%的易受攻击的Log4j版本被运用。在查看来自 Google 的 Open Source Insights 服务的数据时,Rezilion 发现在使用 Log4j 作为依赖项的 17840 个开源软件包中,只有 7140 个升级到了安全版本。因此,其中 的60% 仍然容易受到 Log4Shell 的攻击。

在 Shodan 上搜索特定类别的开源容器时,Rezilion 发现了超过 90000 个可能存在漏洞且面向互联网的应用程序,其中包含过时或易受攻击的 Log4j版本。一个典型的例子是 Apache Solr,在网络上共发现有1657 个公共部署,它仍在使用 Log4j-core-2.16.0-jar。显然,最新的容器版本还没有被所有用户采用,所以在网络上仍然存在数以万计的攻击面。

对那些使用过时且不再支持的 Log4j 1.2.17版本,包括 Atlassian Crucible、Apache zeppelin、Bitnami Kafka 和 Bitnami Spark。有一种误解认为 Log4Shell 不会影响旧版本分支,但事实并非如此。

Rezilion 认为导致目前较差的更新状况原因较为复杂,但包括了缺乏适当的漏洞管理流程,以及漏洞的可见性差等因素。Log4j 在生产环境中很难检测到,一些企业组织不知道自己是否在使用,不知道他们使用的是哪个版本,也不知道哪些版本是安全的。

正如 CISA 所强调的,黑客并不关心漏洞的存在时间,他们只关心能否将漏洞带入目标设备。目前,一些 10 年前的漏洞仍然在野外被积极利用,而 Log4Shell 在目前看来颇有这方面的“潜质”。因此,专家建议用户扫描并确认系统环境,找到正在使用的版本,如果是过时或易受攻击的Log4j版本,务必尽快制定升级计划。