据The Hacker News消息,第一个专门设计针对亚马逊网络服务AWS Lambda无服务器计算平台的恶意软件已经在野外被发现。

资料显示,亚马逊云科技于 2014 年推出Serverless 计算服务 Amazon Lambda,开创了业界先河,并持续根据客户需求更新迭代。通过 Amazon Lambda,客户无需预置或管理服务器即可运行代码,覆盖几乎任何类型的应用程序或后端服务,且只需按照调用次数和使用的计算时间付费(按毫秒计算)。

Cado Labs安全研究员Matt Mui表示,该恶意软件使用更新的命令和控制流量地址解析技术,以规避典型的检测措施和虚拟网络访问控制。有意思的是,每次入侵之后该恶意软件会将在域名之后加上一个“Denonia”的绰号。

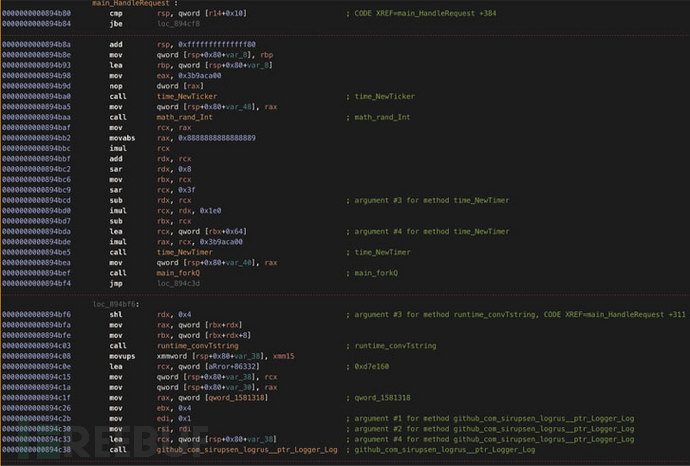

2022年2月25日,某网络安全公司将分析的文件上传至VirusTotal 数据库,命名为“python”,并打包成一个64位ELF可执行文件。但是,这个文件名有点“名不副实”,因为Denonia 是用Go编程的,包含了XMRig加密货币挖矿软件的定制变体。也就是说,初始访问的模式是未知的,尽管有专家怀疑它可能涉及AWS Access 和Secret Keys的泄露。

该恶意软件的另一个显著特点是,它使用DNS over HTTPS (DoH)来与其命令和控制服务器 (“gw.denonia[.]xyz”) 进行通信,并通过在加密的DNS查询中隐藏流量。

对于这一消息,亚马逊特别强调,“Lambda默认是安全的,AWS将继续按设计运行”,而那些违反其可接受使用政策 (AUP) 的用户将被禁止使用其服务。

虽然 Denonia是以AWS Lambda为目标进行针对性设计,因为在执行之前它会检查 Lambda的环境变量,但 Cado Labs 还发现它也可以在标准Linux服务器环境中运行。

Cado Labs公司表示,“研究人员描述的软件没有利用Lambda或任何其他AWS服务的任何弱点,由于该软件完全依赖于以欺诈方式获得的帐户凭据,因此将其称为恶意软件是对事实的歪曲,因为它本身缺乏未经授权访问任何系统的能力。”

值得注意的是,“python”并不是目前发现的唯一Denonia 样本,Cado Labs此前还发现了另外一个样本(名为“ bc50541af8fe6239f0faa7c57a44d119.virus ”),该样本已在2022年1月3日上传到VirusTotal数据库。

Matt Mui表示“虽然第一个样本没有多少进攻性,因为它只运行加密挖矿软件,但它展示了攻击者如何使用先进的云特定知识来利用复杂的云基础设施,并预示着未来潜在的、更加可怕的攻击。”

参考来源:https://thehackernews.com/2022/04/first-malware-targeting-aws-lambda.html