一个被追踪为Earth Lusca的复杂难以捉摸的威胁行为者出于财务目的,通过鱼叉式网络钓鱼和水坑攻击将全球政府和私人组织作为目标。

据安全公司称,该组织出于经济动机,其网络间谍活动打击了高价值目标,例如政府和教育机构、宗教运动、新型冠状病毒研究组织、赌博、加密货币公司和媒体。

Winnti组织于2013年首次被卡巴斯基发现,但据研究人员称,该组织自2007年以来一直活跃。专家们认为,在 Winnti 旗下有几个APT 组,包括 Winnti、Gref、PlayfullDragon、APT17、 DeputyDog、Axiom、 BARIUM、LEAD、 PassCV、Wicked Panda、Group 72、Blackfly、APT41 和 ShadowPad。

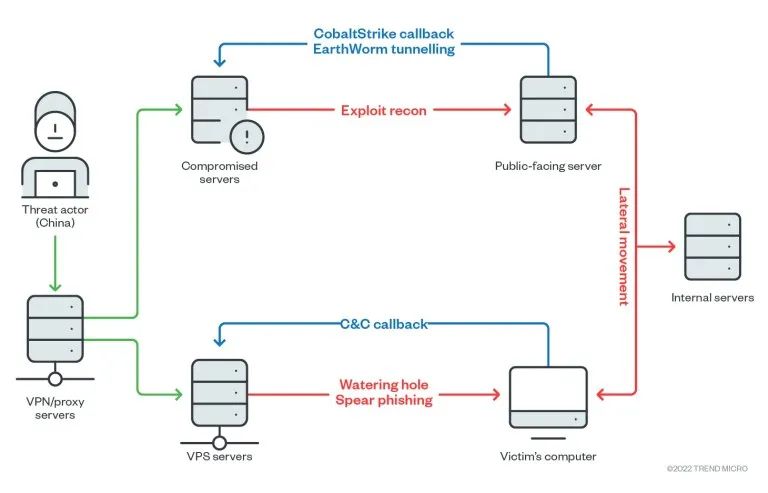

APT小组针对各个行业的组织,包括航空、游戏、制药、技术、电信和软件开发行业。研究人员将地球卢斯卡的基础设施分为两个“集群”。第一个集群是使用租用的虚拟专用服务器 (VPS) 建立的,用于水坑和鱼叉式网络钓鱼攻击。

第二个集群由运行易受攻击版本的 Oracle GlassFish Server 的受感染服务器组成,主要用于扫描面向公众的服务器中的漏洞,并在目标网络内建立流量隧道。两个集群都充当 C&C 服务器。

根据遥测数据显示,Earth Lusca 发送鱼叉式网络钓鱼电子邮件,其中包含指向其目标媒体公司的恶意链接。这些链接包含的文件伪装成潜在目标可能感兴趣的文件,或者伪装成据称来自另一家媒体组织的意见表。阅读趋势科技发布的分析。用户最终会下载一个包含恶意 LNK 文件或可执行文件的存档文件——最终导致 Cobalt Strike 加载程序。

观察到威胁参与者在受感染的网络中部署了Cobalt Strike,以及一组额外的恶意软件和 Web Shell。该组织还在其运营中使用了其他工具,例如加密货币矿工。

在研究人员分析的其中一次攻击中,威胁参与者将恶意脚本注入目标组织的受感染人力资源系统中。该脚本显示社交工程消息,例如 Flash 更新弹出窗口或 DNS 错误,并尝试诱骗受害者下载恶意文件并部署 Cobalt Strike 加载程序。

有证据表明,地球卢斯卡是一个高技能和危险的威胁行为者,主要受网络间谍活动和经济利益的驱使。然而,该组织仍然主要依靠久经考验的技术来诱捕目标,虽然这有其优势(这些技术已被证明是有效的),但它也意味着安全最佳实践,例如避免点击可疑的电子邮件/网站链接和更新重要的面向公众的应用程序,可以最大限度地减少影响——甚至停止——地球卢斯卡袭击。