近日,国外知名网络安全公司Check Point Research(CPR),发布了一份关于2021年网络攻击的调查报告。报告对2021年全球所发生的网络攻击进行了详细的分析。

罪魁祸首-Log4J

Log4J被称为是有史以来最严重的安全漏洞,该漏洞属于远程代码执行漏洞,黑客可以通过这个漏洞攻入计算机系统,运行程序、植入病毒或者变成肉鸡等等,黑客将拥有系统最高权限。

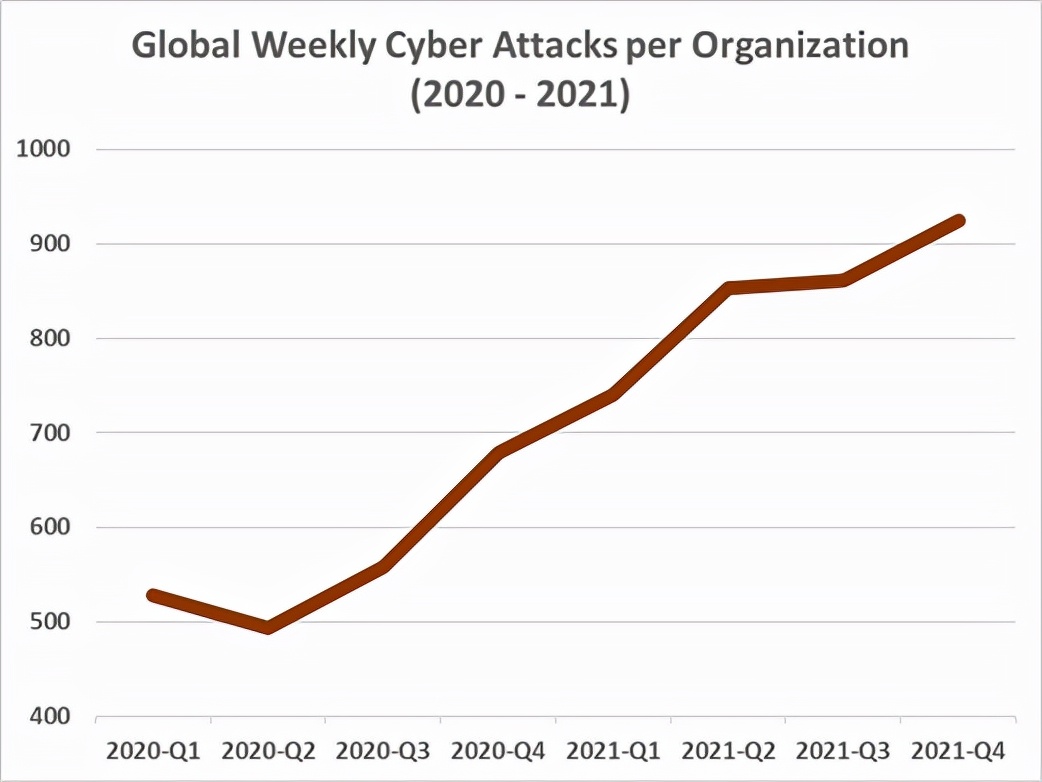

去年该漏洞被披露后,全球范围内掀起网络攻击高潮,每小时有数百万次试图利用Log4J漏洞发起的网络攻击。短短不到一个月的时间,2021年网络攻击便创下记录。从去年10月份开始,全球网络攻击增加了40%,每61个组织中,就有1个每周受到勒索软件的影响。

整体来看,与2020年相比,2021年全球企业承受网络攻击数量足足增加了50%。

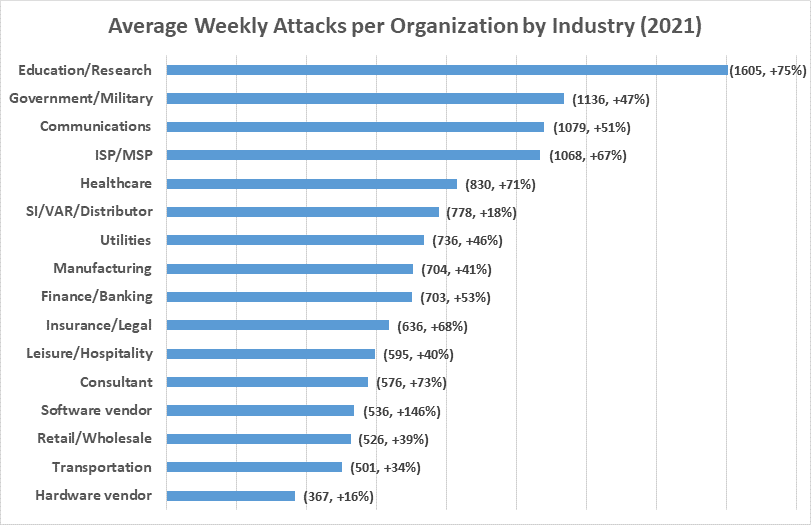

教育行业成为重灾区

2021年,教育和研究机构成为遭受攻击最多的行业,每个企业/组织平均每周发生1605次攻击,比2020年整整增加了75%。

其次是政府和军方,以每周1136次攻击位列第二,相较2020年,增加了47%。通信行业则位列第三,每个企业/组织每周发生1079次攻击,增加了51%。

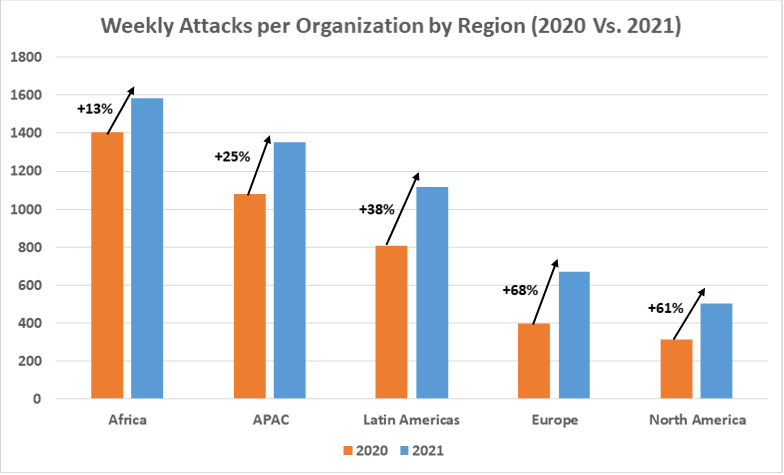

非洲遭受最多攻击

根据CPR调查发现,2021年非洲遭受了最多的攻击,每个企业/组织发生1353次攻击,同比增长25%。其次是亚太地区,每个企业/组织发生1118次攻击,同比增加38%,紧随其后的是拉丁美洲、欧洲和北美。可以看出,经济水平越低的地区,发生网络攻击事件的概率和频率也会越高。

“开源”之罪

CPR认为Log4J漏洞是造成2021年网络攻击事件频发的主因。开源作者是否该为此负责,一时间也成为了一个热门话题。

Log4J是一个被广泛使用的开源项目,被许多大型企业所使用。然而作为一个开源项目,Log4J的维护人员只有几个人,他们无偿、自愿地工作。发生如此严重的安全事故,却被一部分人辱骂,也有一些人为作者鸣不平。

前段时间甚至出现了一个名为faker.js的开源项目,因为作者没有任何经济来源,而删除所有代码的状况。

作为一个著名的 nodejs 工具库,Faker.js 是作者Marak 耗时十余年完成的,Faker.js可以制造非常多不同类型的假数据,用于开发调试。他的工作成果为一些大公司创造了非常多价值(包含Google在内)。

然而这些大公司却并未为此付给他一分钱薪水。

假如该开源项目出现bug,对tarnish造成损失,开源项目作者可能还要背负骂名。正是因为收入与责任的严重不匹配,使许多开源作者丧失了继续维护项目的信心。