美国跨国科技企业Cloudflare于1月10日发布的一份报告显示,2021年以来分布式拒绝服务(DDoS)攻击事件数量呈现出爆发式增长,而其中多数攻击为勒索式攻击。

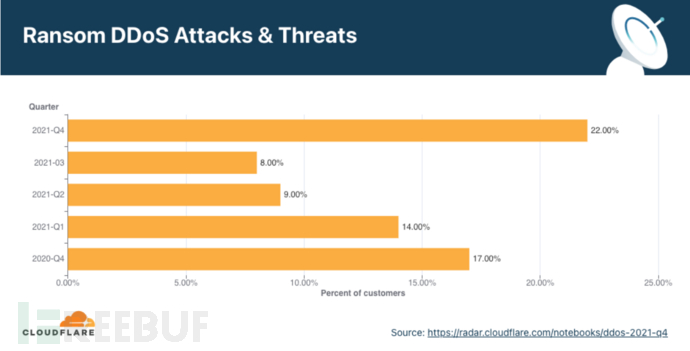

刚刚过去的2021年第四季度,Cloudflare公司的遭受DDoS攻击的客户中,约有四分之一表示他们收到了攻击者发来的勒索信。

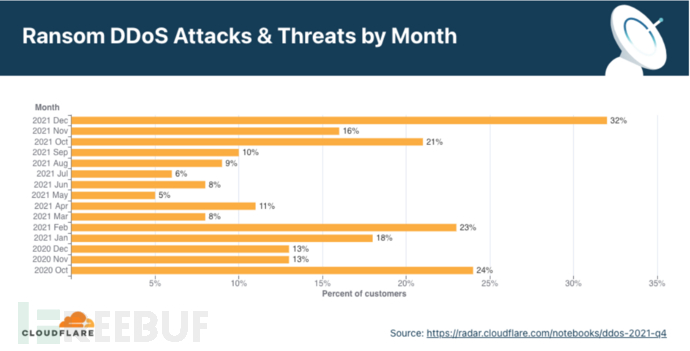

报告还显示,这些攻击有很大一部分都发生在2021年12月,攻击数量同上个月相比翻了一番。当时Cloudflare公司将近三分之一的客户都报告称收到了勒索信。

Cloudflare公司称,2021年勒索类DDoS攻击频发,同比增长了29%,每季度环比增长175%。而从2020年8月开始,勒索型DDoS攻击(RDDoS)开始成为一种新的威胁,并变得越来越复杂。

起初,这种RDDoS攻击的传输速度约为200Gbps,到 9月中旬达到了500Gbps以上。 2021年2月,互联网安全服务公司Akamai就遇到了一项严峻的挑战——一次针对欧洲一家博彩公司的速度为800Gbps 的RDDoS攻击。

2021年9月,一名攻击者针对VoIP 网络语音服务提供商部署了RDDoS攻击,导致公司的DNS服务器无法访问,从而中断了语音电话服务。

Cloudflare公司表示,应用程序层面的DDoS攻击,尤其是针对HTTP协议的DDoS攻击,它们的攻击目标是制造企业。相较于2021年第三季度,这类攻击激增了641%。

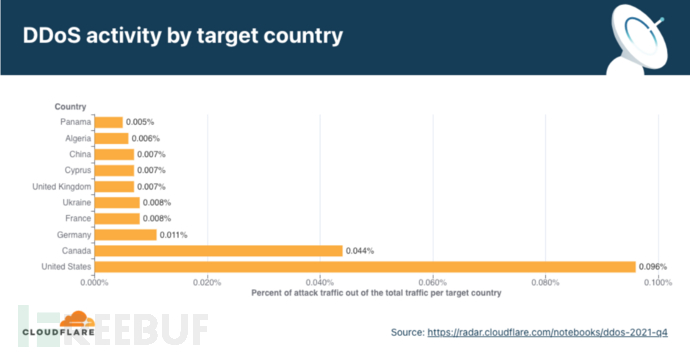

从IP地址来看,这些DDoS攻击事件大多来自中国、美国、巴西和印度,由类似Meris的僵尸网络部署。2021年内,Meris针对俄罗斯互联网巨头Yandex发起的攻击请求达到了创纪录的2180万次。

值得一提的是,与拒绝用户访问服务的应用程序层面的DDoS攻击不同,网络层面的DDoS攻击的目标往往是整个网络基础设施,最终试图使路由器和服务器瘫痪。

Cloudflare公司所处理的最大DDoS攻击持续整整60秒,它来自一个拥有1.5万个系统的僵尸网络,并以近2Tbps的速度向客户投掷垃圾数据包。

这还不是迄今为止有记录的最大的DDoS攻击,对此 Cloudflare公司表示:“TB级别(terabit-strong)的攻击正在成为常态。” 本次攻击是从被 Mirai 僵尸网络的变种所破坏的物联网设备网络部署的。

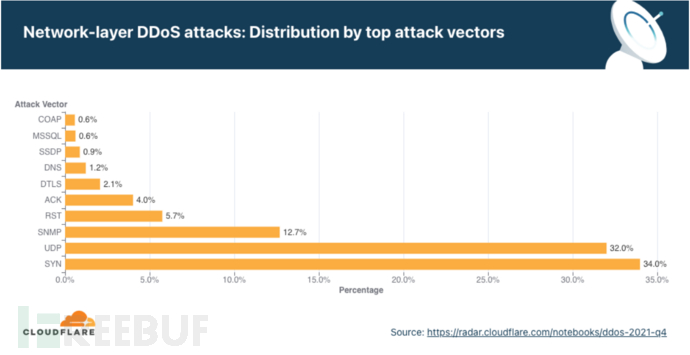

报告的结尾Cloudflare公司特别指出, 尽管基于udp协议的DDoS攻击已经是常见的攻击载体,但SYN泛洪仍然是最流行的攻击方法,NMP协议在每个季度都有近6000%的急剧增长。因此为应对更为频繁的短期DDoS攻击,公司应该转向自动缓解解决方案,因为这种方案可以当场行动并当场阻止攻击。