作者丨徐杰承

【51CTO.com原创稿件】彼得·帕克并没有进行过加密货币罪犯,但蜘蛛侠这个名字正迅速与加密货币犯罪产生联系。近日,某网络安全软件提供商发现了一种以最新蜘蛛侠系列电影《蜘蛛侠:英雄无归》为幌子入侵客户计算机的新形式恶意软件。

盗版《蜘蛛侠》成为病毒宿主

2021 年 12 月 17 日,《蜘蛛侠:英雄无归》在北美等部分地区上映。因版权等原因,本片并未第一时间在迪士尼等流媒体渠道上线。尽管如此,一些盗摄资源还是很快流出,甚至为自己打上了 720P/1080P MKV 高清的标签。

作为一段时间以来最受关注的电影,《蜘蛛侠:英雄无归》无疑为网络犯罪分子提供了一次与全球数百万潜在目标建立联系,并入侵其计算机的绝佳作案机会。如今,黑客只需要向受害者承诺最新电影的观看权限,并静待对方下载安装已被挂马或捆绑恶意软件的《蜘蛛侠:英雄无归》种子资源,即可轻松获取对受害者计算机的完全访问权限。

在这场风波之中传播与影响最为广泛的便是与加密货币挖掘相关的恶意软件。黑客通过控制受害者服务器进行加密货币的挖矿,以此牟取利益。这种犯罪行为会给受害者带来极大的损失:

- 主机长时间执行高性能计算,浪费网络带宽,大量占用 CPU 和内存,导致系统无法正常处理用户请求或任务。

- 增加电力消耗,加快 CPU、内存等硬件老化速度。

- 挖矿软件被植入受害主机,表明主机很可能已被黑客控制,现有的安全防护体系已经部分甚至完全失效,这还将带来以下风险:

a. 黑客通过挖矿程序窃取机密信息,如机密文件、关键资产的用户名和密码等,导致企业或个人遭受更进一步的资产损失。

b. 黑客控制主机作为“肉鸡”攻击互联网上的其他单位,违反网络安全法,遭致网信办、网安等监管单位的通报处罚。

c. 黑客利用已经控制的机器,作为继续对内网渗透的跳板,进行更严重的网络安全攻击。

随着人们将越来越多的时间花费在网上,网络攻击事件的发生也愈发频繁。仅 2021 年,世界范围内就报告了约 7.14 亿次网络攻击未遂事件,相比 2020 年增长了 134%。毫无疑问,在这次蜘蛛侠事件中,犯罪分子成功的找到了获取受害者的最简单方法,那就是使用正确的诱饵。

虽然大多数人都知道下载未知文件会存在风险,但对于因种种原因而无法进入影院观看电影的蜘蛛侠粉丝来说,这是他们唯一实现梦想的方式。何况犯罪分子向来擅长使这些文件看起来合法,在蜘蛛侠战衣与看似无害的文件信息的双重伪装下,病毒文件摇身一变成为了人见人爱的免费资源。

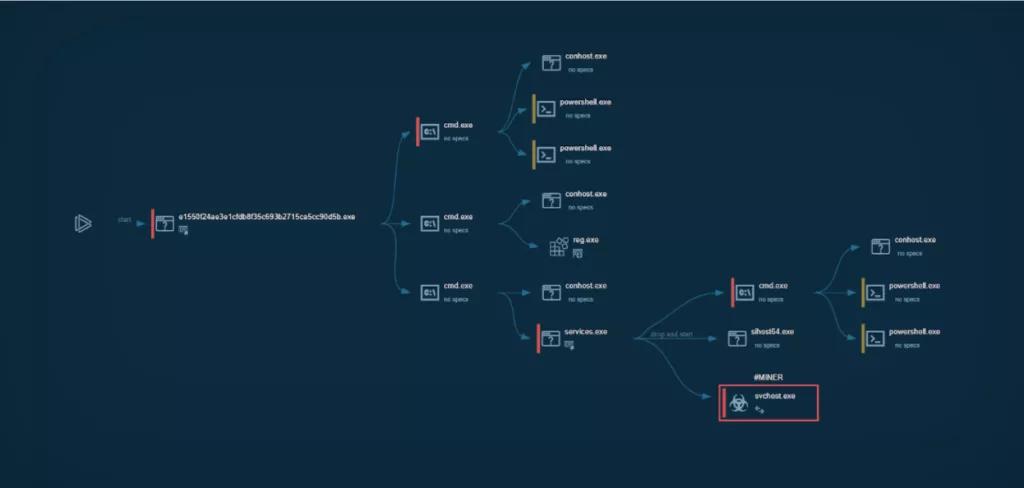

据悉,该病毒文件可能源自一个俄语视频交换网站。文件主体由.NET 撰写,但并未获得签章,且在被披露之前都没有被上传到 Virus Total 上。研究团队表示,该病毒文件早期未引发用户注意的原因之一是它所创建的文件使用知名且合法的名称,例如该软件宣称其所创建并植入用户系统的文件名为 svchost.exe 的挖矿文件由 Google 所提供。

原因之二,是该病毒具有较为完善的躲避检测的方法。分析显示,该文件在执行后,会立即创建调度作业名为 services 注册机码,以保证自身持久性,之后它将删除用户系统中的合法文件,并创建名为 sihost64.exe 和 svchost.exe 文件进行冒充,其中 sihost64.exe 为 watchdog 进程,用于监控程序运行,而 svchost.exe 即为挖矿文件。同时,该程序还能够通过两个 powershell 命令,向 Microsoft Defender 的例外清单加入以下扩展排除项:忽略用户配置文件下的所有文件夹、系统驱动器、以及扩展名为".exe"或".dll"的所有文件。以此躲过微软的杀毒工具与系统管理器的侦测。

起初,遭到入侵的计算机并不会出现很大变化,但随着挖矿程序不断消耗被入侵计算机的 CPU,最终将导致计算机系统的运行处理能力受到不可逆的破坏。此外,由于需要额外消耗大量电力维持加密货币挖掘计算,因此用户的另一项损失将会出现在高额的电费账单之中。

如何防范

针对本次利用蜘蛛侠电影进行传播的恶意软件,研究团队给出了以下防范措施:用户在进行资源文件下载前,应先尝试收集有关该文件的信息,并在双击文件前检查文件的扩展名。以此次事件为例,犯罪人员为病毒文件命名为“spiderman_no_wayhome.torrent.exe”,当用户直接查看该文件时,文件真正的扩展名“.exe”通常会因为文件名过长而被隐藏显示,这使得用户很容易将“.torrent”视作文件的扩展名并将该文件当做合规的 BT 种子文件进行下载。除此之外,在文件的下载安装过程中,也应始终检查文件扩展名是否与预期文件匹配,一旦出现异常应及时停止下载安装行为。

对已经中招的用户而言,要阻止病毒对计算机的进一步破坏,则需要通过异常进程确认病毒位置,接着终止监管进程、定时任务与病毒进程并彻底删除病毒文件。执行完上述操作后,重启服务器观察 CPU 占用情况,如仍存在可疑进程则重复上述步骤,如无其他异常则进入最后一步——利用工具软件检查系统完整性,如病毒文件已删除或修改了系统中的原有文件,则需进行对系统文件的修复或重装。

研究团队表示,通过热门电影或者媒体资源传播恶意软件的做法已经司空见惯。建议用户在从非官方来源下载任何类型的内容时都要格外谨慎。无论是来自未知发件人的电子邮件中的文档,还是来自可疑下载网站的破解程序,亦或是来自某些流媒体的未知资源文件,都有可能成为不法分子入侵你计算机的“快速通道”。

在人们将越来越多的娱乐与消费场景迁移到互联网时,不法分子也在更加积极地寻找和改进他们的犯罪手段。无论是几周前的 Log4j 漏洞,还是如今的蜘蛛侠挖矿病毒,无疑都在为广大互联网企业与个人用户敲响警钟。

随着社会信息化、数字化发展的不断深入,网络安全与数据安全的重要性愈发凸显。2021 年相继颁布的《数据安全法》与《个人信息保护法》,对数据安全与个人数据保护实施了更加严格的规定。落实企业数据安全合规,做到安全发展并重,是如今的互联网企业所面临的共同挑战。

【51CTO原创稿件,合作站点转载请注明原文作者和出处为51CTO.com】

为帮助各企业进一步了解与落实《数据安全法》与《个人信息保护法》,我们在 WOT 全球技术创新大会中特别设置了“数据安全的治与理”专题。届时,数位数据安全与个人信息保护领域权威专家将围绕两部关键立法,从政策和技术两方面展开,深入探讨企业数据安全合规所面临的困境以及相应的解决措施。

感兴趣的同学可点击阅读原文或扫下图二维码了解更多参会信息。

目前大会 6 折购票中,现在购票立减 2320 元,团购还有更多优惠!有任何问题欢迎联系票务小姐姐秋秋:15600226809(电话同微信)