近日,肆虐全球的 RedLine 信息窃取恶意软件以 Chrome 、 Edge 和 Opera 等流行网络浏览器为目标实施攻击活动,再次证明了将密码存储在浏览器中存在安全隐患。

这种恶意软件是一种商业化信息窃取程序,其目标是在所有基于 Chromium 的网络浏览器上找到的“登录数据”文件,并保存用户名和密码。目前该程序在网络犯罪论坛上以大约 200 美元的价格出售,无需太多专业技能即可部署利用。攻击者在使用它实施攻击活动后,即使受感染的计算机安装了反恶意软件解决方案,也难以检测和删除 RedLine Stealer 。

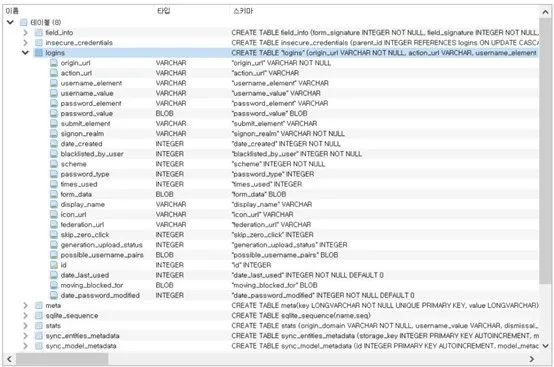

图1 存储在数据库文件中的凭据(来源:ASEC)

现在 RedLine 已被大量利用,这背后的主要原因是它有效地利用了现代 Web 浏览器难以解决广泛可用的安全漏洞。虽然浏览器密码存储是加密的,例如基于 Chromium 的浏览器使用了密码存储,但只要它们以同一用户身份登录,信息窃取恶意软件就可以通过编程方式解密存储。由于 RedLine 以被感染的用户身份运行,因此它能够从其浏览器配置文件中提取密码。

研究发现,即使用户拒绝将其凭据存储在浏览器上,密码管理系统仍会添加一个条目以表明特定网站已被“列入黑名单”。虽然攻击者可能没有这个“列入黑名单”的帐户密码,但它确实告诉了他们该帐户存在,允许他们执行凭证填充或社会工程/网络钓鱼攻击。在收集到被盗凭证后,攻击者要么将其用于进一步的攻击,要么试图通过在暗网市场上出售它们来获利。

研究人员建议,最好使用专用密码管理器将所有内容存储在加密的保险库中并设置主密码解锁;应该为敏感网站(例如电子银行门户网站或企业资产网页)配置特定规则,这些网站需要手动输入凭据;最后,在任何可用的情况下激活多因素身份验证,这样即使用户凭据已被盗用,此附加步骤也可以使其免于帐户接管事件。

参考链接:https://asec.ahnlab.com/en/29885/

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】