零信任(Zero Trust,ZT)提供了一系列概念和思想,在假定网络环境已经被攻陷的前提下,当执行信息系统和服务中的每次访问请求时,降低其决策准确度的不确定性。零信任常见应用场景如下:

1. 分支机构访问总部业务系统

最常见的情况是,企业只有一个总部和一个或多个地理上分散的位置,这些位置没有企业拥有的物理网络连接。

有远程办公员工的企业

2. 企业多云战略

部署ZTA策略的一个越来越常见的用例是使用多个云提供商的企业(见图5)。在这个用例中,企业有一个本地网络,但使用两个(或更多)云服务提供商来承载应用程序和数据。有时,应用程序,而非数据源,托管在一个独立的云服务上。为了提高性能和便于管理, 托管在云提供商A中的应用程序,应该能够直接连接到托管在云提供商B中的数据源,而不是强制应用程序通过隧道返回企业网络。

3 .临时工、外包员工访问业务系统

另一个常见的场景是,一个企业包含需要有限访问企业资源才能完成工作的现场访问者和/或外包服务提供商(见图6)。

具有非员工访问的企业

4. 跨企业协同

第四个用例是跨企业协作。例如,有一个项目涉及企业A和企业B的员工(见图7)。这两个企业可以是独立的联邦机构(G2G),甚至是联邦机构和私营企业(G2B)。企业A运行用于项目的数据库,但必须允许企业B的某些成员访问数据。企业A可以为企业B的员工设置专用账户,以访问所需的数据并拒绝访问所有其他资源。

跨企业协作

5. 提供面向公众或面向客户的服务的企业

许多企业的共同特征是面向公众的服务,其中可能包含或不包含用户注册(即用户必须创建或已获得一组登录凭据)。这样服务可能是针对普通大众,具有现有业务关系的一组客户,或一组特殊的非企业用户。

6.员工访问互联网资源

员工正在尝试访问公共Internet以完成某些任务。此场景将演示一种特定的用户体验,其中员工尝试使用企业管理的设备在Internet上访问基于web的服务。

访问互联网

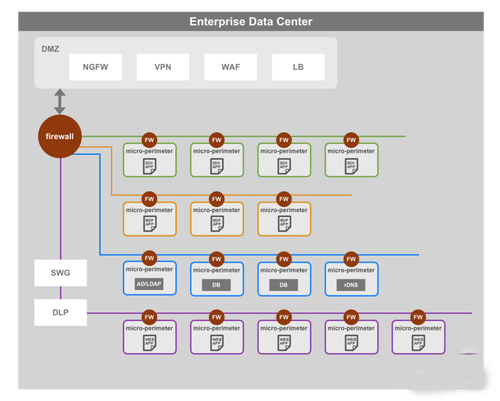

7.企业内的服务器间通信

企业服务通常有不同的服务器相互通信。例如,web服务器与应用服务器通信。应用服务器与数据库通信以将数据检索回web服务器。

企业内的服务器间通信

8.建立企业资源的信任级别

企业有监控系统、安全信息和事件管理(SIEM)系统以及其他资源,这些资源可以向策略引擎提供数据,从而为访问企业资源创建更细粒度的信任级别,并促进基于信任级别的严格访问。在这种情况下,ZTA解决方案将这些监控和SIEM系统与策略引擎集成,以生成更精确的置信水平计算。