据The Hacker News网站报道,来自纽约大学阿布扎比分校的研究人员在一篇论文中披露了一项基于移动网络切换的安全漏洞,攻击者可利用低成本设备发起拒绝服务(Dos)和中间人(MiyM)攻击,影响范围涉及自2G(GSM)以来的通信网络。

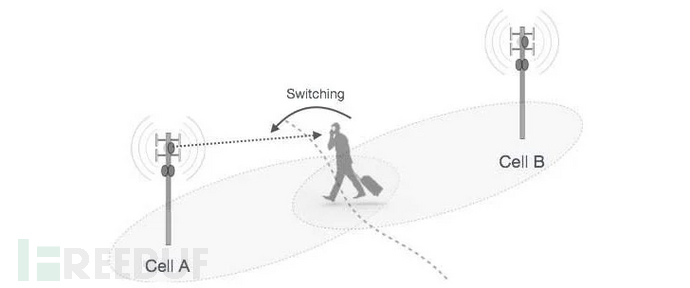

切换,即指呼叫或数据会话从一个基站转移到另一个基站,在这过程中不会失去连接,这对于建立移动通信至关重要。用户设备(UE)向网络发送信号强度测量值,以确定是否有必要进行切换,如果有必要,则在发现更合适的目标站点时进行切换。虽然这些信号的读取受到密码保护,但强度测量值本身未经验证,因此允许攻击者强制将设备移动到受其操作的基站。攻击的关键在于,源基站无法对测量数据中的错误值进行处理,增加了恶意切换且不被发现的可能性。

简而言之,这种攻击使基于上述加密测量报告和信号功率阙值的切换过程变得脆弱,能让攻击者建立中间人中继,甚至窃听、丢弃、修改和转发设备与网络之间传输的消息。

攻击的初始是侦察阶段,攻击者利用智能手机收集附近合法站点有关的数据,然后使用这些信息来配置恶意基站。随后,通过广播主信息块 (MIB) 和系统信息块 (SIB) 消息(帮助手机连接到网络所必需的信息),模拟出比真实基站更高的信号强度,使受害者设备优先连接到恶意基站。

在欺骗UE连接到恶意基站并迫使设备向网络报告虚假假的测量值时,其目的是触发一个切换事件并利用该过程中的安全缺陷,导致影响用户以及运营商的DoS、MitM攻击和信息泄露。这不仅损害了用户的隐私,而且还使服务的可用性面临风险。

研究人员表示,一旦用户设备连接到恶意基站,就会由于拒绝服务(DoS)攻击而进入营地模式(camped mode),变得毫无反应,或者攻击者可以建立一个中间人(MitM)中继,为其他高级漏洞奠定基础。

在实验设置中,研究人员发现所有测试设备都容易受到 DoS 和 MitM 攻击,调查结果已在月初举行的年度计算机安全应用会议 ( ACSAC ) 上公布。

参考来源:https://thehackernews.com/2021/12/new-mobile-network-vulnerabilities.html