据The Hacker News网站报道,一种名为CryptBot的恶意程序正伪装成时下热门的Windows系统第三方激活工具——KMSPico。

CryptBot是一种信息窃取程序,能够获取浏览器cookie、加密货币钱包、信用卡凭证,并从受感染的系统中捕获屏幕截图。研究人员分析发现,该恶意程序由CypherIT 打包程序进行包装,可混淆安装程序以防止其被安全软件检测到。然后,此安装程序会启动一个同样经过严重混淆的脚本,该脚本能够检测沙箱和 AV仿真,因此在研究人员的设备上运行时不会执行。

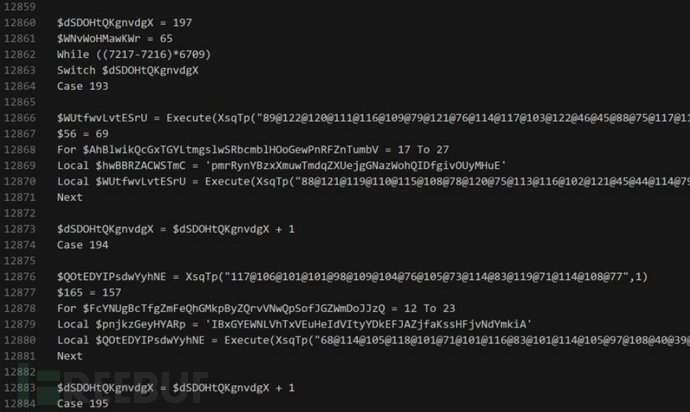

Cryptbot 的混淆代码,来源:来源:Red Canary

而带有恶意程序的KMSPico安装包有自解压可执行文件,如7-Zip,并且包含实际的KMS 服务器模拟器和CryptBot。

介于目前仍有大量用户在没有产品密钥的情况下,通过使用KMSPico来激活Windows系统,以获取完整的功能体验,网上不法分子便盯上了这款非官方激活工具。

即使KMSPico没有所谓真正的官方网站,不法分子仍在四处传播所谓来自“官方”的软件版本,用户一旦采信,就会落入圈套,而且植入恶意程序后的KMSPico也能和正常版本一样激活系统。

这远不是第一次破解软件成为恶意软件的目标。2021 年 6 月,捷克网络安全软件公司 Avast 披露了一项名为“ Crackonosh ”的活动,该活动涉及分发流行软件的非法副本,以侵入并滥用受感染的设备来挖掘加密货币,并为攻击者赚取了200多万美元。

研究人员建议,不要为了省钱使用非法激活工具,稍有不慎往往得不偿失。