The Hacker News最新消息透露,Lyceum APT组织针对以色列、摩洛哥、沙特阿拉伯等国的互联网服务提供商 (ISP) 发动了一场大规模网络攻击。

埃森哲网络威胁情报小组(ACTI) 和 Prevailion对抗反情报小组 (PACT) 等机构联合发布的技术报告显示,此次大规模网络攻击可能发生在2021年7月至 2021年10月之间,给以色列、摩洛哥、沙特阿拉伯等国的通讯运营商带来了巨大灾难。

Lyceum“成名已久”

据媒体披露的可靠消息,Lyceum(又名Hexane或Spirlin)自2017年以来一直处于非常活跃的状态,截至目前,已经成功发动了几次针对中东国家的网络间谍活动。

Lyceum的攻击目标与其他黑客组织有很大的差别,其往往对具有国家战略意义的部门实施网络渗透,部署最新的恶意程序,以达到窃取核心机密的目的。俄罗斯网络安全公司卡巴斯基披露,突尼斯两个实体遭受的网络攻击,可能同样与Lyceum有关。

攻击手法“变幻多端”

据ACTI和PACT网络安全研究员分析,这次大规模网络攻击,黑客使用传统的凭证填充和暴力攻击作为初始攻击载体,成功获得账户凭证后,在目标组织中获得立足点,利用访问作为跳板,投放和执行恶意软件。

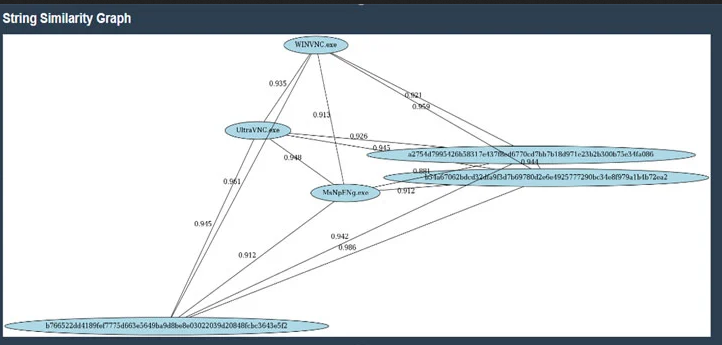

据悉,Lyceum在此次攻击活动中使用了两个不同系列的恶意软件,分别是 Shark 和 Milan。这两个软件能够帮助攻击者执行任意命令,并且将敏感数据从被攻击的系统中传输到远程攻击者控制的服务器上。

除此之外,10月下旬,研究人员对突尼斯一家电信网络公司进行网络检测时,发现了一个新配置的恶意软件标识符。

通过分析,标识符的URL语法与新版本Milan 中生成的 URL 语法有些相似。这很可能是 Lyceum 运营商重新配置了 Milan 使用的 URL 语法来规避 IDS 或 IPS检测。根据黑客组织不断升级其信标和有效载荷的现象,研究人员认为Lyceum似乎正在监视分析其恶意软件的研究人员,以更新其恶意软件代码。

参考文章:https://thehackernews.com/2021/11/irans-lyceum-hackers-target-telecoms.html