Deepfakes(深度伪造)技术对企业组织来说是一种不断升级的网络安全威胁。如今,网络犯罪分子正在大力投资人工智能和机器学习等Deepfakes技术,以创建、合成或操纵数字内容(包括图像、视频、音频和文本),进行网络攻击和欺诈。这种技术可以真实地复制或改变外观、声音、举止或词汇,目的是进行欺诈,让受害者相信他们所看到、听到或阅读的内容真实可信。

2021年3月,美国联邦调查局警告称,在现有的鱼叉式网络钓鱼和社交工程活动中,恶意行为者利用合成或操纵的数字内容进行网络攻击的势头正呈增长趋势。鉴于所用合成介质的复杂程度,这可能会造成更严重且广泛的影响。因此,企业组织必须认识到这种不断增长的Deepfakes网络威胁,并采取有效措施抵御Deepfakes强化型网络攻击和欺诈。

网络犯罪分子正在采用Deepfakes技术

信息安全论坛的高级研究分析师Mark Ward表示,“人们常说色情推动了技术的采用,这句话对于Deepfakes技术而言也是正确的。现在,这项技术正在其他领域中流行起来——特别是在有组织的网络犯罪团体中。”

事实上,Deepfakes衍生的网络攻击很少见,它们通常只由专业团伙或背后有政府支持的团伙执行,目前只有少数记录在案的成功案例。然而,当工具、技术和潜在回报广为人知时,它将像所有此类技术一样传播开来。

事实证明,暗网论坛现在就遇到这种情况,犯罪分子正在暗网分享Deepfakes技术和专业知识。云基础架构厂商VMware研究人员就曾发现很多介绍Deepfakes工具和技术的暗网教程,这表明威胁行为者已经转向暗网提供定制服务和教程,这些服务和教程结合了旨在绕过和瓦解安全措施的视觉和音频Deepfakes技术。

Deepfake是一种强化型社交工程技术

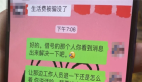

Mark Ward引用了包括暗网聊天在内的证据,表明专门从事复杂社交工程的犯罪集团对Deepfakes技术愈发感兴趣。这些团伙倾向于利用Deepfakes技术开展商业电子邮件欺诈(BEC)活动,诱骗大型企业组织的财务和会计人员向诈骗者控制的账户转移资金。据悉,目前在犯罪聊天室中讨论的工具能够利用高级管理人员的公开资料获取视频、音频和博客文章,来创建令人信服的虚假信息,这些信息随后将被用于发布转移现金或快速付款的要求。

网络犯罪分子利用Deepfakes技术生成的内容能够重建可识别特征(例如某人的口音和讲话方式),并提供额外的可信度。有了Deepfakes技术的助力,攻击者更容易实施攻击活动,这种攻击更难防范。事实证明,Deepfakes音频模拟在追踪企业数据和系统访问的社交工程攻击中特别有效——它可以通过冒充正在出差或不在办公室的高管,要求受害者重置密码或执行允许欺诈者访问企业资产的操作,这也是网络犯罪分子利用Deepfakes技术实施诈骗的常见伎俩。

鉴于网络犯罪分子正在利用员工在家远程办公的空子,未来这种攻击只会增多。如今,我们已经目睹Deepfakes被用于网络钓鱼攻击或破坏商业电子邮件和平台(如Slack和Microsoft Team等)。犯罪分子通过商业通信平台进行的网络钓鱼活动为Deepfakes提供了一种理想的交付机制,因为企业组织及其用户不自觉地信任它们。

Deepfakes旨在绕过生物识别身份验证

另一个有风险的Deepfakes趋势是,创建内容并用于绕过生物特征验证。当前,面部和语音识别等生物识别技术提供了额外的安全层,可用于根据某人的独特特征自动验证某人的身份。然而,可以准确重现一个人外表或声音的Deepfakes技术,却成功规避了这种身份验证技术,为依赖生物识别特征进行身份和访问管理策略的企业组织带来重大风险。目前,在广泛的远程工作环境中,犯罪分子正在投资这一技术。

新冠肺炎疫情的大流行和远程工作时代的到来,催生了大量音频和视频数据,这些数据可以输入机器学习系统以创建引人注目的复制品。

身份识别与认证公司Onfido反欺诈副总裁Albert Roux承认,Deepfakes确实对基于生物识别的身份验证构成了显著风险。他解释称,“任何利用身份验证来开展业务,并保护自身免受网络犯罪分子侵害的企业组织都可能受到Deepfakes攻击。欺诈者已经注意到一些热门视频,例如Tom Cruise的Deepfakes视频以及流行的YouTube创作者(如Corridor Digital)等,并利用Deepfakes工具和代码库绕过在线身份验证检查。此外,一些免费的开源应用程序也允许技术知识有限的欺诈者更轻松地生成Deepfakes视频和照片。”

防御Deepfakes网络威胁

无论是通过文本、语音还是视频操作,欺诈者都会投资Deepfakes技术来扭曲数字现实以获取非法收益,而且,这种技术正在混乱和不确定的环境因素中蓬勃发展。

虽然借助Deepfakes技术的网络攻击所构成的威胁看起来很严重,但企业组织仍然可以采取多种措施来抵御它们,包括培训和教育、先进技术以及威胁情报等,所有这些都旨在应对恶意的Deepfakes活动。

首先,教育和培训员工有关Deepfakes社交工程攻击(尤其是那些最有针对性的攻击)的知识是降低风险的一个重要因素,而且必须将重点放在财务部门员工身上,并且提醒他们注意这种可能性,并允许其在怀疑时放慢付款进程。

其次,在技术方面,建议企业组织部署更多的分析系统,以及时发现异常行为等。同样地,威胁情报也可以提供帮助,因为它可以显示企业组织是否正沦为攻击目标,某个部门是否正遭受监视,或者某一特定群体是否正在这一领域变得活跃。Deepfakes欺诈需要时间来设置和执行,这让潜在受害者有足够的时间来发现警告信号并采取行动。

除此之外,企业组织还可以通过随机分配用户指令来实现有效防御。因为Deepfakes创作者无法预测数以千计的可能请求,例如朝不同的方向看或阅读一个短语等。虽然网络犯罪分子可以实时操纵Deepfakes,但视频质量会显著下降,因为Deepfakes技术所需的强大处理能力使其无法快速做出反应。在此情况下,反复响应错误的用户可以被标记,并进行进一步调查。

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】