前言

远程桌面协议(RDP)是最流行的初始勒索软件攻击媒介,并且多年来一直如此。针对2020年Unit 42事件响应和数据泄露报告,Unit 42研究了1,000多起事件的数据,发现在50%的勒索软件部署案例中,RDP是最初的攻击媒介。在2021年Cortex Xpanse攻击面威胁报告中,Cortex Xpanse研究人员发现RDP占总暴露的30%,是第二位最常见暴露的两倍多。

RDP是Microsoft Windows系统上的一种协议,旨在允许用户远程连接和控制远程系统。最常见的合法用途是允许IT支持远程控制用户的系统以解决问题。最近,RDP在云计算中变得流行,用于访问云环境中的虚拟机(VM)或远程管理云资产。

如果将RDP公开在一个被遗忘的系统、云实例、先前受网络分段保护或通过直接连接到互联网的设备上,就很容易在无意中暴露RDP。更糟糕的是,RDP已变得更广泛、更暴露并且具有更普遍的风险,可能导致攻击(特别是勒索软件部署)、数据丢失、代价高昂的停机时间和补救工作,以及对组织的品牌损害。

更多的暴露意味着更大的风险

COVID-19大流行首先导致在家工作人数的激增,这意味着笔记本电脑从带有防火墙的办公网络的安全空间转移到从未考虑过安全性的家庭网络。

IT还没有为这种转变做好准备,因此必须购买新的笔记本电脑并很快将其发送给远程工作人员。这意味着风险和更多的RDP暴露。向远程工作的转变也加剧了与临时动态DNS相关的风险。

具有分配IP地址的办公网络上的计算机易于清点和跟踪。在个人家庭中,随着互联网服务提供商(ISP)动态分配地址,计算机的IP地址每天都会发生变化。而且,这些设备可以从家里移动到咖啡店或朋友家,然后再返回,每次都会获得一个新的IP地址。尽管这长期以来一直是一个风险,但现在远程工作者比以往任何时候都多,因此风险也就越大。

2021年1月的Unit 42云威胁报告发现,从Q1 2020(预COVID-19)至Q2 2020(后COVID-19)所有云供应商RDP暴露的风险增加了59%。启动新的云实例比以往任何时候都容易,同时出错的可能性也会增加。

所以,RDP无处不在。RDP是威胁参与者的主要目标,并且,RDP通常是勒索软件攻击的初始攻击媒介。不幸的是,根据Cortex Xpanse的报告,在对2021年前三个月与50家全球企业相关的5000万个IP地址的扫描中发现,RDP占到了整体安全问题的32%。

为什么RDP如此危险?

RDP是威胁参与者最喜欢的目标,因为一旦攻击者进入,他们就可以完全访问系统(甚至可以达到被盗用户帐户的级别)。如果管理员帐户受到攻击,那将是一场灾难。即使更受限制的用户帐户遭到入侵,攻击者也只需要在该系统上找到另一个漏洞来提升权限并获得更多访问权限。

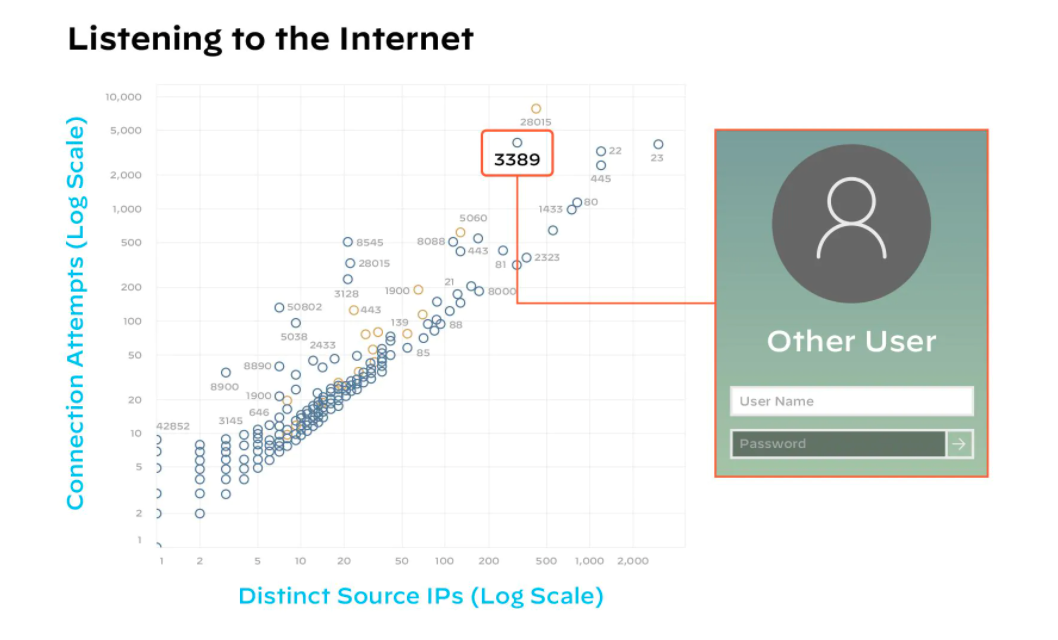

对于恶意行为者来说,要找到暴露的RDP需要一个简单的nmap脚本,该脚本会扫描Internet上的开放端口3389(默认RDP端口)。今天,攻击者正在不断扫描3389端口,如图X所示。

根据Cortex Xpanse的研究,攻击者可以在45分钟内扫描整个互联网。所以一旦RDP暴露了,攻击者就会发现并且通过多种方式进入:

- 使用窃取的凭据登录。

- 强制登录(如果实现允许无限制的登录尝试)。

- 如果RDP版本过时或使用有缺陷的加密,则执行中间人攻击。

- 利用旧版RDP中的已知漏洞,例如BlueKeep。

避免勒索软件彩票

恶意行为者并不总是针对特定目标,通常情况下,他们只是在寻找那些通过攻击能带来回报的漏洞。勒索软件就像是一种邪恶的彩票系统,您只需打开门就可以进行游戏,例如RDP。

任何组织的第一步都是通过比对手更快地扫描漏洞来规避RDP风险,并确保对所有连接互联网的设备具有完全的可见性和完整的记录系统。如果这些漏洞存在于外部IP空间中,则漏洞扫描程序无法找到它们,因此您需要从外向内进行扫描。很多较为先进的公司使用平均库存时间(MTTI)来衡量他们扫描完整库存和评估潜在风险的速度。

确保您没有不必要的RDP暴露的第一种方法是在所有不需要的系统上简单地禁用RDP。对于需要RDP的系统,请遵循以下安全措施:

- 将RDP置于虚拟专用网络(虚拟网络)之后。

- 启用多重身份验证(MFA)。降低与被盗凭据相关的风险的最佳方法是确保在所有用户帐户上启用MFA。

- 限制登录尝试。同样,为了降低暴力攻击的风险,限制失败的登录尝试,禁止无限制的尝试。

- 为断开连接的会话设置时间限制并自动结束达到该限制的会话。

- 考虑允许列表,以便只有经过批准的IP地址才能连接到RDP服务器。

- 部署互联网规模的攻击面监控解决方案,例如Cortex Xpanse,以监控RDP或其他远程访问服务的意外暴露。

优先考虑RDP

到现在为止,应该清楚为什么RDP=勒索软件部署协议。RDP配置应该是所有IT卫生计划中的一个高优先级项目。它是一种具有危险默认设置的协议,用户很容易以危险的方式启用或使用。

如果配置不当,并且您的组织很不幸的成为勒索软件运营商的目标时,RDP将被用作攻击媒介。这不是理论上的风险,这是一个简单且确定的事实。

无论您是否打算公开RDP,这些暴露都发生在Internet范围内,而不仅仅是在您已知的IP空间上。这意味着防御者必须在互联网范围内监控任何意外或配置错误的实现,因为可以确定的是此时攻击者也在监控。

本文翻译自:https://www.paloaltonetworks.com/blog/2021/07/diagnosing-the-ransomware-deployment-protocol/如若转载,请注明原文地址。