近日,安全专家发现了针对 Windows Subsystem for Linux(WSL)创建的恶意 Linux 安装文件,表明黑客正在尝试用新的方法来破坏 Windows 设备。这一发现强调了威胁者正在探索新的攻击方法,并将注意力集中在 WSL 上以逃避检测。

首批针对 WSL 环境的攻击样本在今年 5 月初被发现,到 8 月 22 日之前持续每 2-3 周出现一次。在今天的一份报告中,Lumen 公司 Black Lotus Labs 的安全研究人员说,这些恶意文件要么嵌入了有效载荷,要么从远程服务器获取。

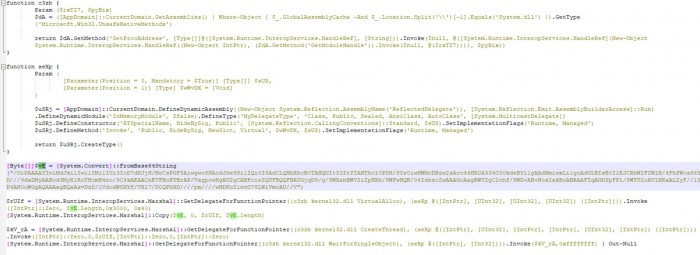

下一步是利用 WindowsAPI 调用将恶意软件注入一个正在运行的进程,这种技术既不新鲜也不复杂。从发现的少量样本中,只有一个样本带有一个可公开路由的 IP 地址,暗示威胁者正在测试使用 WSL 在 Windows 上安装恶意软件。恶意文件主要依靠 Python 3 来执行其任务,并使用 PyInstaller 将其打包成用于 Debian 的 ELF 可执行文件。

Black Lotus Labs 表示:“正如 VirusTotal 上检测率所表明的那样,大多数为 Windows 系统设计的终端代理并没有建立分析 ELF 文件的签名,尽管它们经常检测到具有类似功能的非 WSL 代理”。不到一个月前,其中一个恶意的Linux文件仅被VirusTotal上的一个反病毒引擎检测到。对另一个样本进行刷新扫描显示,它完全没有被扫描服务中的引擎检测到。

其中一个变种完全用 Python 3 编写,不使用任何 Windows API,似乎是对 WSL 的加载器的首次尝试。它使用标准的 Python 库,这使得它与 Windows 和 Linux 都兼容。

研究人员在一个测试样本中发现了用俄语打印“Hello Sanya”的代码。除了一个与该样本相关的文件外,其他文件都包含本地 IP 地址,而公共IP则指向185.63.90[.]137,当研究人员试图抓取有效载荷时,该IP已经离线。

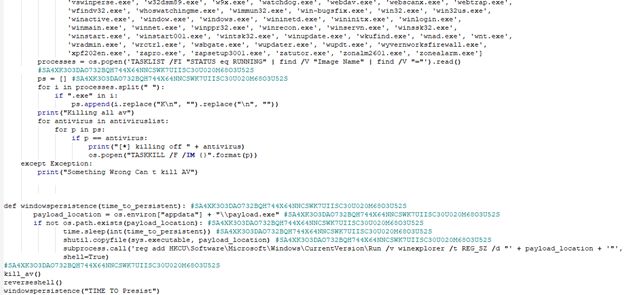

另一个“ELF到Windows”的加载器变体依靠 PowerShell 来注入和执行 shellcode。其中一个样本使用 Python 调用函数,杀死正在运行的防病毒解决方案,在系统上建立持久性,并每20秒运行一个PowerShell脚本。根据分析几个样本时观察到的不一致之处,研究人员认为,该代码仍在开发中,尽管处于最后阶段。