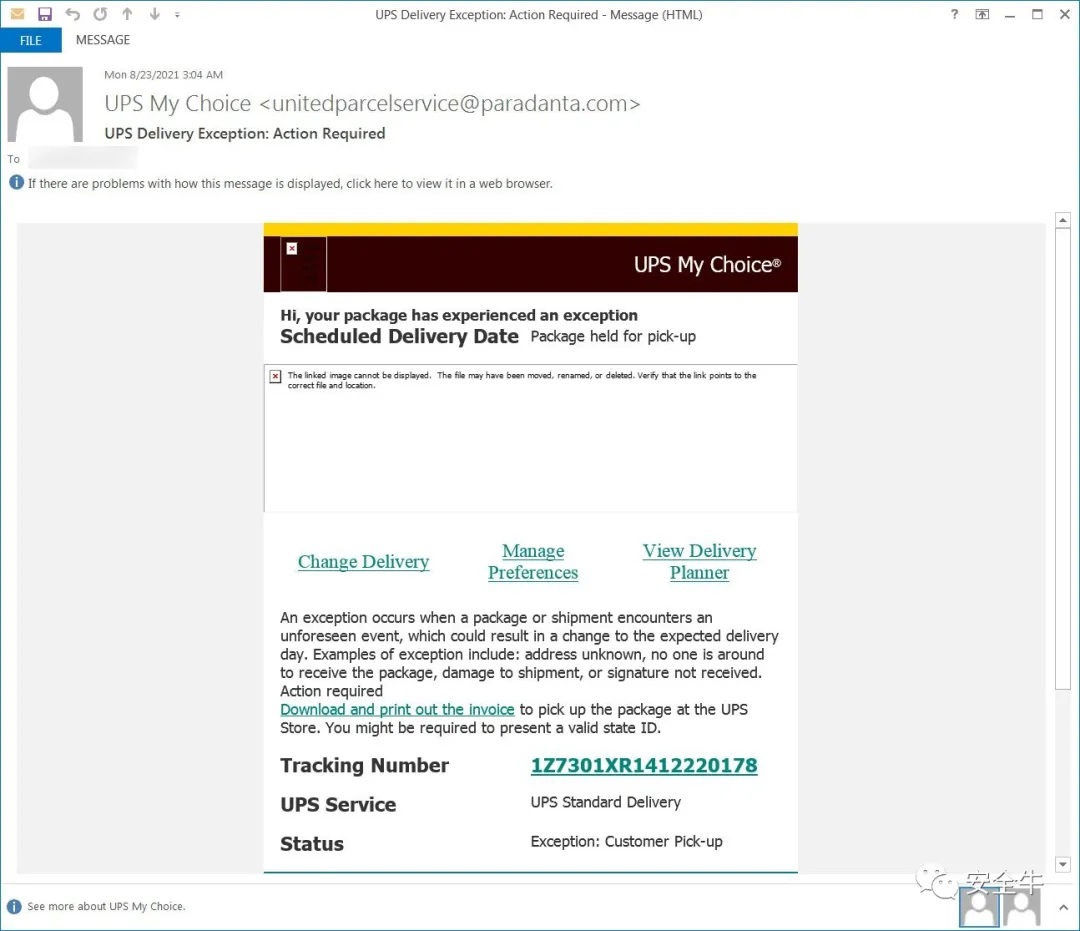

据国外媒体报道,一个网络钓鱼活动利用UPS官网的一个XSS漏洞来推送伪装成发票文档的恶意软件文件,攻击者假冒UPS发送钓鱼邮件,声称包裹出现异常,需要用户自取,同时提供了一个指向UPS官网的链接,极具欺骗性。

这次网络钓鱼攻击值得关注的一点是,攻击者利用UPS.com中的XSS漏洞将站点的常规页面修改为合法的下载页面。此漏洞允许威胁行为者通过远程Cloudflare worker分发恶意文档,但使其看起来像是直接从UPS.com下载的。

钓鱼邮件提供了许多没有恶意行为的合法链接,但包含一个XSS漏洞利用的链接,该漏洞在打开页面时将恶意JavaScript注入浏览器(下图):

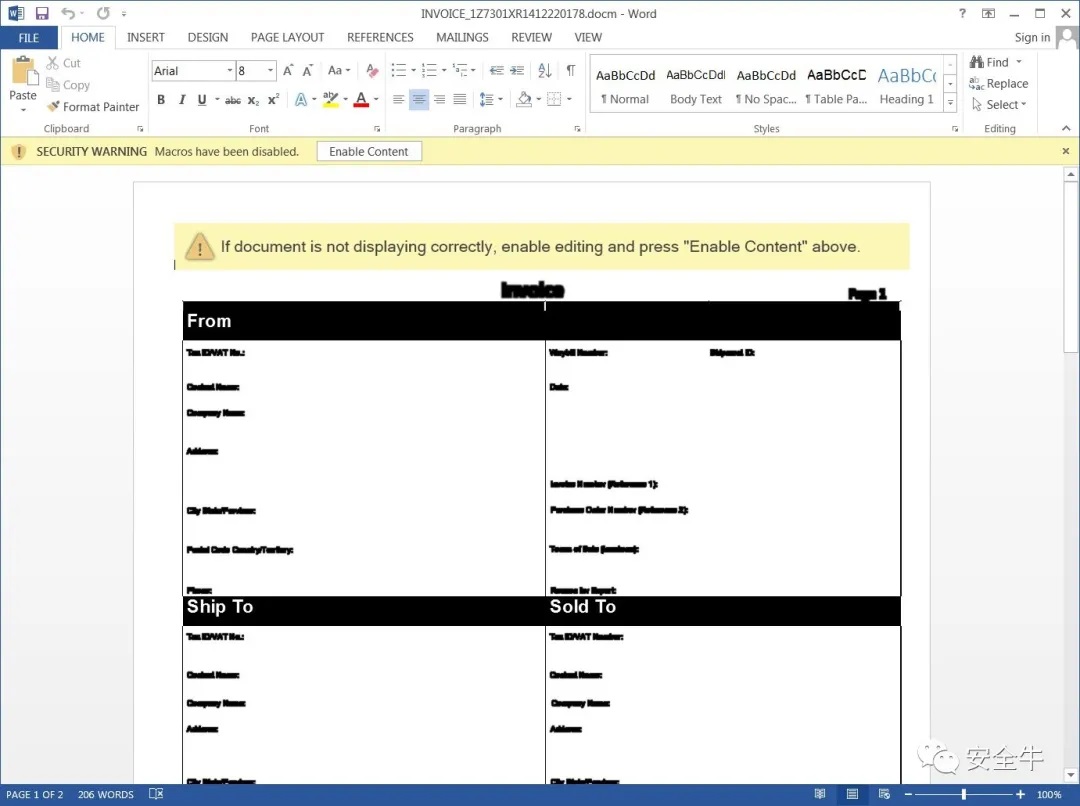

这个网络钓鱼活动的手段非常高明,因为访问URL的用户会看到一个合法的ups.com URL,提示下载发票。这种策略可能会导致即使是经验丰富的受害者也会毫不犹豫地打开发票链接,进而下载恶意文件。据了解,该恶意文件名为“invoice_1Z7301XR1412220178”,是伪装成UPS的运输发票。

当用户打开这个恶意文档时,所有文本都将无法读取,并且文档会提示用户“启用内容”以正确查看它。

启用后,宏将尝试下载文件https://divine-bar-3d75.visual-candy.workers.dev/blackhole.png。但是,此URL不再有效,因此无法查看有效负载。

参考资料:

https://www.bleepingcomputer.com/news/security/phishing-campaign-uses-upscom-xss-vuln-to-distribute-malware/

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】