得益于“网络犯罪即服务”(cybercrime-as-a-service)生态系统的蓬勃发展,勒索软件业务仍在愈演愈烈。

其中一些服务主要基于犯罪分子利用组织尚未修补的已知漏洞,或强制访问远程桌面协议(RDP)连接,然后将此访问权限出售给其他人。针对这种情况,改进补丁管理和RDP安全实践是行之有效的防御措施。

然而,除非采取强有力的措施,否则其他勒索软件的“助推器”可能会继续蓬勃发展。破坏勒索软件运营商招募专家和出售服务的网络犯罪论坛,通常需要执法干预。

接下来为大家介绍9种勒索软件“助推器”,以及可以采取的应对措施:

1. 新论坛助长勒索软件

有时,网络犯罪社区似乎是遵循“自我监管”原则——至少在理论上是这样。例如,今年5月份,在DarkSide针对美国的Colonial Pipeline以及Conti针对爱尔兰卫生服务机构的攻击造成政治影响之后,一些最大的俄语网络犯罪论坛——包括XSS和Exploit——已经正式禁止任何涉及勒索软件的通信。

然而,一些安全专家表示,许多论坛总是能“钻漏洞”找到变通方法,例如“渗透测试者”和“访问代理”的广告贴,前提是这些广告没有特别提及加密锁定恶意软件的字眼。

尽管一些较大的论坛已经禁止讨论勒索软件,但一些较小的参与者似乎并不排斥它们,其中还不乏一些新涌现的论坛。

据以色列威胁情报公司Kela称,7月12 日,Babuk勒索软件运营商的数据泄露站点(6月份已从Babuk更名为Payload.bin)再次变成一个名为RAMP的网络犯罪论坛。Kela公司威胁情报分析师Victoria Kivilevich在一份新的研究报告中表示。

据官方介绍,RAMP代表“Ransom Anon Mark Place(勒索软件匿名市场)”,但事实上它也是在致敬已解散的“俄罗斯匿名市场”(Russian Anonymous Marketplace,简称RAMP,于2017年关闭)。

该新论坛称其旨在支持勒索软件即服务(RaaS)操作,这是当今涉及勒索软件的主要商业模式。在RaaS模式下,运营商或管理员负责开发加密锁定恶意软件,附属机构(affiliate)通过门户获取该恶意软件,用于感染受害者,并从支付的每笔赎金中抽取一部分佣金。

Kela公司介绍称,一个最初名为“TetyaSluha”——现在是“Orange”的新管理员宣布它现在是一个可以保护勒索软件附属公司免受不道德RaaS程序侵害的地方。该管理员声称,在其他论坛禁止勒索软件通信之后,他想创建一个新社区,并指出该论坛目前已经有专门介绍初始访问经纪人、勒索软件供应商和附属程序的部分。

Kela补充道,在遭受垃圾邮件攻击后,RAMP于7月底下线,但网站上的一条消息称它将于 8月13日恢复。当再次恢复运行时,它无疑将继续成为想要窃听讨论的威胁情报公司的目标,也可能成为寻求识别地下网络犯罪成员并试图逮捕他们的执法机构的目标。

2. 勒索软件团体有其他沟通策略/渠道

安全公司Trend Micro的网络犯罪研究主管Bob McArdle表示,更大的勒索软件操作团体可能还构建了广泛的连接列表和完善的关系拓扑,因此它们对论坛的依赖程度较低。

同样地,威胁情报公司Flashpoint也表示,勒索软件运营历来都是通过多个渠道进行招募。它说,有些团体,例如Black Shadow,主要依赖Telegram帐户;其他人,例如LockBit 2.0,则会在他们的论坛上进行勒索软件即服务招聘。

与此同时,据安全公司称,近日,AvosLocker勒索软件运营商使用了一项通过Jabber和Telegraph分发垃圾邮件的服务,来宣传其勒索软件合作伙伴计划。

3. 专家提供按需服务

安全专家表示,勒索软件运营商不只是寻求招募新的附属机构。一些规模更大、更复杂的行动——例如REvil、DarkSide 和 Ryuk——还会通过招募不同的专家来增加攻击成功率并助力勒索业务蓬勃发展。

勒索软件事件响应公司Coveware表示,对于一次完整的勒索软件攻击活动,可能涉及十多个独特的参与者,每个参与者都有不同的专业技能,对攻击的不同阶段做出贡献。当勒索软件组织专注于特定的入侵方法时,他们很可能会去寻找正在向符合RaaS组特征的未来受害者出售网络访问权限的上游专家,这些上游专家已经不止一次地出售这种访问权限,因此能够在竞争对手之前获取竞争优势来影响网络。

不过,并非所有专家都会参与直接入侵组织的活动。有些只是提供辅助服务,例如与受害者谈判。其他人还可以给受害者带来其他类型的支付压力,例如,通过分发似乎不需要顶级技术技能的拒绝服务攻击。

威胁情报公司英特尔471表示,它曾经跟踪过一名网络犯罪分子,该人于1月首次出现在一个著名的网络犯罪论坛上,该论坛在Colonial Pipeline攻击事件被关闭后,他又成为了臭名昭著的DarkSide行动的同伙。据该名犯罪分子交代,他主要负责对DarkSide的受害者发起DDoS攻击。在任何给定时间,都会有10到20个目标受到DDoS攻击,攻击会持续1到21天不等,受害者每次支付赎金,他们就能赚取500到7,000美元。

4. 初始访问经纪人为您铺平道路

在勒索软件攻击者利用的各种专家中,有一个角色叫做“初始访问经纪人”,这是描述黑客获得组织网络访问权,然后将该访问权出售给其他人的一种奇特方式。对于使用勒索软件的攻击者来说,购买访问权限意味着他们可以花更多时间来感染受害者,而不必先侵入他们的系统。

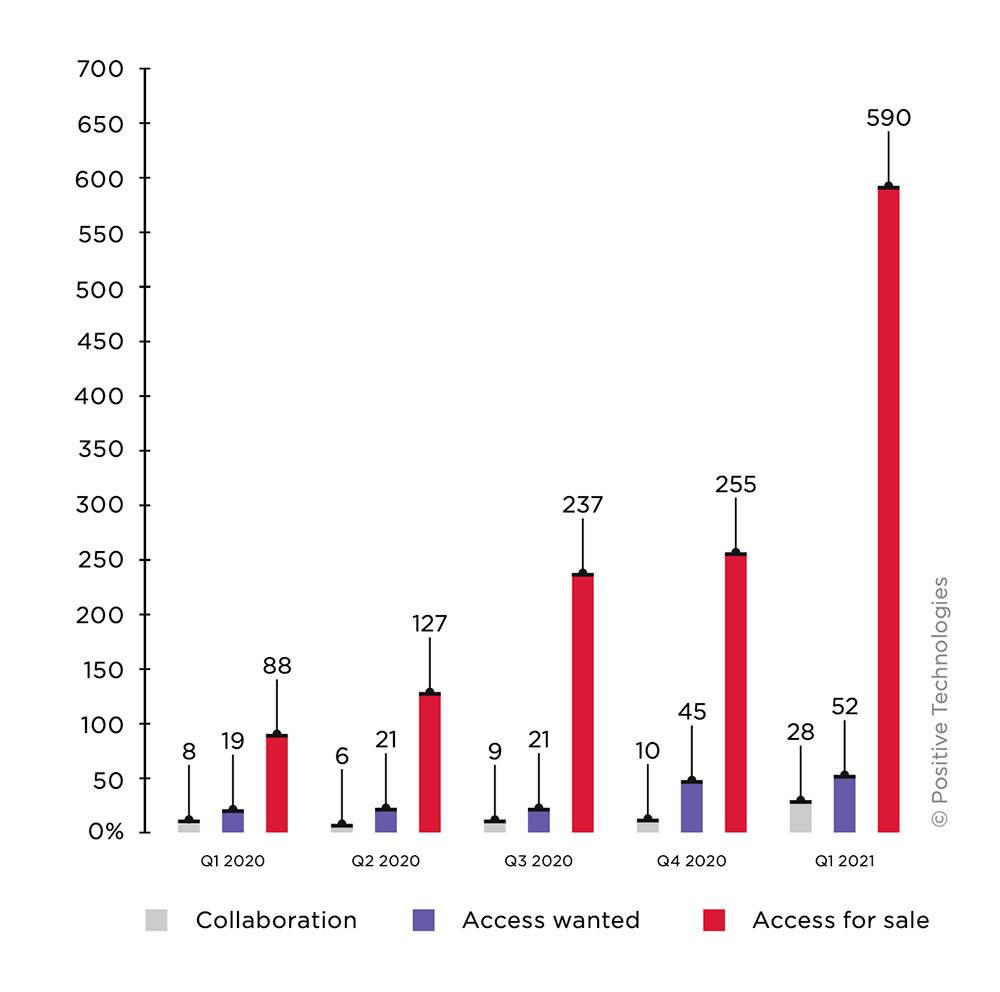

此类经纪人的服务似乎正在激增。回顾今年前三个月最受欢迎的10个俄语和英语犯罪论坛,安全公司Positive Technologies统计了近600个访问报价,而上一季度这一数字仅为255个。

该数字还并不包括所有此类出售的访问权限,因为一些勒索软件操作与初始访问经纪人建立了合作伙伴关系,或者向他们提供“回扣”以获得优先购买权。其他经纪人会列出他们提供出售的一些“访问权限”,但会告诉潜在买家直接与他们联系以获取有关其他目标的信息。

然而,公开可用报价的增加表明,更多的组织有可能成为犯罪分子的受害者,这些犯罪分子获得了对其网络的远程访问权限,并将这种访问权限出售给出价最高的人。

5. 网络钓鱼和远程桌面协议(RDP)提供访问权限

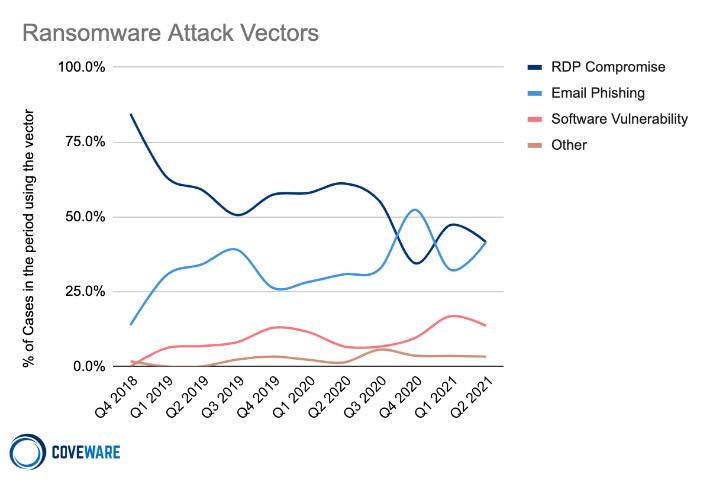

Coveware警告称,对于使用勒索软件的攻击者来说,网络钓鱼和暴力破解RDP访问凭证仍然是获得系统初始访问权限最常用的两种策略。

因此,拥有强大的网络钓鱼解决方案并锁定RDP仍然是增强防御能力的明智之举。

6. 未修补的漏洞同样提供访问权限

在使用勒索软件的攻击者获取访问权限的列表中,排名第三的是利用安全漏洞。Coveware表示,从4月到6月,它发现攻击者特别喜欢利用两个漏洞作为切入点,以获取对组织网络的远程访问权限。这些漏洞分别为影响SSL VPN设备的Fortinet FortiOS路径遍历漏洞(CVE-2018-13379),以及SonicWall SRA 4600设备中的漏洞(CVE-2019-7481)。

FireEye的Mandiant事件响应小组在一份报告中表示,在供应商发布补丁之前,它观察到一群使用FiveHands勒索软件的组织于2月开始针对SonicWall SMA 100系列VPN设备中的漏洞。

英特尔471补充道,FiveHands的成员之后还利用了VMware Sphere Client漏洞(供应商已于5月份完成修补)以及被称为“PrintNightmare”的Windows Print Spooler Service漏洞(微软于7月对其进行了全面修补)。

永恒存在的“补丁或灭亡”的问题意味着,一旦供应商发布安全修复程序,攻击者就会竞相对其进行逆向工程,以找到他们可能利用的漏洞,从而轻松聚焦尚未安装更新的新受害者。

英特尔471表示,网络犯罪分子和其他任何人一样关注CVE,而且他们清楚地知道组织在修复漏洞方面存在拖延现象,而正是这些漏洞为犯罪分子提供了执行攻击所需的访问权限。

7. 开源选项催生更多攻击

恶意软件源代码经常被泄露或在野外转储,使犯罪分子能够重用和改编它。这种例子比比皆是:例如,2011 年,臭名昭著的Zeus银行木马的源代码因不明原因在网上泄露,并迅速被众多不法分子滥用。

就在2016年8月针对物联网的Mirai僵尸网络出现几周后,其创建者在网上泄露了源代码,其最初的目的很可能是试图让调查人员偏离轨道。但糟糕的是,许多其他犯罪分子已经迅速改编并重新利用了该恶意软件。

在勒索软件方面,2015年,安全研究人员Utku Sen将EDA2和Hidden Tear构建为开源勒索软件,并将源代码发布在GitHub上。虽然研究人员表示该代码是为教育目的而开发的,但它很快就被犯罪分子滥用,甚至衍生了具有“Pokemon Go”(一款结合了AR技术的游戏)主题的恶意软件变体。

不过,这种事情对安全研究人员来说也具有警示意义:永远不要将概念验证(PoC)勒索软件在野发布。

8. 泄漏满足加密锁定恶意软件的需求

最近,有人泄露了一个名为“Babukbuilder”的Windows可执行文件,结果证明它是Babuk使用的关键软件。

该构建器用于生成恶意软件的唯一副本,在Babuk勒索软件模式下,用于为每个不同的受害组织生成加密锁定恶意软件和解密工具。

该可执行文件最初是由总部位于伦敦的时尚零售巨头Arcadia Group的安全运营中心负责人 Kevin Beaumont发现的,他报告称它会生成恶意软件并影响“Windows、VMware ESXi、网络附加存储x86和ARM,以及广泛使用的VMware hyperviso和NAS设备”。

包括Beaumont在内的安全专家已经证实了该软件的有效性。

显然,一些不太先进的犯罪分子也泄露了他们的工具。英特尔471报告称,6月下旬,一名使用信息窃取恶意软件Vidar的运营商向机器人发出了‘下载和执行’任务,旨在安装由构建者生成的Babuk勒索软件变体。

9. 重用恶意软件缩短开发周期

很显然,一些恶意软件开发人员正在借用、共享或窃取代码。例如,英特尔471报告称,“Conti 勒索软件和BazarLoader之间的代码存在多种相似之处”,BazarLoader是一种旨在提供对受感染端点的远程访问的恶意软件。

此类持有勒索软件的攻击者以前曾使用此类恶意软件(包括BazarLoader)来获得设备的初始访问权限,然后下载并运行其他工具和恶意软件,例如Ryuk和Vaet。

但英特尔471 表示,开发Conti的人似乎借用了BazarLoader的一些代码。它说,一个特别的相似之处在于代码允许Conti在一个孤立的实例(比如沙箱或虚拟机)中逃避分析。该函数的代码与BazarLoader使用的代码几乎相同,两个函数都遵循精确的逻辑并在搜索hook时以相同的方式执行。

不幸的是,一旦此类代码被滥用,并没有什么简单的方法可以消除它。然而,在某些情况下,安全公司可以根据它的工作方式推断出发现它在野运行的方法,以帮助组织防御它。

本文翻译自:https://www.bankinfosecurity.com/9-ransomware-enablers-tactics-for-combating-them-a-17172如若转载,请注明原文地址。