2020 年 6 月,本田 因勒索软件攻击而被迫关停两家汽车工厂 。该公司很快向公众保证,没有泄露客户密码或信用卡等个人身份数据。但这一事件已导致其遭受严重的财务和声誉损失。网络攻击消息频登新闻头条,以至于大多数人都已经习以为常。但此次本田攻击事件似乎预示着一场剧变。现在,黑客将首先攻击OT(Operational Technology)设备,而非直接瞄准具备更加安全防护能力的IT 系统。

为何 OT 系统成为首要目标之一?

Check Point公司的安全专家给出了关键性意见:

• 工业控制系统 (ICS) 之间的连通性日益增强。

• OT 系统的安全性要低于许多 IT 系统。

• OT 系统不受大多数传统网络安全解决方案的保护。

哪些行业正日益成为攻击者的目标?

所有行业领域基本都部署了易受攻击的 OT 系统,包括运输、石油、天然气、制造和能源及公用事业。OT 设备和系统之间连通性的增强有助于用户及时更新关键工业流程,确保平稳运行,但也有可能暴露所有 OT 相关设备和设施。制造设施和关键基础设施中系统的互联程度越高,网络攻击造成的重大中断和破坏的可能性就越大。

为何 OT 设备更容易受到攻击?

OT设备本质上是用于管理、监控和维护工业运营的电子工具,包括设备及其他资产和流程。这项技术与主流 IT 并行开发,只不过因为前者直接源于工业领域的需求,故而后者完全独立。

OT 设备在工业中用作传感器、制动器、机器人和可编程逻辑控制器。这些设备最初由工业设备厂商为确保性能和安全性而开发,因此主要被视为智能化程度不高的“车间”设备。当时,安全完全不是问题,这些设备不会遭到黑客攻击,因为它们没有上线。在这个完全独立的领域内,无需实施任何安全策略或系统管理。

如今,OT 已经发生了根本性的变化。越来越多的制造商看到了 OT 设备上线的优势,比如支持他们更好地控制流程、日臻完善分析和优化,并在出现问题时更快地发出警报。

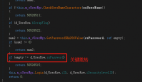

了解 OT 的由来有助于用户理解为何这些设备本身就更容易受到攻击:

• 一个典型的工业网络包括来自多个制造商的设备。

• 这些设备均使用弱密码或硬编码的密码。

• 它们由制造厂商而非 IT 部门 进行运行和管理。

• 这些设备软件通常无法更新或修补,或者无法长时间的离线以及进行更新。

• IT 部门对于 OT 中运行的设备范围和类型也并不完全掌握。

最后一点可能是最重要的原因!尽管 IT 部门负责管理整体安全状况,但在大多数组织中,OT 设备往往会被忽略,因而导致在这些设备的管理中普遍缺乏安全意识。然后,当连接到外界时,它们就会成为安全链中的薄弱环节,最终致使整个组织处于重大风险之中。

在黑客想方设法入侵组织、机构后,他们就可以选择是留在 OT 层面还是横向移动到 IT 和任务关键型的业务设备。黑客可从用户的网络内部窃取知识产权及其他受保护的数据;暗中监控内部网络流量,获取机密信息和商业秘密;控制关键的制造作业和建筑基础设施等或者以上都干。

据德勤 关于制造业网络风险的报告显示,攻击可能会导致“宝贵创意丢失和市场优势丧失,进而造成财务与声誉损失,尤其是在敏感客户数据泄露的情况下”。

为何保护 OT 比以往任何时候都更加重要?

鉴于 OT 更容易成功攻击,黑客已经改变传统攻击手段。曾经,如果企图影响企业运营,他们首先会攻击 IT,然后横向移动到 OT。如今,这一攻击方法已经改变 — 许多黑客将 会 首先瞄准 OT ,因为他们认识到 OT 通常更容易攻击。

此外, EKANS 等新型恶意软件系列 可直接攻击 OT,并利用其特定漏洞。尽管 ICS 恶意软件在现实中仍然相对罕见,但随着最近几次针对 ICS 的轰动性攻击(例如 Triton/Trisis 和 Industroyer)频频得手,其使用无疑会在不久的将来不断增加。

工业级用户亟需立即采取行动来保护 OT 设备的最重要原因是什么?

因为此类攻击影响范围尚无人知晓。其原因在于大多数沦为 OT 网络攻击受害者的公司都不会将细节公之于众。

2019 年,挪威一家铝厂遭到了大规模恶意软件攻击, 导致工厂停工数周,生产损失高达 1.1 亿美元 ,他们选择了不同的作法:分享了所有细节,以便其他公司引以为鉴。该公司的一位高级副总裁对此次攻击仍心有余悸,他表示:“黑客攻击手段令人难以置信”。

然而,当安全杂志 CyberScoop 致电采访其他据说曾遭受类似攻击的美国和欧盟制造商时,没有一家公司愿意发表评论。

更安全的方案

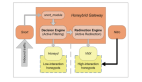

Check Point 为 ICS 系统提供了业内最全面的网络安全解决方案,可确保您网络中的 OT 设备(包括工业控制器、 SCADA 服务器及传感器)安全无虞,同时帮助您有效保护其余资产。

Check Point 的 Quantum 物联网防护最大程度保障用户安全:

• 借助比软件方法更有效的威胁防护特性,快速拦截攻击,防止其入侵关键 OT 系统

• 使用易于实施的自动生成策略将风险暴露降至最低

• 通过 IT/OT 网络分段将易受攻击的 OT 设备与关键 IT 功能隔离开来

• 利用全面的风险分析掌控整个网络

随着对 OT 设备的攻击不断攀升,IT 部门不能再视而不见。Quantum 物联网防护将帮助您维护声誉、避免不必要的停机,并防止因恶意软件或监管罚款而蒙受经济损失。

借助 Check Point 面向工业的 Quantum 物联网防护,IT 和 OT 系统可协同运作,确保整个组织高效、有序和安全地运行。有关如何保护企业的 OT 和 ICS 网络免遭 IT 攻击向量威胁的更多信息,请立即 访问我们的网站 。