根据分析,许多公司都开始收集深网和暗网的情报,也了解了情报更新的重要性。但收集情报的速度与质量以及这些情报对公司网络安全的影响存在着巨大的鸿沟。

以色列的威胁情报公司 Cybersixgill 认为,由于数据质量较差、缺乏上下文等问题,想要利用暗网的情报仍然存在许多问题。

由 Cybersixgill 与 Dark Reading 合作,调研了大型企业的 106 位网络安全主管后发布的《2021 年威胁情报发展报告》也发现,深网和暗网的威胁情报在整个网络安全行业中越来越受重视。

根据调查分析,有 77% 的公司至少有一个专门的威胁情报分析人员,而 54% 的公司有五个以上的威胁情报分析人员。但是 48% 的公司遇到过不准确的威胁情报,46% 的公司遇到过过时的威胁情报。

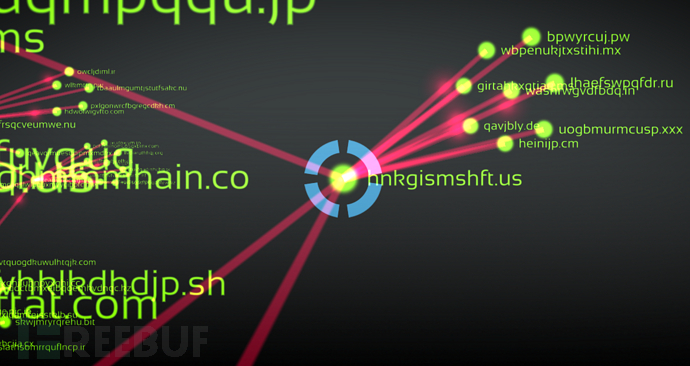

Cybersixgill 的首席营销官 Meira Primes 表示:“深网与暗网的体量是仅次于美国和中国的世界第三大经济体,换句话说,如果你是网络罪犯就必须与之产生接触”。“公司拥有的情报数据导致了误报,由于缺乏全局的理解也无法推进网络防御策略保护公司免受攻击”。

根据报告可以发现:

- 在过去的一年中,有 25% 的公司经历了六次以上的安全违规事件

- 35% 的公司认为补充新的威胁情报需要 12 小时以上的时间才能开始进行升级和补救

- 35% 的公司会使用七个以上的威胁情报数据源

- 95% 的公司中威胁情报分析人员每周都会因为误报浪费一个小时以上的时间

- 40% 的公司认为威胁情报最大的痛点在于缺乏上下文

报告显示,公司必须改变处理威胁情报的方式,包括实施自动化收集、分析、响应,以最大程度地减少体力劳动,将威胁情报的作用发挥到最大。

该报告为企业评估威胁情报提供了一组基准标准,威胁情报应当是可持续的、可迭代的、具备上下文的以及可集成的。

此外,该报告还为企业评估威胁情报源提供了一组基准标准。该公司表示,研究表明,情报应该是连续的,可迭代的,具有上下文的以及在运营上是集成的。

参考来源:IsraelDefense