Cloudian调查研究发现,报称网络钓鱼是勒索软件入口点的受害企业中,65%都为员工举行过防网络钓鱼培训。

Cloudian针对过去两年来经历过勒索软件攻击的200名IT决策者进行了调查访问,揭示勒索软件攻击团伙依然将网络钓鱼作为其攻击企业的主要方式之一。

半数以上的受访者都设置了员工防网络钓鱼培训,49%在遭攻击时是配置有边界防御措施的。

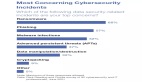

近25%的受访者称,其勒索软件攻击始于网络钓鱼,这些受访者中65%都组织过防网络钓鱼培训课程。员工人数500以下的企业中,41%表示其遭受的勒索软件攻击始于网络钓鱼。全部受害者中,约三分之一称其公有云是勒索软件犯罪团伙攻击他们的入口点。

报告解释道:“这反映出网络钓鱼手法日渐复杂,攻击者现在会模仿出自高层管理人员等可信同事的电子邮件(所谓‘钓鲸’攻击)。这些电子邮件有时候会包含个人信息,通常收集自社交媒体,以便让自身看起来更能取信于人,甚至非常谨慎的用户都会被骗到。”

勒索软件攻击团伙的速度也十分惊人,56%的受访者称,勒索软件攻击者在12小时之内就成功锁定了他们的数据并发出勒索信。30%的受访者称其数据在24小时内沦陷。经由网络钓鱼遭遇勒索软件攻击的公司中,76%的受害者指出,攻击者拿下他们的系统只用了不到12小时。

报告补充道,受访者44%的数据被劫为筹码,财务、运营、客户和员工数据都是攻击者的目标。企业经历的平均宕机时间是三天。

受访者平均财务损失为近50万美元,55%最终支付了赎金,平均赎金支出为22.3万美元。近15%的受访者表示支付了50万美元或更多。即使支付了赎金,也仅57%能够找回其全部数据。

报告写道:“调查结果揭示了此类攻击的残酷真相:即使精心准备,也非常难以防止。勒索软件能够快速渗透,严重影响企业的财务、运营、客户、员工和信誉。即使支付了赎金,其他相关损失也会很可观。”

勒索软件攻击响应相关支出可能达到平均18.3万美元。网络保险平均能弥补受害者60%的损失。但几乎90%的受害者表示,遭遇攻击后网络保险费率也提高了,平均涨价25%。

调查揭示,超过半数的受访者需要应对与其“财务、运营、员工、客户和信誉”相关的其他影响。

Cloudian首席营销官Jon Toor称:“只要不改变勒索软件应对方法,勒索软件威胁就会持续困扰全世界的企业。”

Cloudian《2021年勒索软件受害者报告》:

https://cloudian.com/lp/ransomware-victims-report-2021/?utm_medium=PR&utm_source=pressrelease&utm_campaign=dp-ransomware-veeam-0220&utm_content=2021RansomwareReport