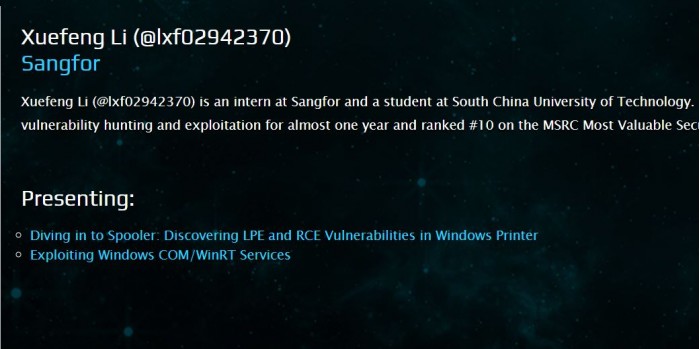

微软已就 Windows PrintNightmare 漏洞发出紧急警告,因其允许黑客在受害者 PC 上远程执行代码。由 CVE-2021-34527 安全公告可知,该漏洞利用了打印所需的 Windows Print Spooler 服务中的一个缺陷。目前微软正在对“不断发展的状况”进行评估,且 Sangfor 安全研究人员已经发布了概念利用证明。

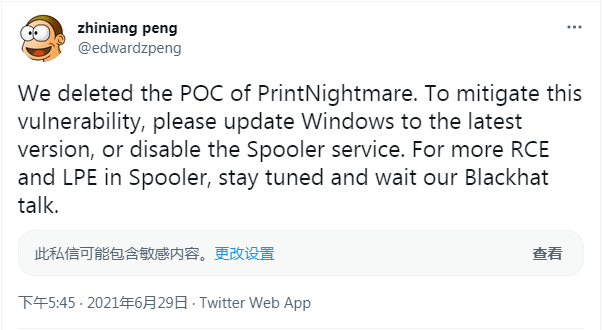

微软表示其已意识到 WindowsPrintNightmare 在野外被积极利用的可能,而 @EdwardZpeng 也在假设官方已推出补丁的前提下发布了概念验证(Proof of Concept)。

尴尬的是,尽管微软修补了一个同样依赖于打印服务的不同漏洞,但这种相似性也导致了安全研究人员的困惑。即使安全团队很快就撤下了漏洞利用代码,后续传播也已无法及时斩断。

微软解释称,在 Windows Print Spooler 服务不正确地执行特权文件操作时,攻击者或可成功利用该漏洞和 SYSTEM 权限来远程执行任意代码。

这意味着后续攻击者能够安装程序,查看、篡改或删除数据,或创建具有完全用户权限的新账户。遗憾的是,目前尚无可用的补丁可为大部分 Windows 用户提供防护。

相反,微软给出的建议是确保系统已部署 2021 年 6 月 8 日发布的安全更新,并且遵循临时的缓解方案。这包括彻底禁用 Print Spooler 服务、或通过更改系统的组策略来禁用入站远程打印。

显然,上述两套缓解措施都不是长久之计。毕竟前者会让你失去本地或远程打印的能力,而后者则无法让本机再充当打印服务器。