据Eclypsium网络安全研究人员6月24日披露,戴尔客户端BIOS内的BIOSConnect功能存在4个严重漏洞。这些漏洞会影响129款型号近3000万台戴尔电脑,攻击者可以借此远程执行任意代码(RCE)、颠覆操作系统、破坏设备。

研究人员表示,攻击者可以利用这些漏洞在预启动环境中远程执行代码,获得设备的控制权,还可以颠覆操作系统。

近3000万台设备受影响

129款型号的戴尔设备将受此影响,包括个人笔记本电脑、商务笔记本电脑、台式机和平板电脑,共计约3000万台。

BIOSConnect是戴尔SupportAssit的一部分,后者是一种技术支持解决方案,预装在大多数基于Windows的戴尔设备上。它具备系统恢复和固件更新功能,通过HTTPS连接到戴尔的后台服务器,下载操作系统镜像,帮助用户在本地磁盘镜像损坏、被替换或不存在时恢复其系统。

研究人员在分析报告中指出,这四个漏洞累计严重程度为8.3级。这些特定的漏洞允许攻击者远程利用主机的UEFI固件,并获得该设备上的最高控制权。

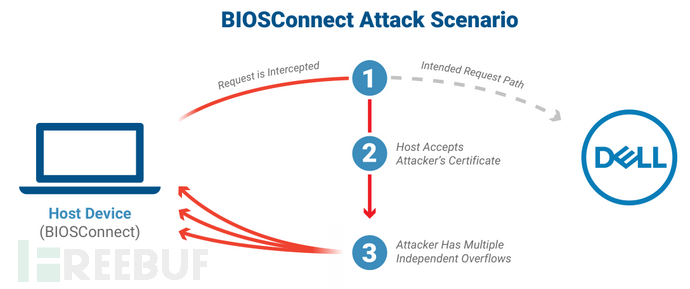

第一个漏洞(CVE-2021-21571)是针对远程代码执行漏洞进行利用的开端。一旦第一个漏洞被利用,将恶意代码传回到了受害机器内,攻击者就可以选择三个不同的独立溢出漏洞(CVE-2021-21572、CVE-2021-21573、CVE-2021-21574)进行攻击,其中任何一个都可以在目标设备上获得预启动RCE权限。

研究人员还表示,任何攻击情况都需要攻击者重定向受害者的流量,比如通过中间机器(MITM)攻击。

Eclypsium在3月3日向戴尔报告了这些问题,随后戴尔在5月28日推出了服务器端更新,以修补CVE-2021-21573和CVE-2021-21574。戴尔还发布了BIOS客户端固件更新,以解决其余两个漏洞。

此外,戴尔还发布了解决方法,为无法立即应用补丁的客户禁用BIOSConnect和HTTPS启动功能。

戴尔软件存在严重缺陷

这不是戴尔SupportAssist软件中第一次发现安全漏洞。

2019年5月,戴尔修补了一个高危的SupportAssist远程代码执行漏洞,该漏洞由不适当的原始验证漏洞导致,安全研究员Bill Demirkapi在2018年报告了该漏洞。

安全研究员Tom Forbes在2015年的戴尔系统检测Dell System Detect软件中发现了类似的RCE漏洞,攻击者可以在没有用户交互的情况下,触发有漏洞的程序下载并执行任意文件。

2020年2月,SupportAssist再次发布补丁,以解决DLL搜索顺序劫持bug导致的安全漏洞。

上个月戴尔还解决了一个可能影响数千万台设备的驱动程序漏洞,该漏洞存在长达12年之久,可以使非管理员用户升级到内核特权。