“实践是检验真理的唯一标准”,对于网络安全而言,实战攻防演练恰恰提供了这么一个机会。

2021年3月19日,瑞数信息在线直播“从人防到技防,攻防演练实战应对指南”,探讨攻防演练中最受关注的九大问题,提供实战背景下的攻守方略。

攻防演练九大最受关注问题

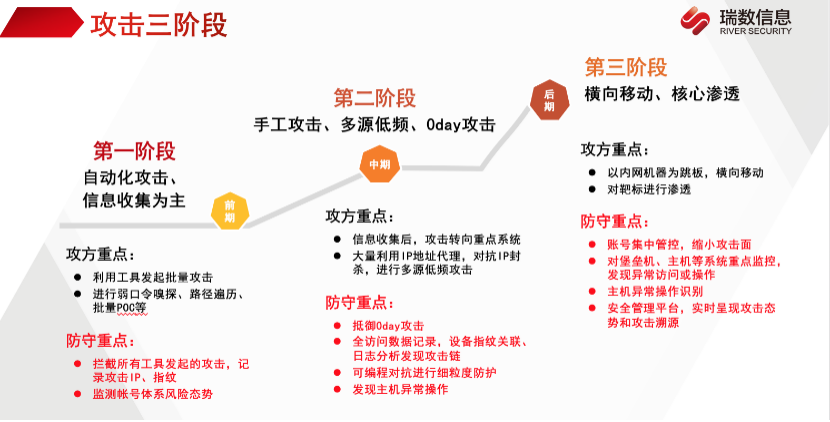

1、攻击过程包括哪几个阶段?每个阶段防守方如何应对?

第一阶段-前期信息刺探:自动化攻击、信息收集为主

攻方重点:

1)资产探测,全面了解防守方的资产情况,明确攻击面;

2)漏洞探测利用,对发现的资产进行相关漏洞探测,对探测过程中发现的漏洞进行利用;

3)口令破解,对于存在登录入口的系统进行口令破解;

4)敏感文件发现,对系统中存在的管理地址、备份文件、配置文件等进行发现。

防守重点:

1)拦截所有由工具发起的攻击,包括但不限于漏洞扫描、路径遍历、口令破解;

2)对日志进行分析,对攻击者使用过的设备指纹、IP进行关联分析;

3)监测帐号登录情况,对异常登录及时处理。

第二阶段-中期定点打击:手工攻击、多源低频、重点突破为主

攻方重点:

1)对重点系统进行人工深入分析,尝试挖掘漏洞;

2)对现在安全措施进行突破;

3)获取外围跳板。

防守重点:

1)干扰人工分析,让攻击者无法从目标系统中获取有价值的信息;

2)抵御0day攻击;

3)全访问数据分析,发现深层次攻击;

4)利用可编程对抗思路进行细粒度防护。

第三阶段-后期纵向深入:横向移动,核心渗透

攻方重点:

1)提升权限,对获取到的低级权限进行提升;

2)利用跳板进行横向移动;

3)对靶标系统进行渗透。

防守重点:

1)账号集中管控,缩小攻击面;

2)对堡垒机、主机等系统重点监控,发现异常访问或操作;

3)对主机异常操作识别。

攻防演练中常见的攻击手段有哪些?这些攻击具备哪些特点?

0day漏洞攻击:0day攻击在攻防演练中已经成为常态,利用操作系统、中间件、应用、安全设备等软硬件的0day漏洞,可穿透基于规则的防护技术,直接获取系统权限。

社工钓鱼:通过各类社工手段,例如钓鱼邮件、虚假WIFI、物理接触等方式,对防守方进行社工攻击。

多源低频攻击:利用多源低频攻击模式绕过限频、封IP等防护手段。

人员和管理漏洞探测:主要表现在对弱口令问题、文件不安全存储、流程不完善等方面进行攻击,获取敏感信息。

武器化攻击:为了提供攻击效率,快速拿下系统,攻击者会积累各类攻击工具,形成武器库,从而快速发起攻击。

企业防护重心如何从“人防”过渡到“技防”?

面对攻击,目前有一些企业的防护重心仍然在于人员现场值守,但“人防”人力成本高、负荷大,难以常态化、持续化,同时由于攻方的攻击手段、攻击效率都有了质的飞跃,人防也逐渐显得力不从心。因此从“人防”过渡到“技防”是攻防过程中的必然转变。我们强调通过更多技术性的创新手段,以“技防”结合“人防”,从而实现无论是在攻防演练期间,还是平时的安全防护过程中,都让防守不再被动、响应不再滞后,提供业务与安全的双保障。

隐秘、高效的自动化工具攻击如何应对?

分级分层,按需对抗:

简单漏扫和工具:通过JS能力检测进行工具判断,利用令牌机制防止工具进行简单的绕过,利用代码混淆技术提升工具发现漏洞的门槛。

具备JS解析能力的工具:通过环境检测、行为识别、伪造检测,进行人机识别。

浏览器插件和被动扫描器:通过重放性检测、动态挑战技术、敏感信息隐藏等技术,让攻击方获取不到有价值的信息。还可以通过指纹关联的形式,对多源低频攻击做检测。

(实战案例指路视频14:33)

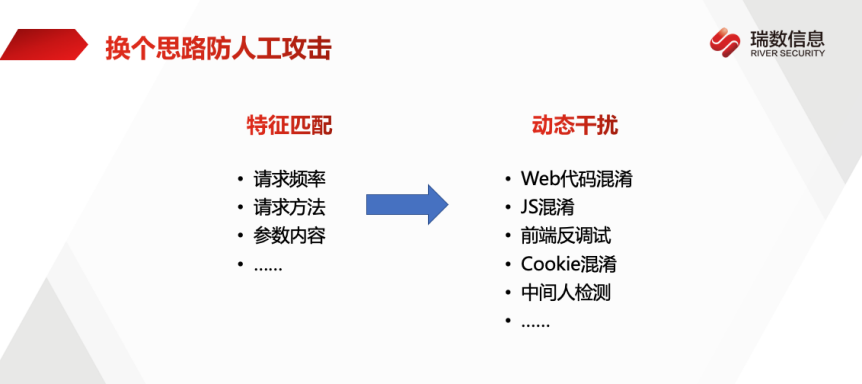

人工定点攻击如何防护?

以往的安全防护往往基于规则和特征,不会区分攻击来源是工具还是人,但随着各类隐藏方式的出现和对抗的升级,这种思路相对来说就显得效率比较低了。因为我们建议换一个思路防护人工定点攻击,对攻击的请求做出一些动态的干扰,来降低攻方的整体攻击效率。

(实战案例指路视频23:05)

面对动态加密版的Webshell,如何进行阻断?

随着Godzilla、冰蝎等一批具备动态加密技术的Webshell发布,对于Webshell的识别又被提高到一个新高度。面对采用动态加密方式、隐藏攻击特征的Webshell,传统WAF产品无法单纯依靠编写规则来实现检测和防御了,但是瑞数动态防护技术是非特征匹配方式,不存在因为没有特征而被绕过的情况。动态加密Webshell的连接和通信过程,与浏览器的正常访问还是存在本质区别的,通过动态令牌、动态验证等手段,可有效对这类Webshell的访问过程进行识别并阻断。

(实战案例指路视频30:06)

相关链接:

技术 | 应对新型“一句话木马”Bypass WAF的防护手段

他强由他强,清风拂山岗 | 冰蝎3.0动态防御

哥斯拉Godzilla | 动态比拼,谁更技高一筹

动态防护体系在攻防演练中有什么价值?

从人防到技防,将人员从安全对抗和值守中释放出来

- 自动化攻击防护:攻击方攻击任务重,因此工具类请求占比超过90%,拦截自动化攻击可以有效降低攻击者效率。

- 0day防护:2020年披露的0day漏洞超过百个,动态防护技术可对其中Web类0day漏洞直接进行防护,无需更新规则即可拦截相关0day攻击。

- 多源低频攻击防护:攻击方大量采用多源低频攻击,瑞数信息通过工具识别、设备指纹关联追踪,可全部实时拦截。

- 多维度分级分层对抗:通过动态验证收集到的上百个指标,任意组合,从而对攻击者进行全方位自动拦截,无需封IP,运维简单,实现主动防御。

除了攻击防护,企业在实战中还应当注意哪些细节?

- 资产梳理和可视:对企业资产暴漏面和资产进行全面梳理,了解资产暴漏面情况、资产关联关系。

- 系统及时打补丁:系统需要及时体检及时打补丁,避免攻击者利用Nday漏洞攻击系统,规避已知漏洞攻击。

- 谨防社工攻击:进行全员内部培训,教育员工不要轻易打开邮件附件、点击不明链接、输入密码等。

- 深藏靶标系统:靶标系统尽量设置得深一些,做好访问控制,防止攻击者轻易访问。

企业如何持续升级网络空间攻防对抗能力?

- 构建包含防护、检测、响应以及恢复的综合性体系框架

- 建立常态化的安全运维机制

- 对攻击技术进行跟进及演练

- 对防护技术进行创新及实践

- 人员培养与专业化服务相结合

- 积累与使用威胁情报

2016年至今,瑞数信息已经深度参与了上百家单位的攻防演练防守工作,行业涉及政企、金融、运营商等各大领域。2020年整体保障990+应用系统,实现300+亿次防护,拦截60+亿次攻击。尤其是面对频繁的0day攻击,瑞数信息更凭借动态安全技术实现了高效防护,成为攻防对抗中的“独门秘籍”。未来,瑞数信息也将继续在攻防演练领域深入探索,充分整合动态防御、AI智能等技术手段,让防守不再被动、响应不再滞后,助企业提升攻防能力、降低网络安全风险一臂之力!