物联智慧(ThroughTek),这是一家2008年于中国台湾成立的物联网云端服务平台解决方案商。

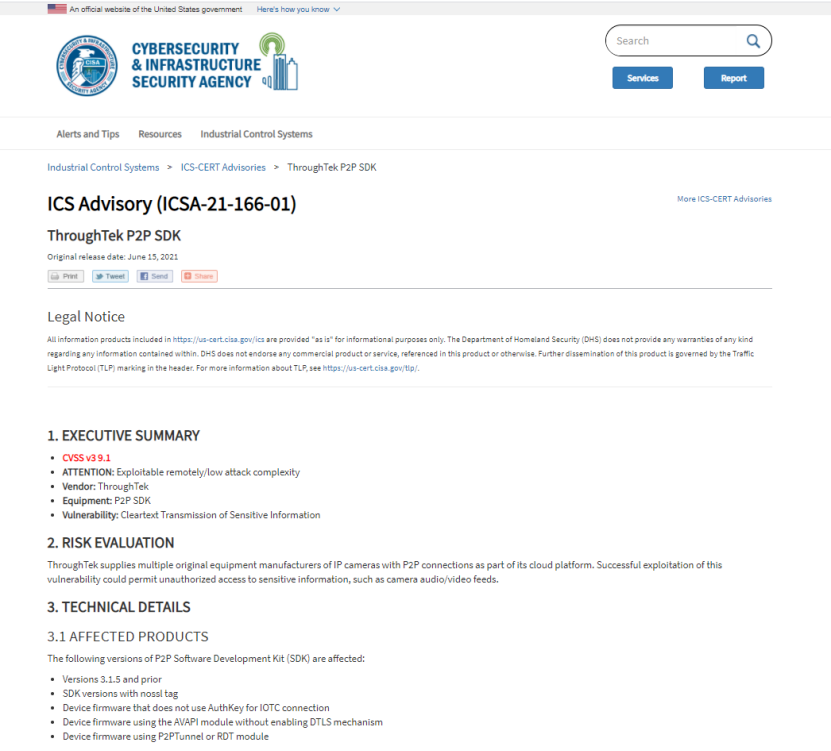

近期,CISA发布了一个新的 ICS公告,称ThroughTek 工具中存在高危漏洞(CVSS评级9.1分)。该漏洞可被攻击者利用,从而访问音频、视频源以及其他敏感信息,还可以欺骗设备、劫持设备证书。

由于ThroughTek 软件组件被安全摄像头和智能设备供应商广泛使用,目前已被整合至数以百万计的连接设备中。作为多个消费级安全摄像头和物联网设备原始设备制造商供应链的组成部分,此次漏洞影响IP 摄像机到婴儿和宠物监控摄像机,以及机器人和电池设备。

目前,漏洞存在于以下版本:

- 3.1.5及更早版本

- 带有nossl标签的SDK版本

- 不使用AuthKey进行IOTC连接的设备固件

- 使用AVAPI模块而不启用DTLS机制的设备固件

- 使用P2PTunnel或RDT模块的设备固件。

CISA 在新闻稿中表示,“ThroughTek P2P 产品不能充分保护在本地设备和 ThroughTek 服务器之间传输的数据。这可能允许攻击者访问敏感信息,例如摄像头信息。”

物联智慧则表示,部分客户“错误地”实施了该公司的 SDK,或者“忽视”了他们的 SDK 版本更新。事实上,该漏洞已在SDK 3.3 版及 2020 年以后的版本中得到解决,但对于 3.1.5 版(包括 3.1.5 版)而言仍然是一个问题。

缓解措施

物联智慧(ThroughTek) 建议原始设备制造商实施以下缓解措施:

- 任何运行 SDK 3.1.10 及以后版本的原始设备制造商都应该启用 Authkey 和DTLS;

- 如果SDK是 3.1.10 之前的任何版本,则需要升级到v3.3.1.0 或 v3.4.2.0 并启用 authkey/DTLS。

CISA 则建议用户采取相应防御措施,将漏洞的风险降至最低:

- 尽量减少所有控制系统设备和系统的网络暴露,并确保它们不能从 Internet 访问。

- 定位控制系统网络和防火墙后面的远程设备,并将它们与业务网络隔离。

- 如需远程访问,请使用虚拟专用网络等安全方法。不过也要意识到虚拟专用网络可能存在漏洞,同样需要更新到可用的最新版本。

最后,所有企业在部署防御措施之前,最好都进行适当的影响分析和风险评估。

参考来源:

- https://us-cert.cisa.gov/ics/advisories/icsa-21-166-01CISA

- https://www.throughtek.com/about-throughteks-kalay-platform-security-mechanism/