写在前面的话

我们将分享研究人员针对巴勒斯坦两个不同黑客组织采取的行动。

一个与预防安全局(PSS)有关的组织和一个被称为“Arid Viper”的威胁行为体。我们消除了他们利用其基础设施滥用互联网服务平台传播恶意软件和入侵用户个人账号的能力。

Facebook威胁情报分析师和安全专家致力于发现和阻止各种威胁,包括网络间谍活动、网络攻击活动以及民族国家行为者和其他团体对我们平台的黑客攻击。作为这些努力的一部分,我们的团队经常通过禁用网络攻击者的入侵操作、通知人们是否应该采取措施保护他们的帐户、公开分享我们的发现以及继续改进我们产品的安全性来跟网络犯罪分子相抗衡。

我们将分享对两起网络间谍活动的最新研究。其中一个主要针对巴勒斯坦的国内用户,另一个攻击活动的主要攻击目标则是巴勒斯坦和叙利亚,其次是土耳其、伊拉克、黎巴嫩和利比亚。

为了对抗这两个网络犯罪活动,我们关闭了他们的帐户,发布了恶意软件哈希,封锁了与他们活动相关的域名,并提醒了潜在的受影响用户以帮助他们保护自己账号和个人信息的安全。我们与包括反病毒社区在内的行业合作伙伴共享信息,以便他们也能检测并阻止这一活动,从而加强我们在互联网上对这些黑客团体的响应。

我们鼓励广大用户保持警惕,并采取措施保护自己的帐户,避免点击可疑链接和从不受信任的来源下载软件,这些软件可能会损害他们的设备和存储在他们身上的信息。

这些网络攻击活动背后的黑客是非常难对付的,我们知道他们会根据我们的执行而改变策略。然而,我们也会不断改进我们的探测系统,并与安全界的其他小组合作,继续打击这些威胁行为体。如果可能的话,我们会继续分享我们的发现,让人们意识到我们所观察到的威胁,并采取措施加强他们账户的安全性。

跟PSS有关的网络活动

这项活动起源于约旦河西岸,重点目标是巴勒斯坦领土和叙利亚,其次是土耳其、伊拉克、黎巴嫩和利比亚。它依靠社会工程学技术诱使人们点击恶意链接并在他们的设备上安装恶意软件。我们的调查发现,该活动与预防性安全局(巴勒斯坦权力机构的内部情报组织)有联系。

这一持续不断的威胁行为体将重点放在广泛的目标上,包括记者、反对法塔赫领导的政府的人、人权活动人士以及包括叙利亚反对派和伊拉克军方在内的军事团体。他们使用自己的低复杂度恶意软件伪装成安全聊天应用程序,并在互联网上广泛传播。

我们通过分析后,发现了该活动涉及到的一些技术、策略和程序组件:

- Android恶意软件:这组定制的Android恶意软件功能相对简单,这个恶意软件伪装成安全聊天应用程序,一旦安装,它会收集设备元数据(如制造商、操作系统版本、IMEI)、通话记录、位置、联系人和文本消息等信息。在极少数情况下,它还包含键盘记录功能——记录设备上的每一次击键。一旦被收集,恶意软件就会将数据上传到移动应用程序开发平台Firebase。除了他们定制的恶意软件之外,这个组织还利用了公开的Android恶意软件SpyNote,它有更多的功能,包括远程设备访问和监控通话的能力。

- Windows恶意软件:这个组织偶尔会为Windows部署公开可用的恶意软件,包括该地区常用的NJRat和HWorm。他们还将Windows恶意软件捆绑在安装包中,作为自己的诱饵应用程序,供记者提交与人权有关的文章发表。此应用没有合法功能。

- 社会工程学技术:该组织利用伪造和泄露的账户,制造假象,主要伪装成年轻妇女,还伪装成哈马斯、法塔赫、各种军事团体、记者和活动家的支持者,与他们所针对的人建立信任,诱使他们安装恶意软件。他们的一些网页被设计用来吸引特定的追随者,以便日后进行社会工程和恶意软件攻击。

威胁识别

Android C2域名:

- news-fbcb4.firebaseio[.]com

- news-fbcb4.appspot[.]com

- chaty-98547.firebaseio[.]com

- chaty-98547.appspot[.]com

- jamila-c8420.firebaseio[.]com

- jamila-c8420.appspot[.]com

- showra-22501.firebaseio[.]com

- showra-22501.appspot[.]com

- goodwork-25869.firebaseio[.]com

- goodwork-25869.appspot[.]com

- advance-chat-app.firebaseio[.]com

- advance-chat-app.appspot[.]com

- filtersapp-715ee.firebaseio[.]com

- filtersapp-715ee.appspot[.]com

- humanrights-1398b.firebaseio[.]com

- humanrights-1398b.appspot[.]com

- jamilabouhaird-c0935.firebaseio[.]com

- jamilabouhaird-c0935.appspot[.]com

- hotchat-f0c0e.appspot[.]com

- hotnewchat.appspot[.]com

Android哈希:

- aeb0c38219e714ab881d0065b9fc1915ba84ad5b86916a82814d056f1dfaf66d

- 3c21c0f64ef7b606abb73b9574d0d66895e180e6d1cf2ad21addd5ade79b69fb

- d2787aff6e827809b836e62b06cca68bec92b3e2144f132a0015ce397cf3cac2

- 2580f7afb4746b223b14aceab76bd8bc2e4366bfa55ebf203de2715176032525

- f7ea82e4c329bf8e29e9da37fcaf35201dd79c2fc55cc0feb88aedf0b2d26ec2

- 0540051935145fb1e3f9361ec55b62a759ce6796c1f355249805d186046328dc

- 03de278ec4c4855b885520a377f8b1df462a1d8a4b57b492b3b052aafe509793

- fe77e052dc1a8ebea389bc0d017191e0f41d8e47d034c30df95e3d0dc33cfe10

- 6356d55c79a82829c949a46c762f9bb4ca53da01a304b13b362a8a9cab20d4d2

- 9a53506c429fa4ff9113b2cbd37d96c708b4ebb8f3424c1b7f6b05ef678f2230

- bf61c078157dd7523cb5*80672273190de5de3d41577f5d66c5afcdfeade09213

- 154cb010e8ac4c50a47f4b218c133b5c7d059f5aff4c2820486e0ae511966e89

- 44ccafb69e61139d9107a87f58133c43b8586931faf620c38c1824057d66d614

SpyNote C2:

- lion20810397.ddns[.]net

Windows恶意软件C2域名:

- camera.dvrcam[.]info

- facebooks.ddns[.]me

- google.loginto[.]me

Windows恶意软件哈希:

- 05320c7348c156f0a98907d2b1527ff080eae36437d58735f2822d9f42f5d273

Android恶意软件链接:

- app-chat1.atwebpages[.]com

- app-showchat.atwebpages[.]com

- showra-chat.atwebpages[.]com

Arid Viper活动

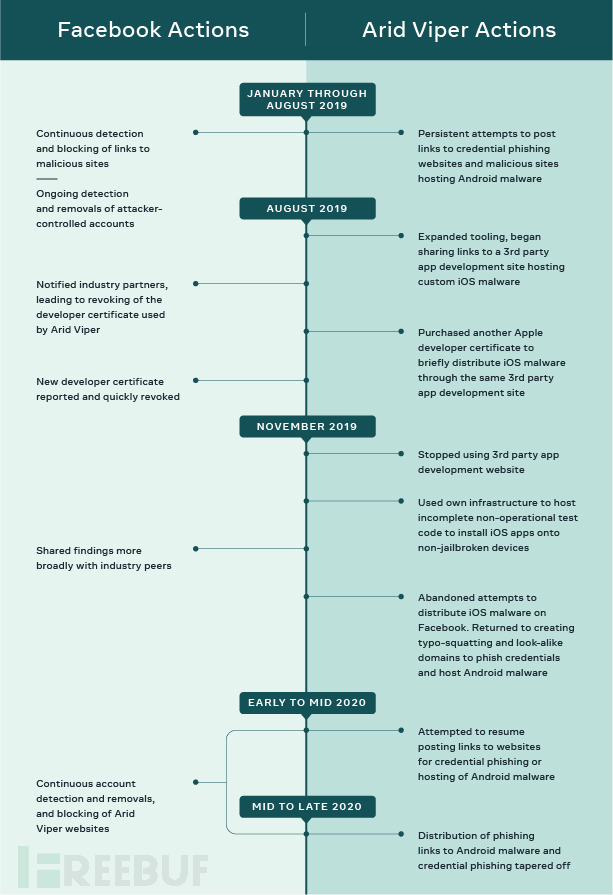

这项活动起源于巴勒斯坦,目标是同一地区的个人用户,包括政府官员、法塔赫政党成员、学生团体和安全部队。我们的调查将这次攻击活动与Arid Viper联系起来,后者是一种已知的高级持久性网络威胁组织。Arid Viper利用庞大的基础设施来支持自己的运营,包括上百个网站,这些网站要么托管iOS和Android恶意软件,要么试图通过网络钓鱼窃取凭据,要么充当命令和控制服务器。

它们似乎跨多个互联网服务运营,在有针对性的网络间谍活动中结合使用社会工程、钓鱼网站和不断演变的Windows和Android恶意软件。

我们与业界同行和安全研究人员分享了威胁指标,我们通过分析后,发现了该活动涉及到的一些技术、策略和程序组件:

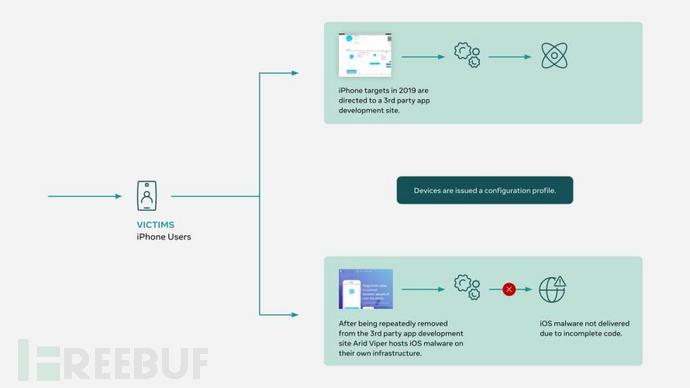

- 自定义iOS监视软件:Arid Viper使用定制的iOS监控软件,这是以前没有报道过的,这也反映了他们在策略上的转变。我们称这个iOS组件为Phenakite,因为它很稀有,它的名字来源于希腊语Phenakos,意思是欺骗。安装Phenakite需要欺骗人们安装移动配置文件。这允许在设备上安装特定于设备的iOS应用程序签名版本。安装后,恶意软件需要越狱来提升其权限,以检索无法通过标准iOS权限请求访问的敏感用户信息。这是通过公开的Osiris jailbreak实现的,Osiris jailbreak利用了Sock端口漏洞,这两种漏洞都捆绑在恶意的iOS应用商店包(IPAs)中。该应用程序使用开源实时聊天代码实现合法的应用程序功能,还可以引导人们进入Facebook和iCloud的钓鱼网页,窃取他们的这些服务的凭据。

- 不断进化的Android和Windows恶意软件:Arid Viper所使用的Android工具与之前报道的FrozenCell和VAMP恶意软件有许多相似之处。Arid Viper部署的Android恶意软件要求人们在设备上安装来自第三方的应用程序,该组织利用各种令人信服的、由攻击者控制的网站,制造出应用程序合法的印象。Arid Viper最近的行动还使用了一个名为Micropsia的恶意软件家族的变种,而Micropsia以前与这个威胁行为体有关。

- 恶意软件传播:Android和iOS恶意软件的传播都涉及到社会工程学技术。Android恶意软件通常托管在外观令人信服的攻击者控制的钓鱼网站上。在撰写本文时,我们发现了41个这样的网站。iOS恶意软件此前被发现来自第三方中国应用程序开发网站。在我们与行业合作伙伴分享了我们的发现,导致多个开发人员证书被吊销之后,Arid Viper分销Phenakite的能力被打乱。

入侵流程