AirDrop

AirDrop是苹果公司iOS、iPadOS和macOS系统下特有的功能,用于在多台设备之间分享文件,只要将文件拖动到使用AirDrop功能的好友的头像上,就能进行一对一的文件传输(类似于无线网络传输)。但德国Technical University of Darmstadt研究人员在苹果无线文件共享协议AirDrop 中发现了一个安全漏洞,该漏洞可能会导致用户邮件地址、手机号码等联系人信息泄露。

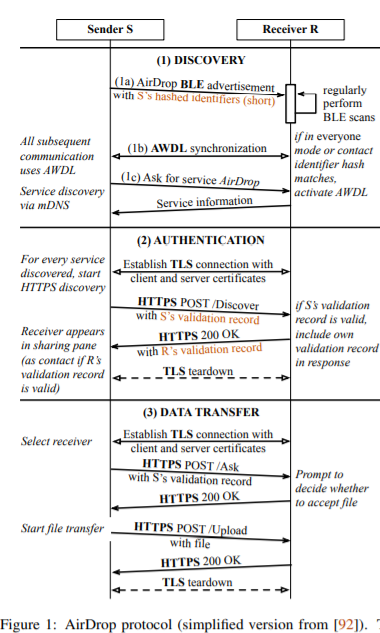

AirDrop默认只显示联系人中的接收者设备。为了确定对方是否联系人,AirDrop会使用一个多方认证机制来对用户的手机号码和邮箱地址与其他用户地址簿中的记录对比。

研究人员发现该机制中存在严重的隐私泄露安全漏洞。漏洞的根源在于该机制的发现过程中用于混淆交换的手机号码和邮箱地址的哈希函数。研究人员分析发现该哈希函数并没有提供足够隐私保护的联系人发现功能,因为哈希值可以通过暴力破解等方式快速逆向。

因此攻击者可能可以获取附近AirDrop 用户的手机号码和邮箱地址。攻击者唯一需要做的就是启用WiFi并与目标保持相对较近的距离,并打开iOS或macOS 设备的共享页面以模拟(设备)发现这一过程。

PrivateDrop

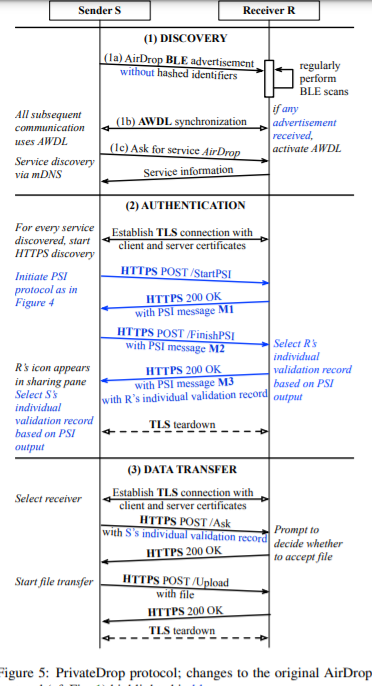

PrivateDrop是一种基于优化的加密隐私集交互协议,可以在不交换有漏洞的哈希值的情况下安全地执行两个用户之间的联系人发现。研究人员在iOS和macOS的实现表明延迟低于1秒,完全可以接受。

15亿苹果设备受漏洞影响

研究人员早在2019年5月就将该隐私问题报告给了苹果公司,并于2020年10月提出了一种名为PrivateDrop的解决方案来修复AirDrop 中的设计漏洞。

截止目前,苹果公司仍未完全修复该隐私问题,预计有超过15亿苹果用户受到该漏洞的影响。用户唯一能做的自我防护方式就是在系统设置中禁用AirDrop发现功能。

- 相关研究成果将在8月举办的安全顶会USENIX Security展示,研究论文参见:https://www.usenix.org/system/files/sec21fall-heinrich.pdf

- 研究团队其他关于iOS和macOS安全的研究参见:https://www.informatik.tu-darmstadt.de/fb20/ueber_uns_details_231616.en.jsp

本文翻译自:https://www.informatik.tu-darmstadt.de/fb20/ueber_uns_details_231616.en.jsp