概述

2019-2020年间,Palo Alto Networks安全团队检测到的恶意PDF文件从411,800个激增到5224,056个,增幅高达1,160%。PDF文件有跨平台及便于交互的特点,常被用作钓鱼活动的载体,相较传统的“纯文本+链接”形式的钓鱼邮件也更容易让受害者放松警惕。钓鱼PDF文件会以各种形式吸引受害者点击,Palo Alto Networks总结了2020年钓鱼攻击中PDF文件使用的五大套路,分别为:假验证码、优惠券、假播放图标、文件共享和电子商务。

数据概览

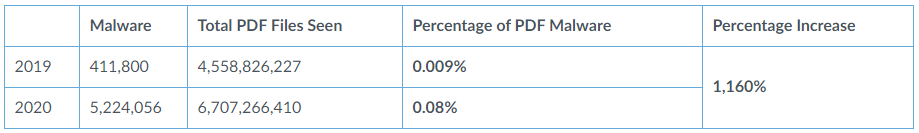

2020年,我们观察到了超过500万个恶意PDF文件。表1显示了与2019年与2020年数据的比较。

表1. 2019和2020年恶意PDF样本数据比对

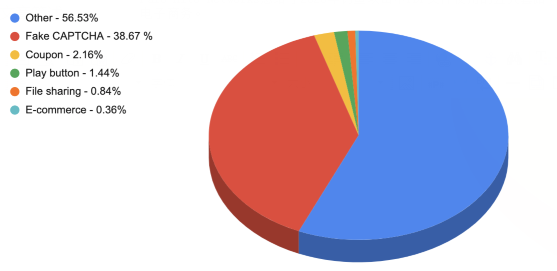

图1所示的饼图概述了恶意PDF样本中主要类别的分布占比,可以看出假冒验证码的形式占比最高,达到了38.67%。下文将细述各个类别的主要形式,“其他”类别的内容不在探讨范畴内,它们变化类型比较多,没有共同主题,很难归纳分类。

图1. 2020年恶意PDF样本中主要类别的分布占比

流量重定向的使用

在回顾不同的PDF钓鱼活动之前,我们先讨论流量重定向的重要性。钓鱼PDF文件中的嵌入式链接通常会先转到正规的门户网站,再重定向到恶意站点,攻击者很少会直接嵌入钓鱼网站链接,否则会大幅增加网站被关闭的风险。此外,重定向技术能让攻击者根据自身需求更改最终钓鱼站点,比如将最后的网站从窃取证书的网站更改为信用卡欺诈网站等。

PDF文件的网络钓鱼趋势

我们从调查样本中归纳了攻击者最常使用的前五种钓鱼方案,接下来进行细述。

1.伪造验证码

顾名思义,此类PDF文件要求用户通过伪造的验证码进行验证。验证码是质询响应测试,可帮助确定用户是否为人类,我们观察到的此类PDF文件并没有使用真正的验证码,而都是使用了嵌入的验证码图像。一旦用户试图通过点击“继续”按钮来“验证”自己,就会被带到攻击者控制的网站。图2显示了嵌入式假验证码的PDF文件示例。文件的完整攻击链的详细分析参见后文假验证码分析部分。

图2.嵌入式假验证码钓鱼PDF示例

2.优惠券

这类钓鱼文件以优惠券为主题,我们观察到的样本大多都带有著名石油公司的徽标,且文件中俄语比例占比很高,图3显示了这类钓鱼PDF文件的示例:

图3.具有著名石油公司徽标的钓鱼PDF文件,图中文字要求用户单击图片

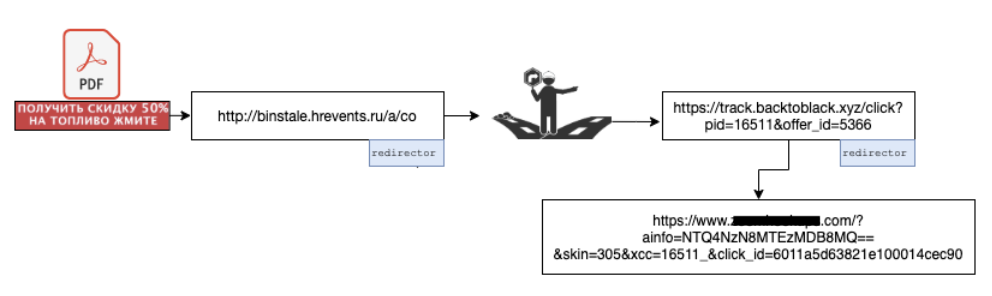

通过分析其中的几个样本,发现它们使用了两个流量重定向器。图4显示了其中一个样本链。

图4.优惠券主题样本的攻击链

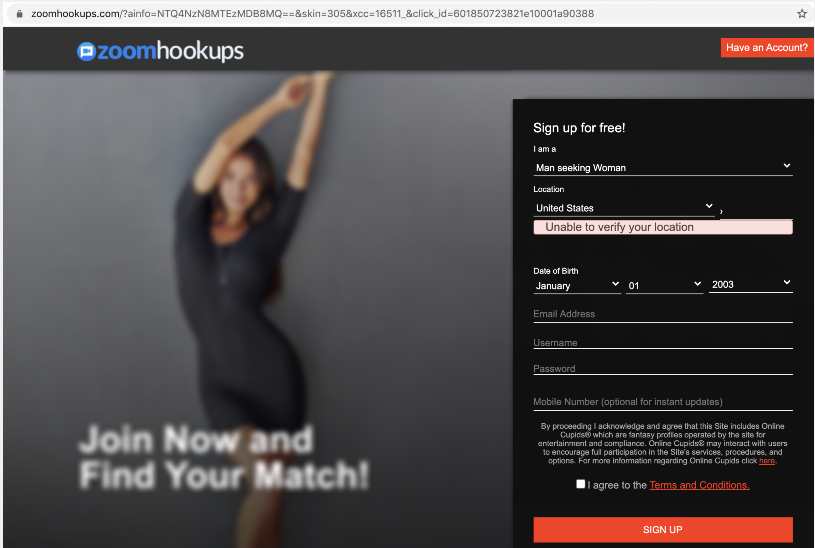

用户在某门户网站被重定向到站点(track [.] backtoblack.xyz),该网站本身就是重定向器,最终通过GET请求导向到某成人约会网站,如图5所示。所有这些重定向都是通过HTTP 302响应消息发生。进一步发现,backtoblack[.]xyz的offer_id参数最终控制用户访问的网站。

图5.将用户吸引到成人约会网站的注册页面上的PDF示例

3.带有假播放按钮的静态图像

这类网络钓鱼文件大多是带有播放按钮的静态图像,其中很大一部分使用了裸露图像或比特币、股票图表等诱使用户单击播放按钮。图6显示了带有比特币标志和播放按钮的PDF文件。

图6.带有播放按钮的比特币图

在点击play按钮时,用户被重定向到另一个网站。在大多数测试中,重定向到的站点都是https://gerl-s[.]online/?s1=ptt1,也是个在线约会网站。与先前的活动不同的是,这里只涉及一个重定向器,并且所有重定向器的格式为:6位字母数字唯一标识,后跟一个主域,如下所示。

http://pn9yozq[.]sed.notifyafriend.com/

http://l8cag6n[.]sed.theangeltones.com/

http://9ltnsan[.]sed.roxannearian.com/

http://wnj0e4l[.]sed.ventasdirectas.com/

http://x6pd3rd[.]sed.ojjdp.com/

http://ik92b69[.]sed.chingandchang.com/

http://of8nso0[.]sed.lickinlesbians.com/

4.文件共享

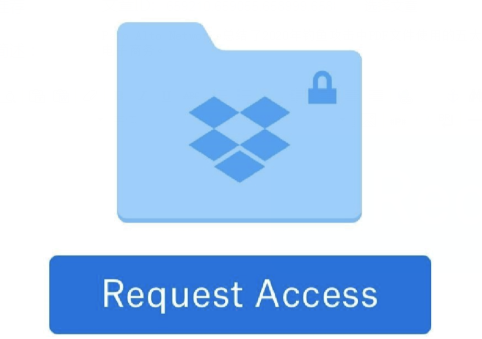

图7.带有某文件共享平台图标的网络钓鱼PDF,要求用户单击进行访问

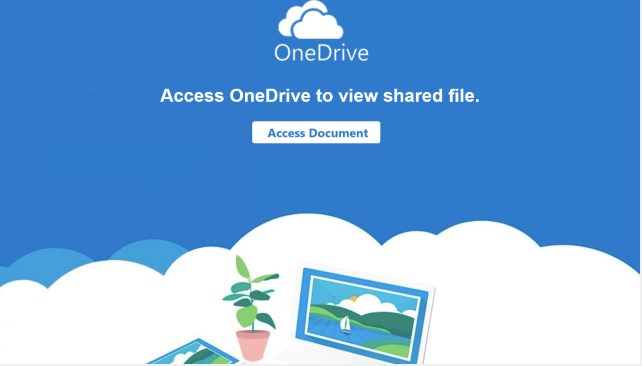

此类网络钓鱼PDF文件利用流行在线文件共享服务来诱骗用户。攻击者通知用户有人与他共享了文档,但由于文件显示异常,用户看不到内容,需要单击嵌入的按钮或链接。图7显示了一个带有Dropbox标志的PDF文件,要求用户单击按钮以请求访问。图8显示了带有OneDrive标志的PDF文件图片,要求用户单击“Access Document”以查看文件的内容。随着基于云的文件共享服务数量的增加,这类威胁也处于快速增长的阶段。

图8.要求用户点击“Access Document”来查看共享文件的钓鱼PDF文件

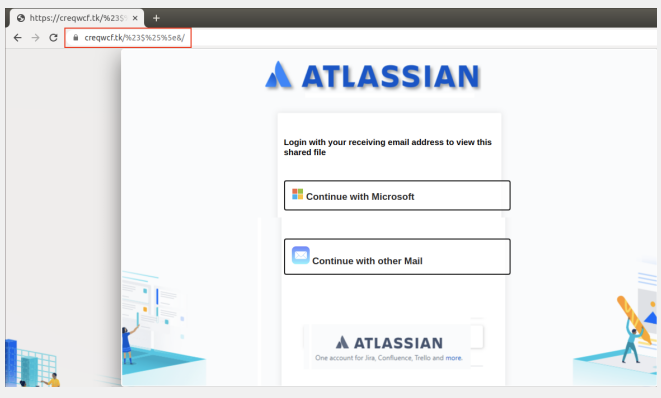

用户单击“Access Document”后,网站跳转到Atlassian登录页面,如图9所示。有两个选项可用于登录:Microsoft电子邮件或其他电子邮件服务。

图9.钓鱼网站要求用户选择登录方式

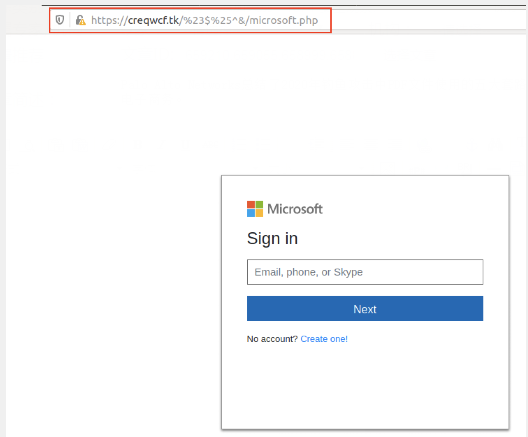

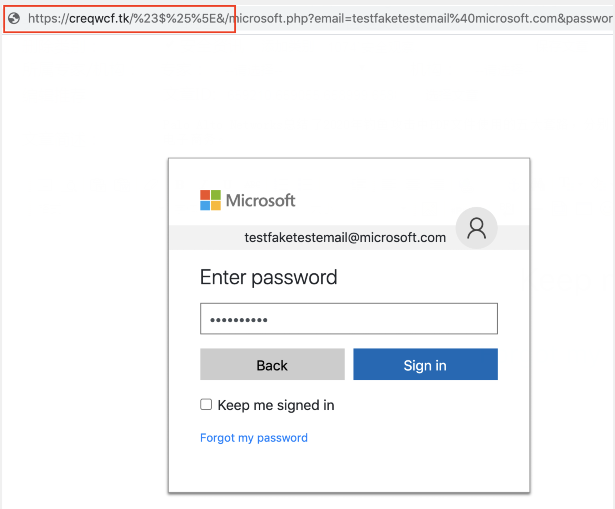

Atlassian Stack是面向企业的,因此可以预设这类钓鱼针对的是企业用户。伪造的登录页面看上去与真实网站的登录页面无异,但URL会提示页面非法,如图10所示。

图10.Microsoft的伪造登录页面,URL显示该页面非法

用户输入电子邮件地址后,会跳转到另一个页面要求输入密码,如图11所示。

图11.伪造的输入密码页面,URL指示该页面为欺诈站点

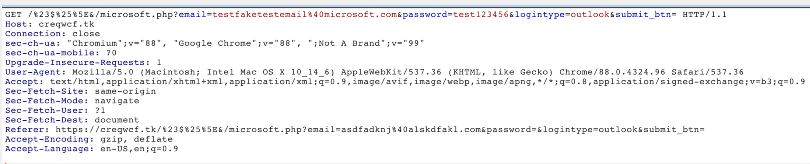

窃取的凭证通过GET请求中的参数发送到攻击者的服务器上,如图12所示。

图12.凭据通过GET请求提交给攻击者的服务器

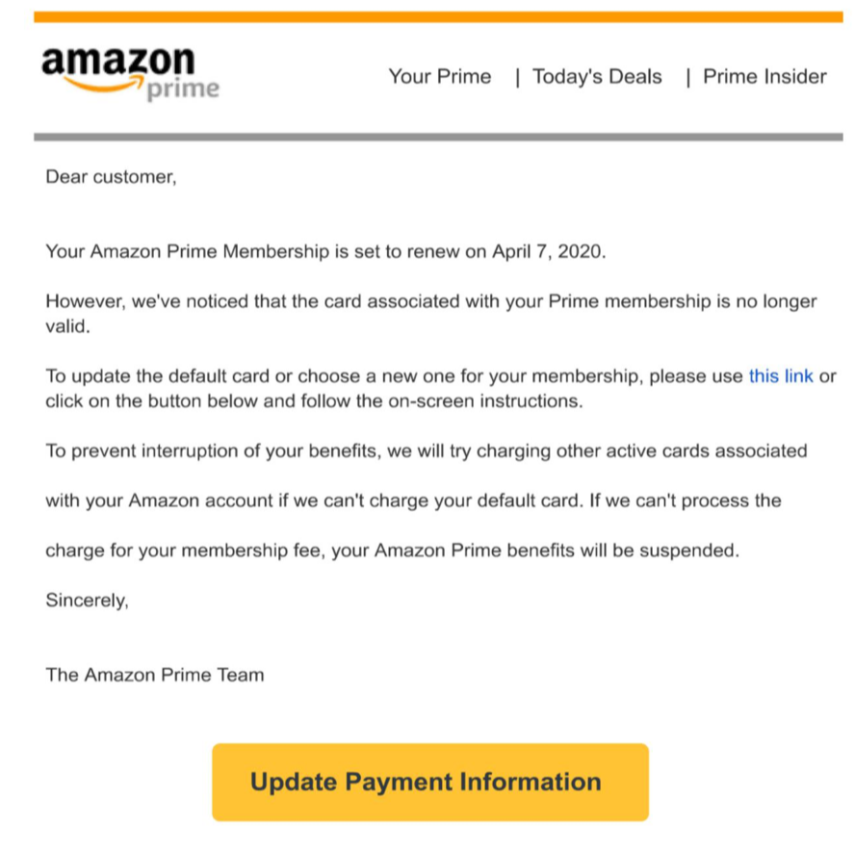

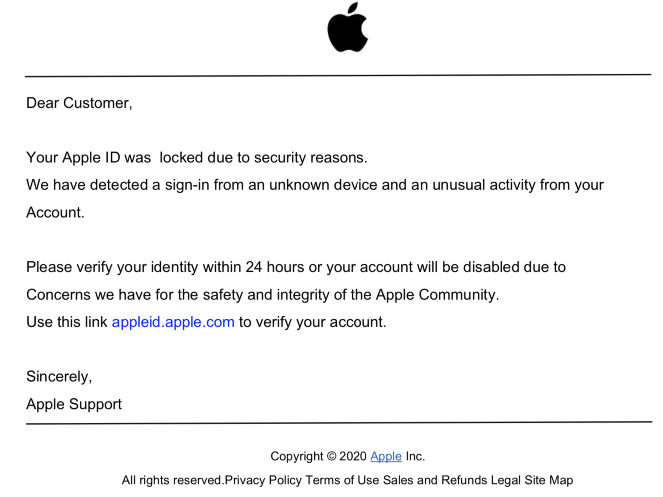

5.电子商务

以电子商务为主题的钓鱼邮件中并不是什么新鲜事,但在整体数量上呈上升趋势。图13显示了一个钓鱼PDF文件示例,内容是通知用户其信用卡不再有效,需要“更新付款信息”才能不中断其Amazon Prime权益。图14类似,告知用户需要单击链接来更新信息,否则将其Apple ID帐户暂停。

图13.通知用户信用卡不再有效的钓鱼PDF文件示例

图14.告知用户需要单击链接来更新信息的钓鱼PDF文件示例

这些以电子商务为主题的PDF文件大多数都使用https://t.umblr[.]com/进行重定向。

假验证码分析

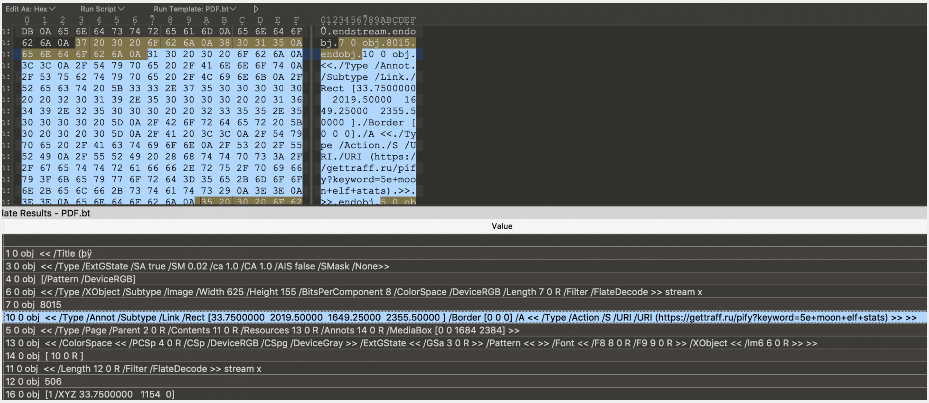

在2020年的网络钓鱼PDF文件中,有近40%属于伪造的验证码类别。图15显示了伪造的验证码样本(SHA256:21f225942de6aab545736f5d2cc516376776d3f3080de21fcb06aa71749fc18f)的十六进制内容。可以看到PDF文件具有一个嵌入式的统一资源标识符(URI),该标识符指向https://ggtraff[.]ru/pify?keyword=download+limbo+apk+full+game的流量重定向器。如前所述,流量重定向网站并不指向一个固定的网站,它们经常将用户重定向到不同的网站。

图15.假验证码示例中的嵌入式URL

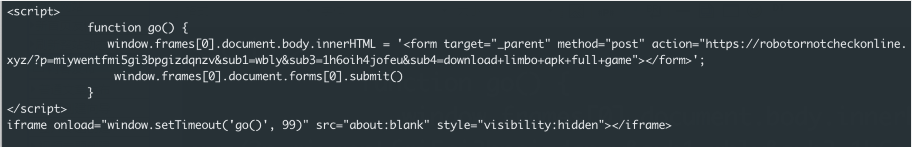

图16是我们在一次尝试中从上述URI获得的HTTP响应主体。重定向器返回的响应是一个小的JavaScript代码存根,可再次重定向用户,但这一次是: https://robotornotcheckonline[.]xyz/?p=miywentfmi5gi3bpgizdqnzv&sub1=wbly&sub3=1h6oih4jofeu&sub4=download+limbo+apk+full+game。

图16.将用户重定向到robotornotcheckonline.xyz的URL

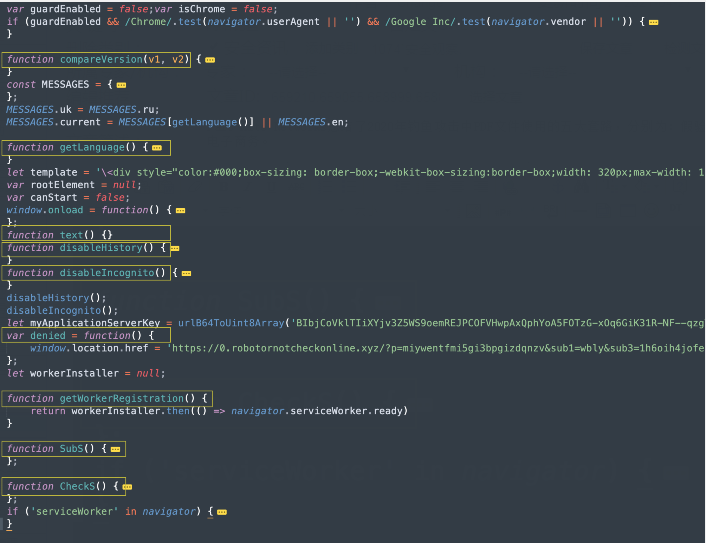

图16中的链接响应是一个多功能JavaScript代码,如图17所示。

图17.要求用户订阅推送通知的JavaScript代码

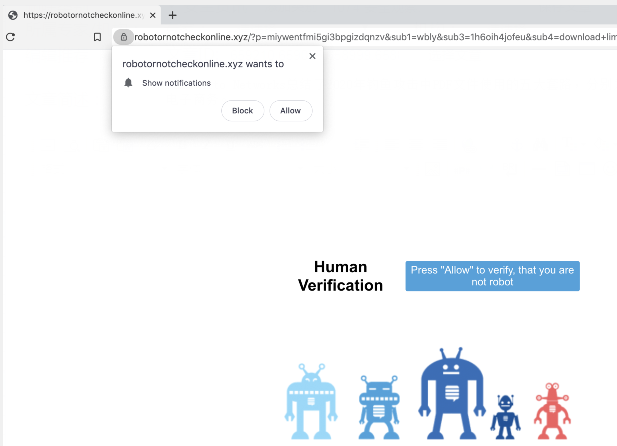

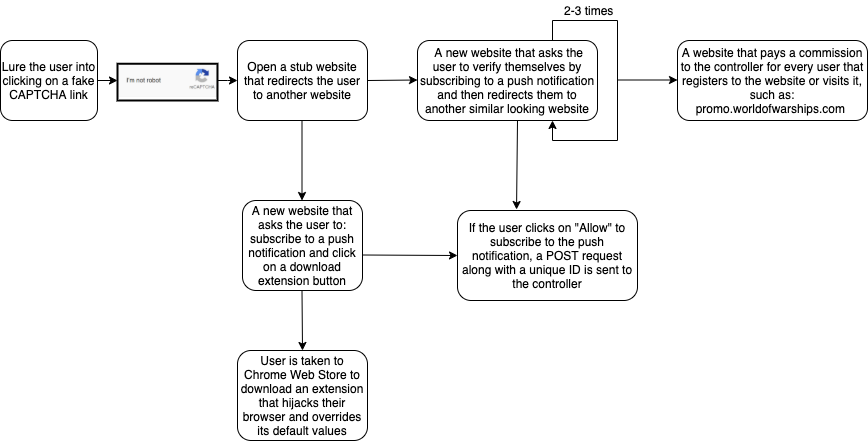

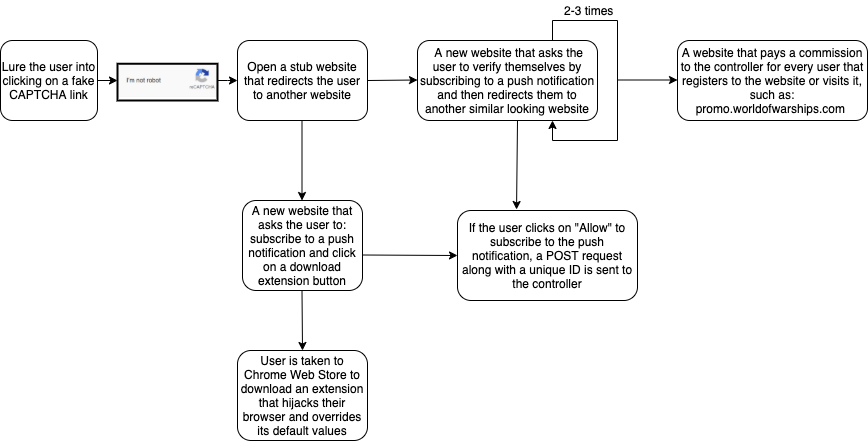

上面列出的代码注册了浏览器推送通知。Mozilla对浏览器推送通知的描述如下:“ Notifications API允许网页或应用发送在系统级别显示在页面外的通知;这样一来,即使应用程序处于空闲状态或在后台,Web应用程序也可以将信息发送给用户。”图18显示了在浏览器中访问网站时的许可请求。

图18. robotornotcheckonline [.] xyz要求用户订阅其推送通知

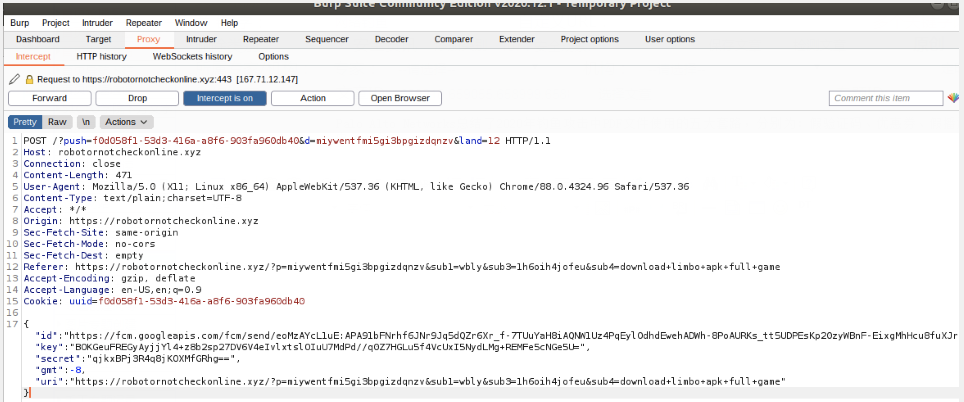

单击“允许”,用户被重定向到另一个网站,要求他们订阅另一个推送通知。当用户同意并订阅推送通知时,将调用图17中的函数SubS(),函数发送POST请求让控制器知道用户已订阅。图19显示了特定的POST请求。可以看到,有一些参数具有唯一的值,如“key”和“secret”。

图19. POST请求通知控制器用户已订阅通知

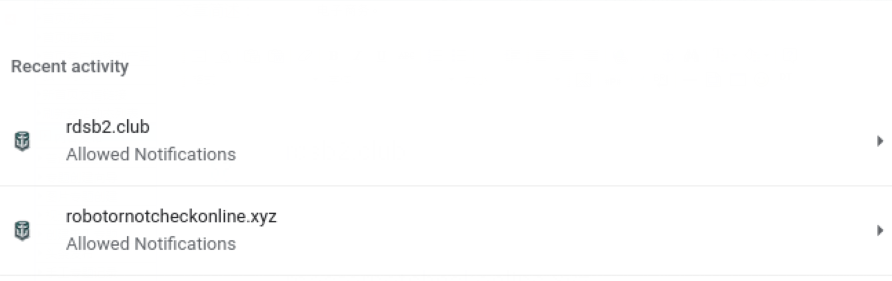

这种循环可以持续几次,需要注意的是,该站点并不一定要在浏览器中打开才能弹出通知。攻击链完成后,我们注意到浏览器中注册了两个推送通知,如图20所示,用于未来弹出广告网站和扩展安装。

图20.假验证码样本注册了两个推送通知

最后,我们登陆了一个在线游戏网站。使用了以下HTTP GET请求:

https://promo[.]???.com/glows-27628/na-en/?pub_id=1374&xid=600889fbf85ac2000110370d&xid_param1=3047954&xid_param_2=&sid=SIDQVeAYOu1UbRxwVV690c-yVM5sWOOfDAb7-h_jd_AIcFGJbFBhqkUXwCszxjNr_9eJ1uoX1OdKr3vILRvqtbg9mcdeMNy5zbavbbqOxtJwEYgn1l5htPFMCsWv3Ft45e5BLHmpA0DQLcy&enctid=c8o8xirbufyh&lpsn=WOWS+TMPLT1+CODE+BOOM+global&foris=1&utm_source=wlap&utm_medium=affiliate&utm_campaign=qmk1qpm1&utm_content=1374

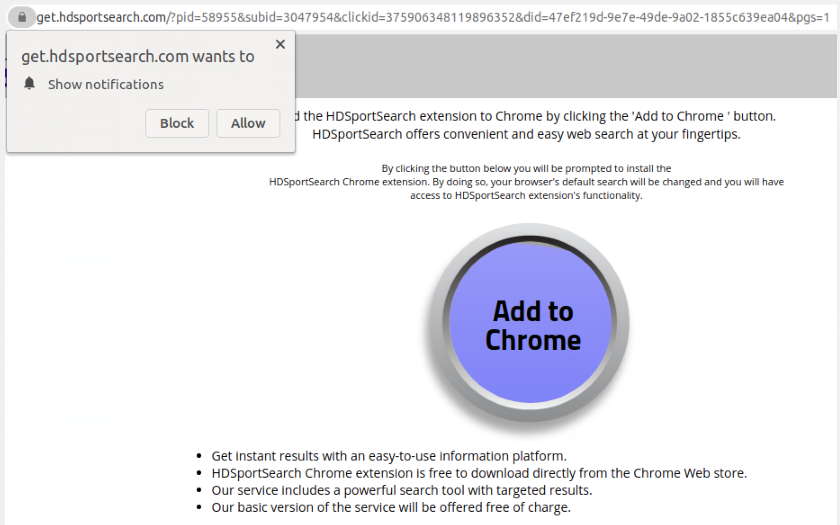

上述GET请求涉及很多参数,我们假设攻击者就是通过这种方式产生收入的。这些标识符能告诉网站所有者用户的到达路径,攻击者则从中获得相应佣金。Urchin跟踪模块参数也用于评估这种“营销”方法的有效性。为了保持收入流,而不是一次性点击,攻击者使用通知机制欺骗订阅用户点击更多链接,从而产生更多收入。如前所述,假验证码钓鱼样本具有的嵌入链接指向流量重定向网站,在每次访问时将用户重定向到其他网站。为了更好地了解这些钓鱼文件还能将我们引向何处,我们多访问了几次。在其中一个案例中,有一个页面要求订阅推送通知,还被要求下载谷歌Chrome扩展,如图21所示。

图21.重定向网站要求订阅用户推送通知并下载Chrome扩展程序

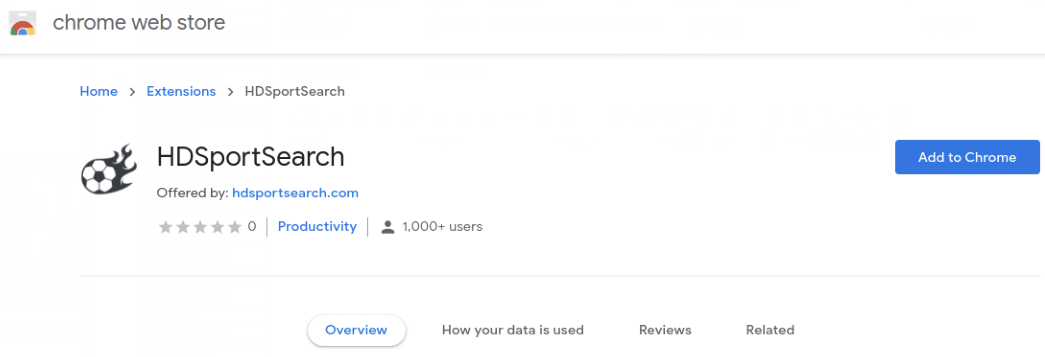

单击“添加到Chrome”后,跳转到了Chrome网上应用店(CWS)。图22显示了CWS上的扩展,下载量超过一千。

图22. HDSportSearch插件,在Chrome网上应用店的下载次数超过1000

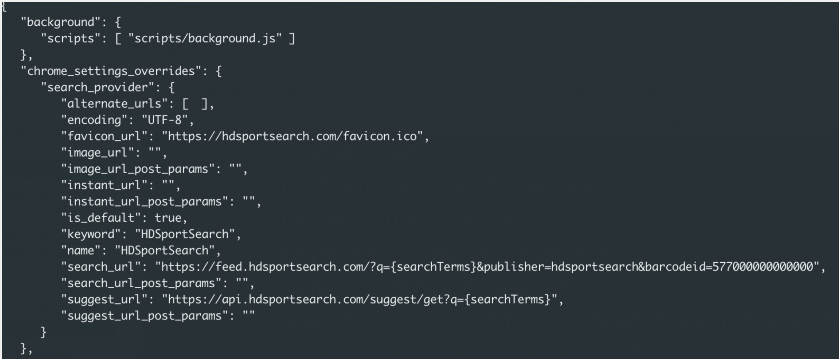

下载并分析了扩展程序后,捆绑在扩展程序包中的manifest.json文件表明,HDSportSearch扩展程序是一个搜索引擎劫持者,它覆盖了浏览器的搜索引擎默认值,如图23所示。

图23. HDSportSearch插件的manifest.json会覆盖Chrome的设置

图24总结了我们能够使用伪造的验证码查找PDF仿冒文件的路径。

图24.带有假验证码的PDF可以采取的路径和操作

结论

我们介绍了2020年最常见的基于PDF的网络钓鱼活动及其分发情况。近年来的数据表明,网络钓鱼攻击的数量持续增加,社交工程是攻击者利用用户的主要媒介。先前的研究表明,大型网络钓鱼活动的点击率最高可达8%。因此,用户需要提高警惕,仔细验证意外收到的文件,哪怕这些文件打着知名网站的旗号也是如此。

本文翻译自:https://unit42.paloaltonetworks.com/phishing-trends-with-pdf-files/如若转载,请注明原文地址。