4月13日,安全研究人员Rajvardhan Agarwal在Twitter上“不小心”发布了一个有效的Chromium(Chrome的开源代码项目,微软的Edge也基于该项目)概念验证(PoC)零日漏洞,该漏洞是基于Chromium的浏览器中V8 JavaScript引擎的远程代码执行漏洞,漏洞严重性评分高达9.8。

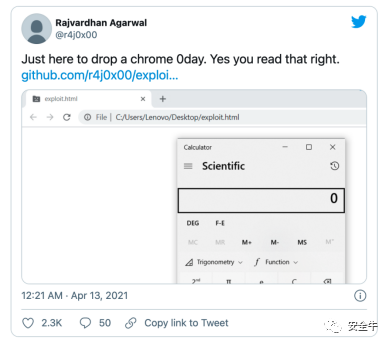

虽然Agarwal意识到问题严重性后立刻删除了推文(上图),但是该漏洞的披露依然引发了全球安全人士的恐慌,因为目前的Chrome和Edge浏览器都未修复该漏洞。

虽然Agarwal指出该漏洞已在V8 JavaScript引擎的最新版本中修复,但尚不清楚Google何时推出修复的Google Chrome版本(预计是本周三)。

在基于Chromium的浏览器中加载PoC HTML文件及其相应的JavaScript文件时,它将利用此漏洞启动Windows计算器(calc.exe)程序。

零日漏洞通常是开发人员的噩梦,但好消息是Agarwal披露的零日漏洞目前无法逃脱浏览器的沙箱。Chrome沙箱是浏览器的安全边界,可防止远程执行代码漏洞在主机上启动程序。

要想使Agarwal的零时RCE漏洞发挥作用,还需要同时利用另一个漏洞,帮助前者逃脱Chromium沙箱。

据悉,该漏洞与Dataflow Security的Bruno Keith和Niklas Baumstark在刚结束的Pwn2Own 2021大会上使用的漏洞相同,研究人员在该漏洞中利用了Google Chrome和Microsoft Edge。

预计Google将在本周三发布Chrome 90稳定版本,全球的安全团队都需要留意这个即将发布的版本是否包含针对上述RCE零日漏洞的修复程序。

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】