据外媒,国外安全研究专家近期发现了一个恶意扩展程序利用远程命令和控制务器,从受感染的浏览器中渗出数据的方式滥用Chrome的同步功能。

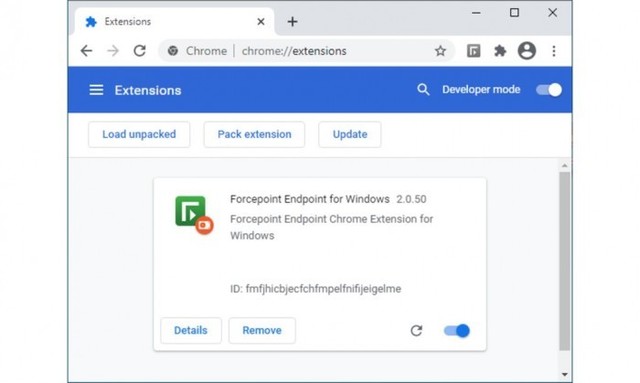

据悉,攻击者在获得了受害者电脑的访问权限后,在用户电脑上下载了一个Chrome扩展,并通过浏览器的开发者模式加载。该扩展程序冒充安全公司Forcepoint的安全插件,其中包含恶意滥用Chrome同步功能的代码,以此让攻击者控制被感染的浏览器。

根据一份已发布的安全报告,为了设置、读取或删除这些密钥,攻击者只需在另一个Chrome浏览器中以相同的账户登录谷歌(这可以是一个抛弃式账户),他们就可以通过滥用谷歌的基础设施与受害者网络中的Chrome浏览器进行通信。