随着人们对5G变革本质的认识不断提高,工业界正慢慢地意识到保护环境的巨大挑战,不仅是网络,还有所有这些网络连接的东西,以及他们携带的重要数据。说到物联网,安全的挑战和涉及的利害关系不可能被忽视。更重要的是。物联网在家庭、企业、行业中的传播,政府和其他地方正在使无线网络成为国家重要基础设施的支柱。保护它对付潜在威胁是一项基本需要。

物联网安全确实是非常复杂和多方面的。整个系统,包括连接它们,需要安全才能有效。很多次,带着国家利益和安全岌岌可危,挑战即将来临不仅是系统,还有供应链,以及各种系统组件都是来源、部署和管理的。

物联网模块是物联网设备的核心,是物联网的基础系统安全。与智能手机不同,模块简单明了很容易被入侵。任何泄露的模块都会暴露整个系统都有风险。因此模块安全性必须全面,包括设备硬件、软件、固件以及便于在整个设备生命周期中持续运行的安全性。这个物联网模块的安全责任通常落在模块供应商的肩膀,以及许多物联网设备供应商和用户可能不具备访问和保护模块本身。本文分析了物联网的综合安全需求模块和平台,并讨论了确保整个系统都受到保护。

什么是端到端物联网系统安全?

蜂窝物联网是一个复杂的系统,其安全性同样复杂。要使它有效,必须解决整个系统的问题。系统通常由许多部分组成,但从安全的角度来看视图,主要有三个逻辑部分:

- 物联网设备及其所有软件、固件、硬件、应用程序等。

- 蜂窝网络基础设施,包括无线网络、核心网络等。

- 将物联网网络连接到外部世界的云,其中可能包括容纳物联网用户应用程序,连接到使用物联网网络的多种系统等。以及管理物联网设备的云平台。

端到端的方法是物联网系统整体安全的必要条件,系统安全不仅仅是安全地安装和安装设备和网络,还包括在其整个生命周期中管理其日常运营,并识别和隔离任何威胁。物联网安全规则非常广泛。本文旨在探讨物联网设备的相关方面安全性,特别是这些设备的大脑模块。

物联网设备安全为何重要?

5G将迎来工业4.0,即下一次工业革命,不仅仅是私人和公众,可以理解的是,企业以及全球各国政府都对如何解决这一问题产生了浓厚的兴趣部署5G。人们自然非常重视它的安全性。当前的焦点主要是在网络基础设施方面。然而,在物联网系统中,设备是最脆弱的,需要大量的关注。

物联网设备的安全问题日益增多

设备易受攻击的原因有很多。首先,它们通常是简单的,有一定的局限性处理能力和内存。不可能运行复杂的、处理器密集的安全机制。第二,它们通常被大量部署,而且可以在物理上进行部署访问和泄露。第三,他们的寿命往往很长,通常超过10-15年,这意味着一个人必须始终保持安全。同时,由于他们的重要性,即使是小受到黑客攻击的物联网设备可能会危害整个系统,而不会被用户或服务提供商注意到。

物联网模块是物联网设备安全的关键

该模块是蜂窝物联网设备的大脑。模块供应商从供应商那里获取裸体芯片组像高通公司和英特尔公司一样,添加他们的软件和额外的硬件来创建标准的模块接口。设备制造商基于这些模块开发他们的机器。模块简化了连接性和运营商认证相关的复杂性,因此设备供应商专注于开发用例专用设备。因此,物联网设备安全的责任在于模块供应商的肩上。

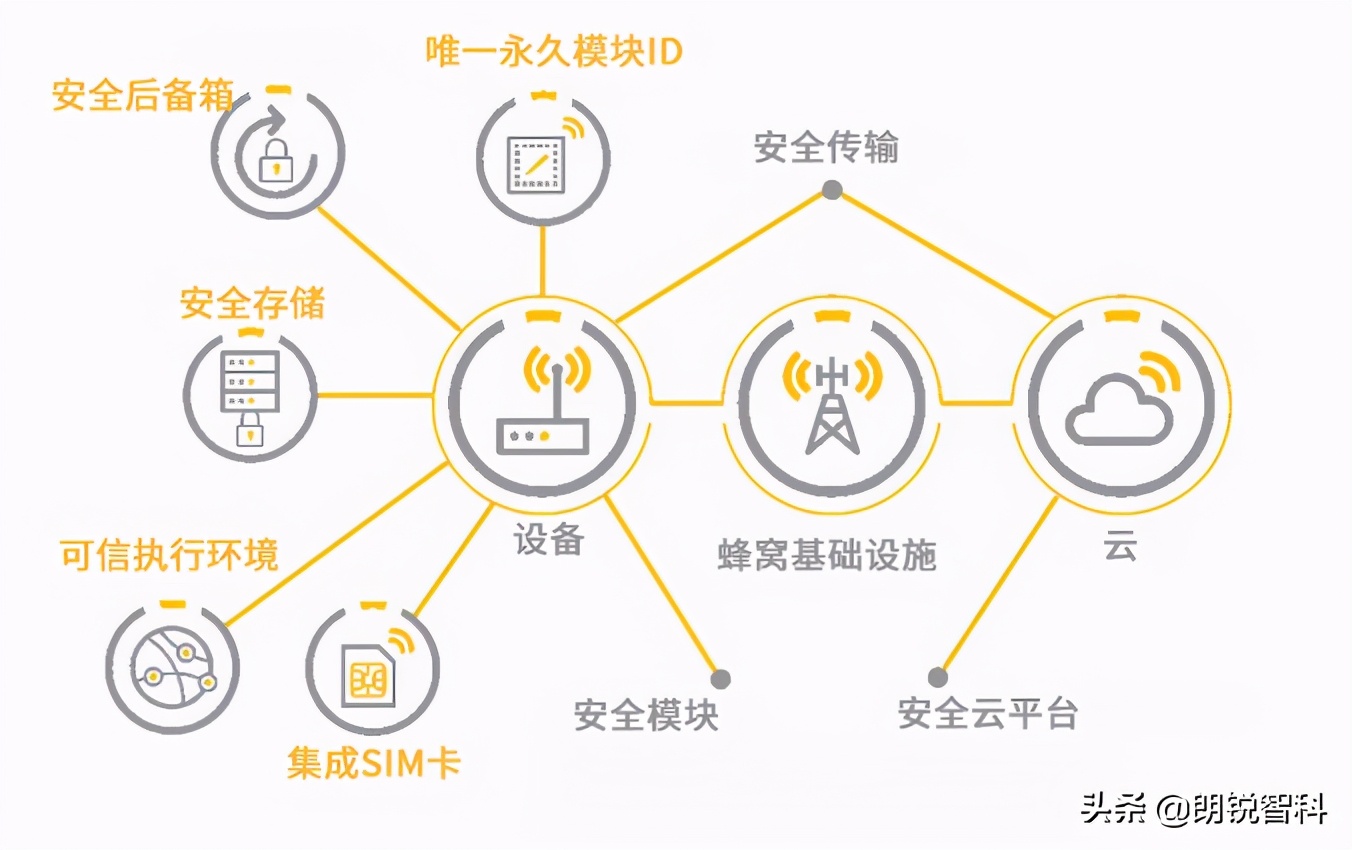

由于设备的脆弱性,物联网设备尤其是模块供应链的完整性受到威胁,不仅是系统安全的关键,也是国家安全的关键。物联网用户应该知道供应商在哪里,制造模块以及他们有什么安全措施来确保制造过程在任何阶段都不会损害设备和模块的完整性。此外,由于物联网设备寿命长,物联网用户应该确定供应商有长期的生存能力来支持设备在使用过程中的持续安全性完整的生命周期,包括提供安全补丁、漏洞等。物联网设备安全综合模型如下图所示,物联网系统中的综合物联网安全模块主要有三个部分:1、安全模块,2、安全云平台,3、安全传输。

安全物联网模块

在很大程度上,物联网模块定义了设备的安全性。主要的安全因素是模块的标识,应该是唯一的、不可磨灭的和永久的。这个身份可以是基于硬件(如芯片组ID)或在制造时烧制到固件中。它是平的最好让模块ID基于硬件和固件的混合,这样就不可能进行克隆并且根据物联网IT系统的要求,可以方便地填充到各种形式、长度等用户。无论在哪里使用,在什么网络中,为了什么目的,都不应允许更改此ID应用程序等。

独特的模块ID还允许安全零接触登机和远程管理。之前发货时,供应商应该对设备进行编程,使其在开机时只做一件事—看并连接到受信任的平台。设备ID和所有相关信息应该已经与平台共享,因此当设备在现场安装并打开时,它只搜索连接到平台,在连接到网络之前消除任何劫持或黑客攻击。该平台可以很容易地识别、安全地通信、自动配置和完成入职培训。非接触式登机不仅简单、快捷、安全,而且成本极高有效。

独特的模块ID还允许安全零接触登机和远程管理。之前发货时,供应商应该对设备进行编程,使其在开机时只做一件事—看并连接到受信任的平台。设备ID和所有相关信息应该已经与平台共享,因此当设备在现场安装并打开时,它只搜索连接到平台,在连接到网络之前消除任何劫持或黑客攻击。该平台可以很容易地识别、安全地通信、自动配置和完成入职培训。非接触式登机不仅简单、快捷、安全,而且成本极高有效。模块安全性的一个基本和最低要求是存在可信执行环境(TEE)。TEE是用于安全存储数据的硬件和软件功能的组合,包括模块固件、加密密钥、敏感用户应用程序数据等,以及用于运行安全应用程序(如操作系统)的空间(引导)。模块应具有一个带有签名模块固件的安全引导,成为it部门的信任之根。全部敏感功能应该在TEE中运行,包括一些中央IoT用户应用程序。其中许多应用程序可能与其他不安全的应用程序在同一处理器内核上运行。然而,有两者之间应该有明确的、合乎逻辑的分离。安全与非安全的相互作用应用程序以及对安全数据的访问只能通过供应商提供的API进行。

模块的另一个重要安全考虑因素是支持集成虚拟SIM卡以进一步减少安全问题。当前的趋势是支持sim的物理和集成(iSIM)。ISIM将很快成为物联网设备的标准。由于其敏感性,iSIM函数必须运行完全在发球台上。

这里讨论的许多功能主要是由模块。但是,模块供应商负责在系统中正确地实现它们他们的软件和功能。他们应该采用分层的安全体系结构,使其适合于客户拥有不同级别的专业技能—简单、强健、为新手提供随时可用的安全性,以及为知识渊博的客户提供更复杂的API和接口,以实现更大的灵活性和定制。

结论

物联网安全是非常复杂和多方面的。它需要一种端到端的方法来保护完整的系统,包括设备,基础设施,云,所有连接它们的链接,所有硬件、固件和软件。网络安全只与它最薄弱的环节一样强大。简单物联网缺乏强大处理和存储能力的设备尤其容易受到黑客攻击和攻击未经授权的入侵。因为它们被大量部署,并且有很长的使用寿命10–15在许多情况下,损害其安全性可能会导致严重的中断。因为很多关键的国家基础设施运行在物联网系统上,确保其安全不仅是非常重要的同时也要仔细检查他们的供应链。

物联网模块是物联网系统的基石,是物联网设备的心脏和大脑安全。因此,他们的安全主要落在物联网模块供应商的肩上。全面物联网模块安全应包括模块和设备安全以及云平台安全通过最深层次的整合,坏的行为体无法进入,以及运输的安全。把两者联系起来。这种安全性主要是通过基于标准的-使用模块和平台之间同步的预共享密钥的art协议。独一无二的永久蚀刻在模块中的本机ID对其安全性至关重要。一个云平台-配备模块ID及其密钥,可实现快速、安全和经济高效的零接触登机以及生命周期管理。基于角色的访问管理允许不同级别的访问最大限度地减少因人为错误造成的风险,最大限度地提高整体安全性。安全的端到端加密传输是系统的命脉,冗余是设备管理的一种替代模式,紧急情况下的运输是系统的生命线。