| “DoH不是万能的,这一协议给公司带来了虚假的安全感。“ |

注:加密的域名系统(DNS)技术即DNS over HTTPS(DoH)。

将域名转换为Internet上的IP地址的DHS越来越成为攻击者的流行攻击媒介。此前,伊朗Oilrig的黑客组织甚至成为第一个将DNS-over-HTTPS(DoH)协议纳入其攻击武器的威胁者。在此背景下,美国国家安全局(NSA)发布了有关安全部署DoH的新指南,即在企业环境中采用加密DNS。

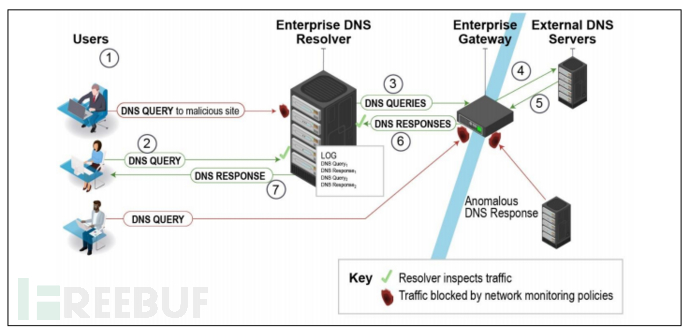

常见的企业DNS体系工作机制

威胁在于,DoH并不能完全阻止威胁参与者看到用户的流量,当部署在网络内部时,它甚至可以用来绕过许多依赖于嗅探明文DNS流量来检测威胁的安全工具。再者,许多具有DoH功能的DNS解析器服务器是在脱离企业控制和审计能力的外部进行托管。而GitHub上发布的免费工具也使得攻击者劫持加密DoH连接,以此隐藏窃取的数据和绕过基于DNS的经典防御软件变得非常常见。

因此,NSA强调,希望企业避免使用第三方解析器,而是仅使用其指定的DNS解析器来处理DNS流量。因为第三方解析器可能会将其数据置于危险之中。

如果企业部署不当,那么攻击者很可能会利用这一技术。对于加密或未加密的DNS流量,仅使用组织指定的企业DNS服务器是最安全的路由,而所有其他DNS解析程序应该被禁用和阻止。

企业DNS控制可以预防网络威胁行为者用于初始访问、指挥和控制以及过滤的众多威胁手段。

对于诸如DoH这样的加密DNS保持谨慎态度的不仅仅是NSA,早在去年美国网络安全和基础架构安全局(CISA)曾发布警告,要求所有美国联邦机构出于安全风险而禁用其网络内的DoH和DoT,并且采用由政府托管的官方DoH / DoT解析器。