在网络空间中,大部分的安全问题都源自内网。事实上,黑客们一般谈论的渗透都是指内网的渗透(包括外网等公开的网络空间),即黑客在获取目标网站的webshell并进入内网以后,就可通过内网渗透工具不断提升自己权限,以达到控制整个内网的目的。

1、流光

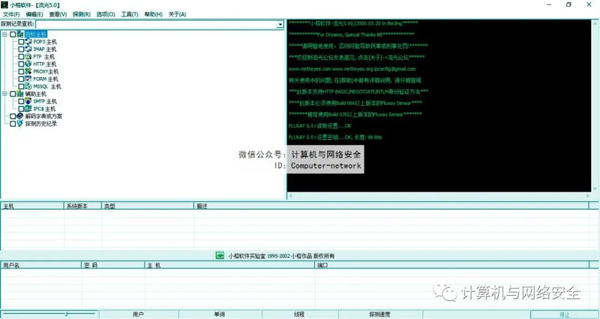

流光是一款功能十分强大的,对POP3、IMAP、FTP、HTTP、Proxy、Mssql、SMTP及IPC$等进行安全扫描的工具,为小榕软件实验室所开发。流光一般用来对系统主机的弱口令进行扫描,在内网的渗透测试中十分重要,如图1所示。

图1 流光

2、lcx

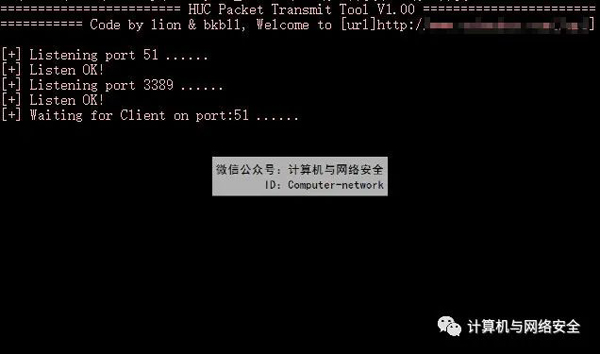

lcx是十分著名的内网端口转发工具。lcx是当年内网渗透与提权最流行的黑客工具之一,一般用于将内网主机开放的非对外端口映射(转发)到具有公网IP地址的外网主机的任意端口上。lcx进行端口转发的原理就是使不同端口形成一个回路,其常用于外网连接内网的3389(或者22)端口。例如一旦Web服务器的远程桌面3389(或者22)端口对外网关闭,首先想到的便是使用lcx来进行端口转发,其大致流程是先进入webshell并上传cmd工具与lcx工具,然后在cmd工具下使用lcx工具来将内网端口转发至外网IP地址,最后通过mstsc(或者PuTTY)远程登录。lcx工具如图2所示。

图2 lcx

3、nc

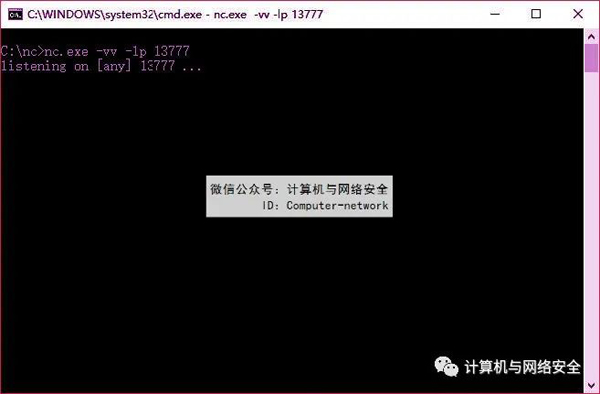

nc指netcat,一般用作数据包监听工具。nc可以通过使用TCP或者UDP的网络连接来读写数据。因此,nc被黑客打造成一个稳定的后门工具,是一个功能十分强大的网络调试与探测工具。例如使用nc在本地计算机系统上的13777端口进行数据包监听,执行命令为nc.exe -vv -lp 13777。如图3所示。

图3 nc

接下来,使用nc从Web服务器上反弹数据包(cmdshell)至本地计算机系统的13777端口上,如图4所示。

图4 nc

然后,本地计算机系统上的nc就会接收到从远程的Web服务器上反弹过来的数据包(cmdshell),如图5所示。

图5 nc

最后,就可以在本地计算机系统上对远程的Web服务器进行提权了,如图6所示。

图6 nc

4、IIS写权限利用工具

IIS写权限漏洞产生的原因是IIS服务器配置不当。攻击者可以利用IIS写权限利用工具(IIS PUT Scanner)对IIS服务器在非授权的情况下写入后门。该漏洞的成因是IIS服务器开启了Webdav组件功能,该组件可导致攻击者检测到IIS服务器对客户端发送的HTTP请求方式的支持情况。若IIS服务器支持危险的请求方式(例如put、post及delete等),则存在漏洞。IIS写权限利用工具如图7所示。

图7 IIS写权限利用工具

5、LanHelper

LanHelper是Windows平台上十分强大的局域网管理、扫描及监控工具。LanHelper独特的强力网络扫描引擎可以扫描到用户所需要的信息,使用可扩展与开放的XML管理扫描数据,具有远程网络唤醒、远程关机、远程重启、远程执行及发送消息等功能。LanHelper能扫描到远程计算机系统非常丰富的信息,包括计算机名称、IP地址、物理地址、工作组名称、用户名称、操作系统类型、服务器类型、备注、共享文件夹、隐藏共享、共享打印机、共享文件夹的属性及共享备注等。LanHelper工具如图8所示。

图8 LanHelper

6、mimikatz

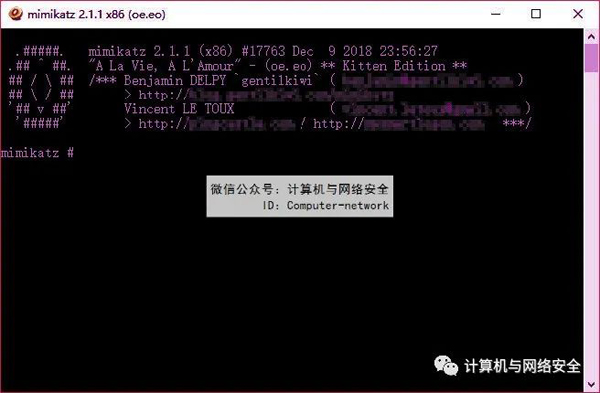

mimikatz是一款Windows操作系统(x86或者x64)下的工具。该工具具备很多功能,其中最突出的功能是直接从lsass.exe进程里获取Windows处于active状态账号的明文密码。mimikatz的功能不仅如此,它还可提升进程权限,注入进程,读取进程内存等。mimikatz包含了很多本地模块,更像是一个轻量级的调试器,如图9所示。

图9 mimikatz

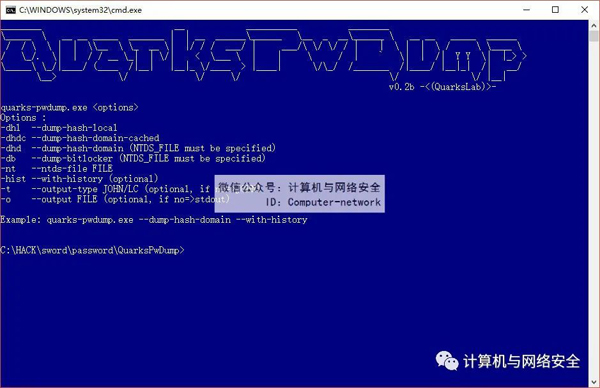

7、Quarks PwDump

Quarks PwDump是一款Windows操作系统(x86)下的专门用来提取登录凭证的工具,是内网很好的工具,其与工具Hashdump类似。如图10所示。

图10 Quarks PwDump

8、代码泄露利用工具

在使用SVN管理本地代码过程中,会自动生成一个名为SVN的隐藏文件夹,其中包含重要的代码信息。但一些开发者在发布代码的时候,直接复制代码文件夹到Web服务器,这就使SVN隐藏文件夹暴露于外网,攻击者可利用该漏洞下载网站的代码,再从代码里获得数据库的连接密码或者通过代码分析出新的系统漏洞,进一步入侵系统。代码泄露利用工具如图11所示。

图11 源代码泄露利用工具

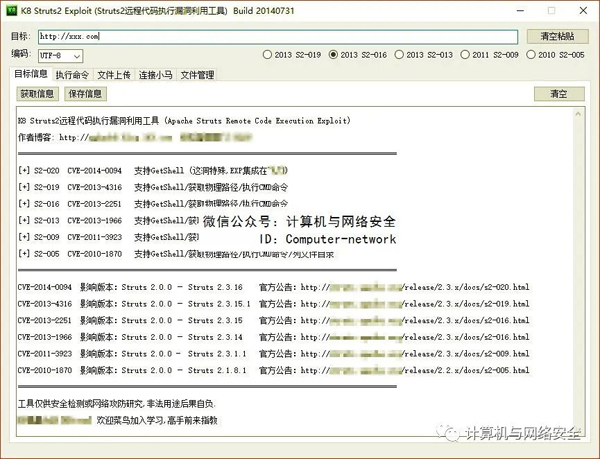

9、中间件漏洞利用工具

中间件一般指的是IIS、Apache、Nginx、Tomcat及Weblogic等一系列的Web服务器中间件。中间件存在漏洞会直接威胁到Web服务器代码及后台数据库的安全。中间件直接依附于操作系统,它们是仅次于操作系统的系统软件,若它们出现了漏洞,即为中间件漏洞。一些常用的中间件漏洞利用工具有IIS PUT Scaner、Struts中间件漏洞利用工具,分别如图12及图13所示。

图12 IIS PUT Scaner

图13 Struts 2中间件漏洞利用工具

10、Navicat

Navicat是一款远程数据库连接管理工具,可以以单一程序同时连接到所有版本的主流数据库并进行管理操作。它支持的数据库有MySQL、Oracle、PostgreSQL及SQLite等,使管理不同类型的数据库更加方便。常见工具如图14及图15所示。

图14 Navicat for MySQL

图15 Navicat for SQL Server

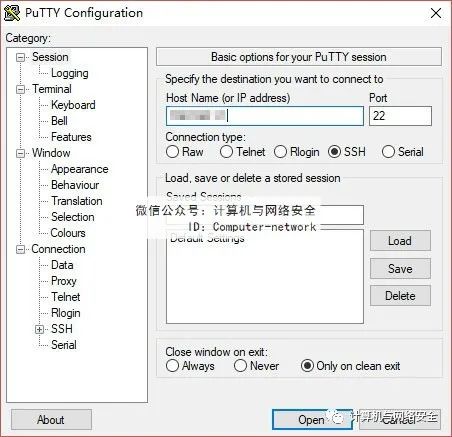

11、PuTTY

PuTTY是一款免费的、Windows x86操作系统下专门用来远程登录telnet、ssh及rlogin等服务的客户端工具。随着Linux在服务器应用的普及,Linux系统管理员越来越依赖于远程登录对服务器进行管理。而在各种远程登录工具中,PuTTY无疑是最强大的工具之一,其他如xshell及securecrt等亦是非常不错的工具。PuTTY工具如图16所示。

图16 PuTTY

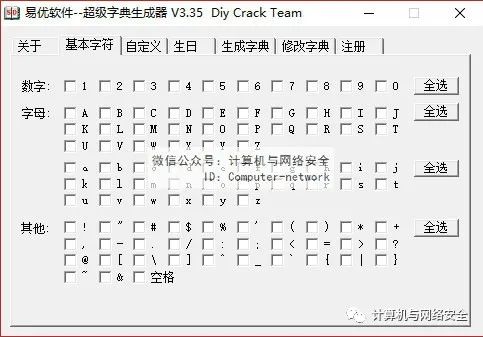

12、superdic

superdic(超级字典生成器)是一款十分强大的密码字典生成工具。该工具采用高度优化算法,制作字典的速度极快,使用它制作的生日字典包含了十几种模式,让用户使用更方便。总而言之,它是一款极为不错的字典生成工具。superdic工具如图17所示。

图17 superdic

13、远控控制工具

远控控制工具一般分客户端工具与服务器工具两部分。我们通常将客户端工具安装到主控端的计算机系统上,将服务器工具安装到被控端的计算机系统上,使用时客户端工具向被控端计算机系统中的服务器端工具发出信号,建立一个特殊的远程服务,然后通过这个远程服务,使用各种远程控制功能发送远程控制命令,控制被控端计算机系统中的各种应用程序的运行,进行被控计算机系统的文件管理等。例如遥控被控计算机系统的开关机及在被控计算机系统中上传或者下载文件等。常见的远程控制工具有灰鸽子、广外女生木马、冰河木马、网络神偷、Radmin及PcAnywhere等。

14、Metasploit

Metasploit是一款渗透测试框架,内部集成了无限黑客工具。对于内核提权,我们可以利用Metasploit实现。Metasploit里面集成了无数EXP,既有Windows系统的又有Linux系统的,甚至还有其他系统的,例如AIX系统。因此,以后若遇到内核提权,可以在Metasploit里面实现,非常方便。