首先,当我们听到黑客这个词时,脑海中浮现的是什么画面。

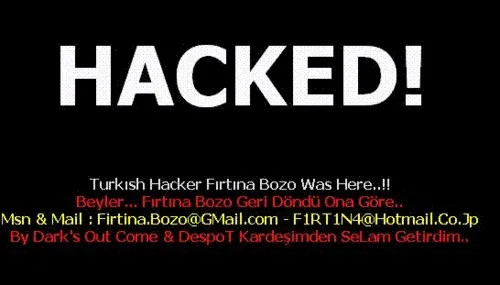

对许多人来说,黑客是一个穿着深色衣服,把自己与整个世界隔离开来,不与任何人交流,几乎把所有时间都花在电脑前的人。这只是一个传说吗?不,现实生活中有很多这样的人。

也许20年前的大多数黑客都属于这种类型。但现在,这些人只代表了黑客社区的一小部分。大部分骇客会参与到和漏洞事件密切相关的硬件和程序中。他们通过收集基本信息并出售这些信息来赚钱。

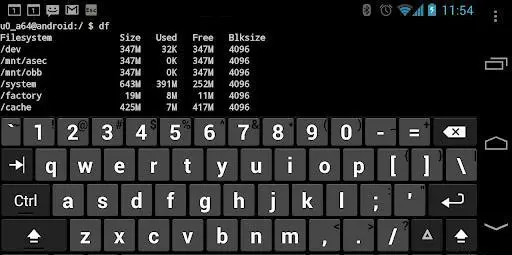

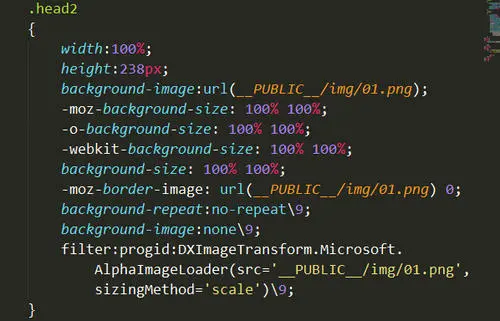

在计算机世界中,要执行任何行动,都需要软件作为必要内容作为承载。任何网络攻击都需要自己的一套工具。

现如今有许多现成的病毒程序在网络上出售服务。因为与此同时,黑客们创建了自己的软件。这背后都是利益驱动链的驱使。

因此,今天这篇文章将解释为什么黑客需要编写新的病毒程序。我们将尝试去理解现代黑客,为什么他们与10年或20年前完全不同。

一个新手黑客想编写自己的病毒,他大可以搜索原始病毒。无论想到什么攻击,即使您没有从头开始制造病毒程序,您必须弄清楚如何配置病毒程序的基础。

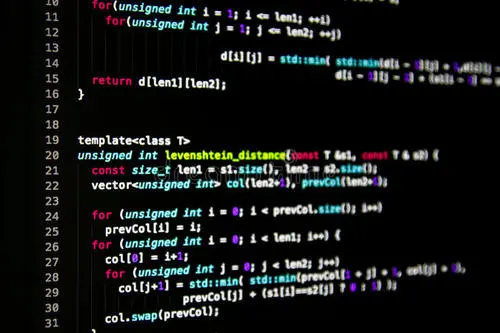

软件病毒是近代发展最快的领域之一。为了获得大量暗潮涌的资金,黑客需要使用最新的创意、发现漏洞,或在新方向上比其他人更快发起攻击。所以现在黑客的主要技能是构建进程的能力。

在Windows 98时代,安全在很大程度上被忽视了。然后,要成为一名黑客,处理几个程序就足够了,这些程序使你成为黑客之神。当时,有一个很大的效率问题——你无法将病毒或者杀毒软件快速传递给每个人。

因此,当时的漏洞可以在没有补丁的情况下存在数月。当时,有一套破解工具,几乎在任何地方能炸出豁口巨大的漏洞。唯一的保护方法是不连不熟悉的网络。如果无法访问计算机,那么就无法被黑客攻击。

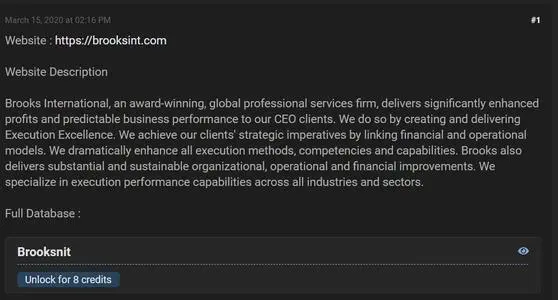

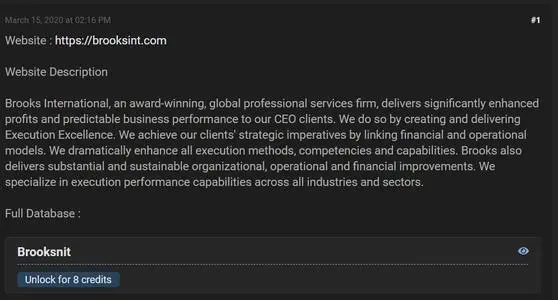

逛黑客论坛真的会给人一种一切皆有可能的印象。居心不良者可以从这些论坛中获取数据,挖矿软件支持现有加密货币攻击,僵尸网络扩大任何类型的攻击。

如果您打开exploit-db(查找漏洞网站),市面上的程序和系统在它们网站上挂着的,就超过43k个。对于最流行的攻击,甚至存在单独的程序。

如果你不做出永恒之蓝这样复杂的攻击,那么你需要程序扫描IP地址范围,并给你脆弱机器地址。现在只需要创建一个黑客模拟器。它有两个按钮-开始攻击和暂停。它将寻找漏洞,弱点,趋势,并自动找到受害者。

现当今黑客正在以不同方式进行发展。大型公用事业免费、无需注册的时代尚未到来。其原因是安全趋势也在迅速发展。老实说,随着营销时代的到来,新的安全特性只会增加新的漏洞。

然而,我们看到新的安全漏洞比以前更快地被关闭,今天的管理员和普通程序员对安全有了更深入的理解。如果现在发现了一个新的漏洞,它会很快被修补。

结果便是,随着HTML5的出现以及Flash的出现,这一问题便得到了彻底解决。今天,我们看到脆弱的技术被从市场上移除。

但不要以为,有了这么多安全措施,系统变得更安全了,快速补丁切断了黑客进入系统的任何机会。

某一些更新迭代快的产品革新步伐日益迅速。每周都会有新的版本和功能出现。公司没有足够的时间将其完全安全化,所以一些现代程序充满了缺陷。

黑客群体已经深入地下:他们不会把背后真正有价值的漏洞放在显眼的位置,以便开发人员能够了解它们并修复它们。

这些人明白如何真正赚大钱。所以,这些提供给买家的黑客服务可能只需花费几便士,积少成多,他们就拥有了其他人的隐私数据库,也就是基金池:

支付不是通过手机内置的机制,而是通过一个特殊的网页。用户输入信用卡的详细信息,然后对买家销售,进行一次性收费。

可以想象,主要目的是受害者信用卡以及隐私数据。在很短的时间内,黑客会积累大型数据库的名称,数字,日期,和CVV代码,这是成功地转换为大量的收入。

他们会知道什么数据可以给他带来钱,它是如何运作的,以及如何找到合适的人。他创造了应用程序的概念,并将程序外包给工作室。他还找到了翻译人员,以便将应用程序分发到需求最大量的国家。

以前,链条的开始和结束都是在这样的人身上。他们发现了漏洞,除了获得个人隐私、他们甚至攻破了银行安全系统,泄露了有价值的信息,并将其出售。

而现在,大人,时代变了,黑客们卖的是系统的漏洞,他们会在发现立即出售。事实是,由于黑暗市场的增长和不断出现的新程序和系统,它变得更像一个有利可图的拿着枪的破坏者,专注于寻找越来越多的缺口。

未来几十年,黑客行为将与其他所有技术趋势齐头并进。我们都知道互联网技术发展很快。黑客并不关心新趋势会出现什么。他只会思考如何从中赚钱。

为什么黑客如此成功?人们创造的一切都会拥有不同程度的漏洞。人类是脆弱的,他的创造物也是脆弱的。因此,特殊的思维很重要。黑客总是以不同于普通人的角度看问题。

也可以这么理解:如果黑客无法买到比特币,他拥有比特币的人那里偷走比特币。他们不需要永远有效的赢利方案。他们的主要方案是依靠类似窃取的概念,然后通过工具来实现目标。