本文经AI新媒体量子位(公众号ID:QbitAI)授权转载,转载请联系出处。

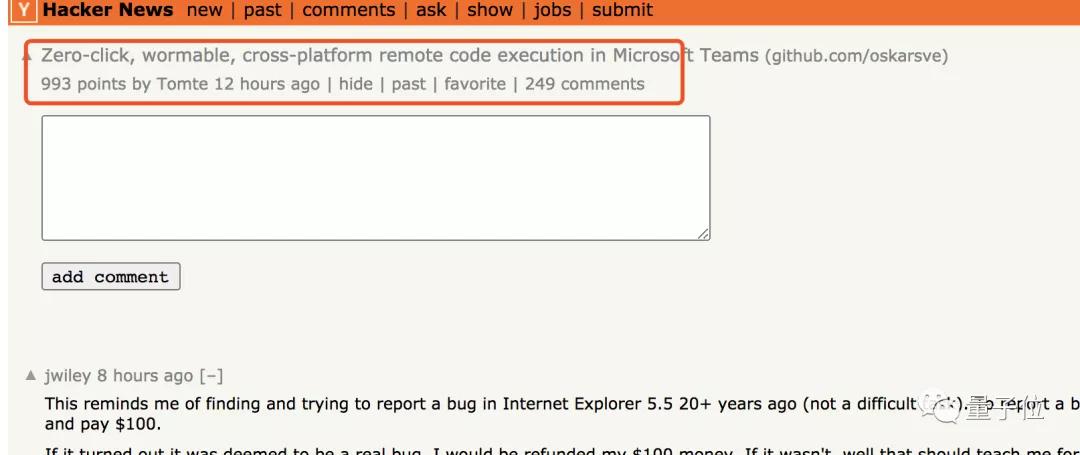

一个已经修复一个月的微软系统漏洞,今天突然在HackerNews上火了起来。

不光如此,还有开发者专门在GitHub为这个漏洞建立项目。

但是,大家热议的焦点并不在漏洞本身,而是本来十分严重的漏洞,微软却将它标记为最低等级,并竭力淡化影响。

修复漏洞的速度也很慢。

微软对于严重漏洞「大事化小」的做法,引来网友一致吐槽,甚至还有人翻起了微软的「旧账」。

这个漏洞到底有多严重?微软真的「护短」吗?

什么样的漏洞?

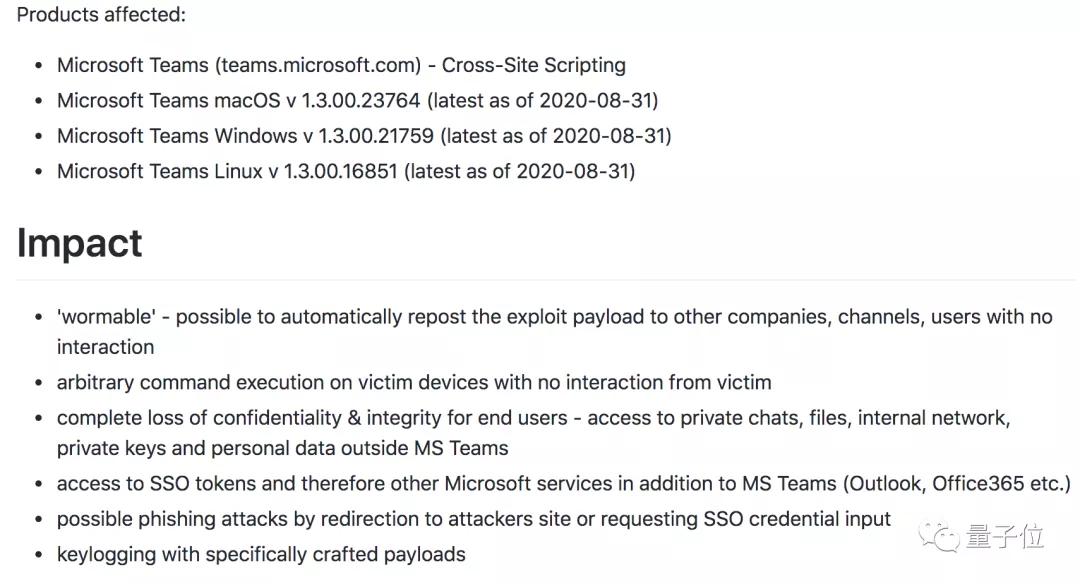

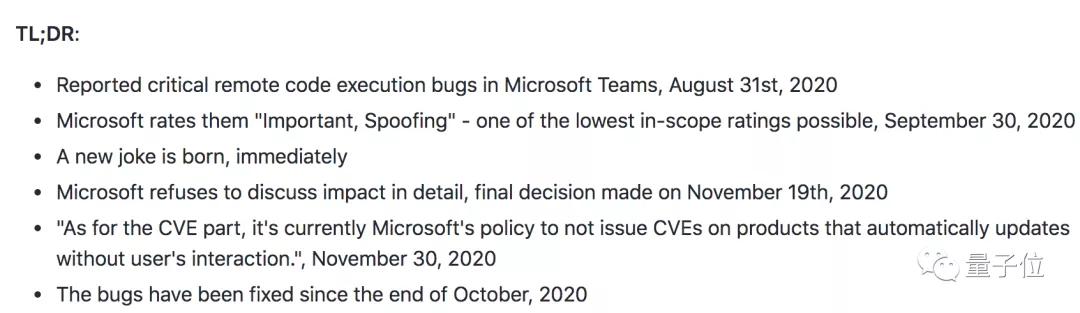

今年8月,微软团队协作工具Microsoft Teams,被指出存在严重的远程执行漏洞。

这个远程代码执行漏洞可由teams.microsoft.com的新XSS(跨站点脚本)注入触发。

黑客在受害者的PC上执行任意代码,而无需用户交互。

在Teams的所有支持的平台(Windows、macOS、Linux)桌面应用程序都可能受到影响

攻击者只需要在Teams中给目标发送一条看起来很正常的消息。受害者只要点击查看消息,然后就会远程执行代码。

整个过程不用任何其他互动。

在演示中,攻击者只需要发送一个非交互式的HTTP请求即可。

在远程代码开始执行时,可以看到屏幕上一闪而过的模板字符串注入,但普通用户很难察觉到。

此后,公司的内部网络,个人文件,Office文档/邮件/便笺,加密聊天等等都会成为攻击或盗取对象。

定位「最低级」,合理吗?

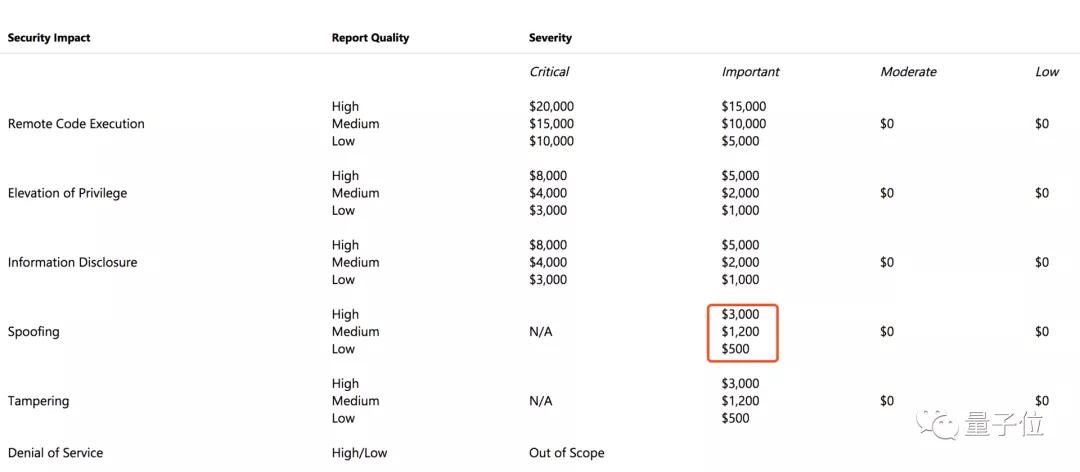

微软将这个漏洞定为「重要、有欺骗性」,几乎是Office365 Cloud 漏洞赏金计划中级别最低的漏洞。

但从漏洞本身能造成的危害上来说,Teams漏洞可以导致:

在私人设备上任意执行命令,而不与受害者进行交互(隐蔽性)。

除了Teams,还可以访问私人聊天、文件、内部网络、私人密钥和个人数据。

访问SSO令牌,因此除了Teams(Outlook,Office365等)之外,还可以调用其他微软服务。

通过重定向到攻击者网站或要求输入SSO凭证,可能会受到钓鱼攻击

记录键盘输入内容。

利用这种攻击方法还有一个致命的危害,即可以将执行代码做成蠕虫,通过Teams的用户关系网络自动传播。

GitHub用户Oskarsve说,他们的团队甚至诞生了一个新的「梗」:现在只要出现远程执行bug,都会说成「重要、有欺骗性」。

危害大、隐蔽性强、传染性强,这样的漏洞被定位最低级别,并且发现的时间是在今年8月份,而直到11月才完全修复。

微软的态度,是网友们不满的主要原因。

微软:没有义务做出解释

微软Teams漏洞被发现以后,Github用户oskarsve数次向微软安全响应中心反映,并详细列出了漏洞可能带来的严重后果。

三个月后,微软方面终于有了结论,给了这个漏洞一个最低的级别。

同时,微软方面还给出一个匪夷所思的说明:

桌面应用的漏洞「超出范围」(out of scope)。

但桌面应用是大多数用户使用Teams的方式。

oskarsve认为微软的做法十分离谱,给出的说明也在敷衍用户。

漏洞修复以后,面对用户的质疑,和对漏洞危害性的询问,微软都拒绝回应。

11月底,微软方面又补了一句:

当前微软政策规定,无需对可自动更新的产品做CVE(通用漏洞披露)。

回复慢、还拒绝交流的态度惹恼了很多用户。

Oskarsve在GitHub就此事建了主页,并且详细列出时间线,Hackernews一下炸开了锅。

大家纷纷翻起了微软的黑历史。

比如,有用户反映,微软对于自家产品的漏洞,一直都是大事化小、不解释的态度。

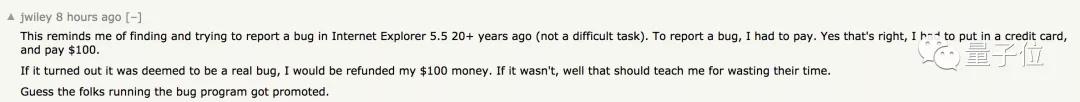

早在20年前IE5浏览器上线时,要报告bug,必须要用信用卡支付100美元定金。

如果bug属实,100美元退还,如果没bug,100美元就作为浪费微软时间的补偿。「doge」

后来有人详细说明了当时的政策:

收费项目是微软技术支持电话的服务费,如果最后证实是微软方面的bug,则用户无需支付这笔费用。

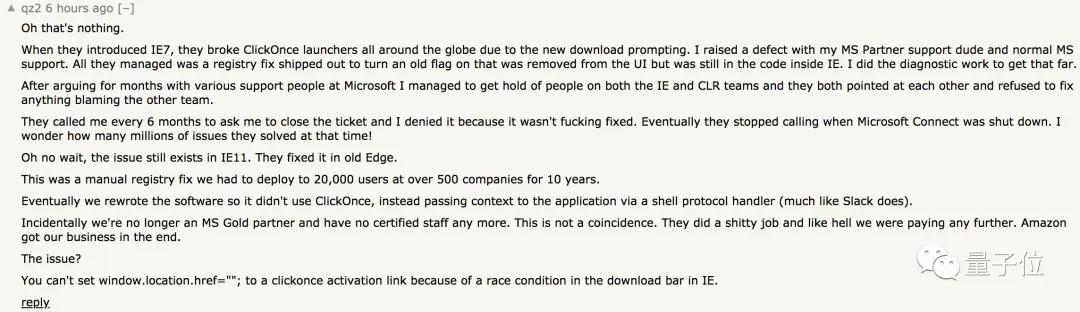

此外,还有用户说,IE7时代时,浏览器和ClickOnce启动器无法兼容,向微软团队反映数月也无果。

最后还引起了微软和ClickOnce工作人员之间的论战。

这个问题直到Edge浏览器时代依然存在。

翻一翻HC上关于这则消息的评论,240多条讨论,大多都是这样故事。

微软在桌面PC上的优势和垄断难破,用户苦之久矣……

微软漏洞有过让你糟心的经历吗?