Gitpaste-12是一种新蠕虫,它使用GitHub和Pastebin来存储组件代码,并且至少有12种不同的攻击模块可用。Juniper Threat实验室已经发现了这一点。

从技术上讲,蠕虫是一种可在计算机之间传播其自身副本的恶意软件。

蠕虫可以在没有任何人为干预的情况下进行自我复制,并且不需要将其附加到软件程序中即可造成损害。

Gbhackers中描述了许多有趣的蠕虫攻击。Gitpaste-12是一种具有许多功能的重要蠕虫。

目标机器和版本

Gitpaste-12的目标是基于Linux的x86服务器,以及基于Linux ARM和MIPS的IoT设备。

使用的GitHub存储库为:

https://github[.]com/cnmnmsl-001/-

Gitpaster-12的功能

我们可以将Gitpaster-12的工作模型分为两个阶段。

第一阶段,它在这里会进行最初的系统妥协。该蠕虫将尝试使用已知的漏洞来破坏系统,还可能尝试暴力破解密码。

在破坏系统后,该恶意软件立即设置了一个从Pastebin下载的cron任务,该任务依次调用相同的脚本,并每隔一分钟再次执行一次。通过使用这种方式,更新将通过cron作业发送到僵尸网络。

在第二阶段,接下来的GitHub文件为(https://raw.githubusercontent[.]com/cnmnmsl-001/-/master/shadu1),接着开始执行它。

恶意软件会做什么?

· 恶意软件通过清除防火墙规则、selinux、apparmor、云安全代理和其他攻击预防和监控软件等系统的防御来为攻击做准备。

另外,shadu1脚本包含中文注释,并且攻击者可以使用多个命令来禁用不同的安全防御功能。

· 像所有其他蠕虫一样,Gitpaster-12确实能够为monero加密货币运行miner。

蠕虫的功能

蠕虫的脚本在Gitpaste-12恶意软件上运行,该脚本会攻击其他计算机,并以自动的方式进行复制和传播,这也是蠕虫的根本特征。蠕虫会随机选择/8 CIDR进行攻击,并将尝试该范围内的所有地址。

Gitpaste-12漏洞

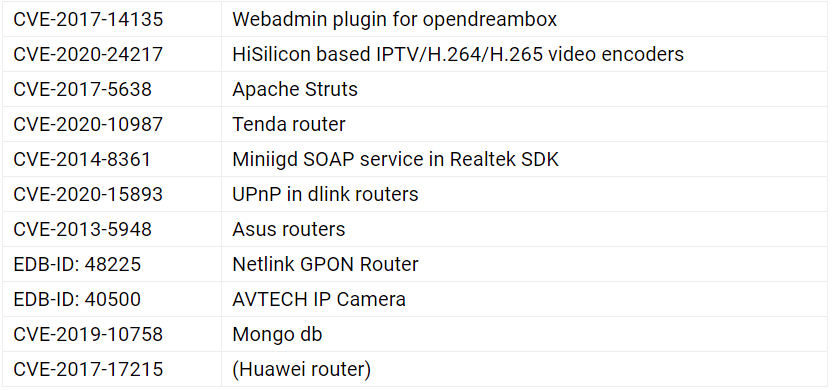

Gitpaste-12使用了11个漏洞,并利用telnet暴力破解器进行了传播。

下面列出了已知的漏洞:

因此,我们建议您遵循所有最佳安全措施,以免比恶意软件更糟糕的蠕虫病毒,从而可以保存您和您的网络的安全。

本文翻译自:https://gbhackers.com/gitpaste-12-malware/如若转载,请注明原文地址。