读者们请注意,如果你在Windows、Mac或Linux电脑上使用谷歌Chrome浏览器,你需要立即将你的网页浏览软件升级到早些时候发布的最新版本。

谷歌今天发布了Chrome 86.0.4240.111版本,修补了几个安全性高的问题,包括一个零日漏洞,该漏洞被攻击者肆意利用来劫持目标计算机。

被追踪到的漏洞名为CVE-2020-15999,它是一种内存破坏漏洞,在Freetype中被称为堆缓冲区溢出。Freetype是一种流行的开源软件开发库,用于呈现字体,与Chrome一起打包。

该漏洞是谷歌Project Zero的安全研究员Sergei Glazunov于10月19日发现并报告的,由于该漏洞正在被填补,因此有七天的公开披露期。

Glazunov也立即向FreeType开发者报告了零日漏洞,他们随后在10月20日发布了一个紧急补丁来解决这个问题,与此同时发布了FreeType 2.10.4。

没有透露技术细节的漏洞,谷歌的技术主管本·霍克斯在推特上警告说,虽然团队只发现了好看针对Chrome用户,但是使用FreeType的其他项目也同样很脆弱,建议部署修复在2.10.4 FreeType前的版本。

“虽然我们只看到了针对Chrome的漏洞利用,但其他freetype用户应采用此处讨论的修复程序:savannah.nongnu.org/bugs/?59308——这个补丁也在今天的稳定版本FreeType 2.10.4中,”Hawkes写道。

根据Glazunov透露的细节,这个漏洞存在于FreeType的“Load_SBit_Png”函数中,该函数处理嵌入到字体中的PNG图像。攻击者可以利用它来执行任意代码,只要使用带有嵌入PNG图像的特定字体即可。

问题是libpng使用原始的32位值,这些值保存在' png_struct '中。因此,如果原始的宽度或高度大于65535,分配的缓冲区将不能适应位图,”Glazunov解释说。

Glazunov还发布了一个带有概念验证利用的字体文件。

谷歌发布了Chrome 86.0.4240.111作为Chrome的“稳定”版本,该版本对所有用户开放,而不仅仅是对早期用户开放。谷歌表示,该公司已经意识到“cve - 320 -15999存在漏洞”的报道,但没有透露主动攻击的进一步细节。

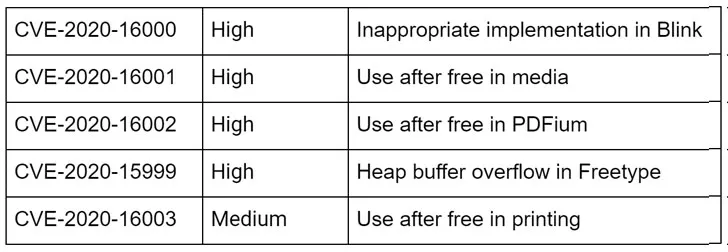

除零日漏洞外,Google还修补了Chrome最新更新中的其他四个漏洞,其中三个是高风险漏洞——点击过程中产生的执行错误,Chrome媒体中使用免费错误,pdf免费使用错误以及浏览器打印功能中使用错误后的中等风险。

虽然Chrome浏览器会自动通知用户最新的可用版本,Chrome 用户可通过浏览器内置的更新功能(菜单 -> 帮助 -> 关于),升级到最新的 86.0.4240.111 版本。