为了安全便捷的管理和维护服务器,禁止SSH密码登陆,并用证书认证是比较好的选择。其方法是用户生成密钥对,其私钥严格保管不泄露,将公钥添加到服务器上用户对应的authorized_keys文件,然后就可以用证书方式进行登陆,在证书生成的时候,也可以对证书添加密码,防止私钥被盗用。

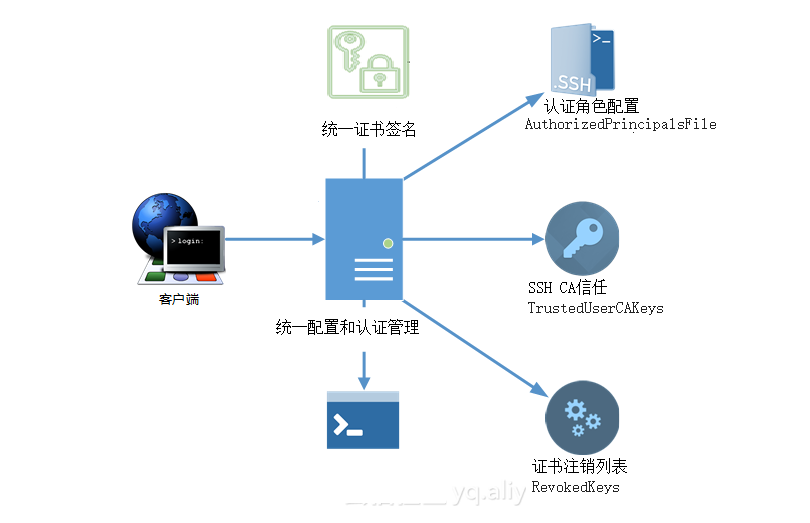

这种方式很方便,但是存在一个问题,就是当服务器比较多的时候,对服务器上公钥的管理就会比较麻烦,容易当人员发生变化时候,容易清理遗漏,从而导致安全隐患。本文我们介绍一种通过中心CA统一签发证书管理SSH证书的方法。

概述

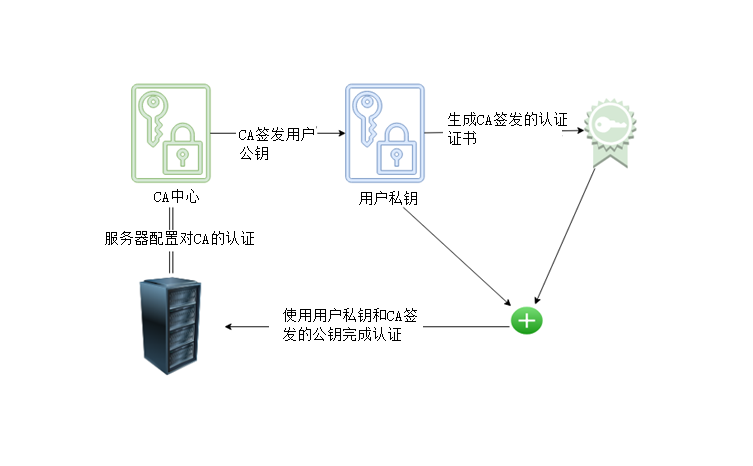

为了解决统一管理的问题,引入CA来统一管理SSH的认证。用户仍然需要生成一个公钥和私钥对证书。但是,认证不是通过将用户公钥添加服务器来完成,使用证书颁发机构(CA)密钥对用户公钥进行签名。签名过程仅生成了第三个证书文件,用户通过该签发证书和自己原有的证书对就能完成登陆。

服务器上,只需配置SSH对CA的公钥认证,服务器通过检测用户证书是否通过CA签发,来完成认证过程。

具体做法

1. 创建CA

用户生成一个证书颁发机构CA私钥对,并保证私钥的私钥安全:

umask 77 # 修改掩码,保证此后生成目录和文件的权限

- mkdir ~/CC-ca && cd ~/CC-ca

ssh-keygen -C CA -f ca -b 4096 # 生成时候,给证书添加一个密码,以防止泄露。

2. 配置CA公钥认证

然后在服务器上,指定允许由CA签名的所有用户访问该服务器:

将CA的公钥上传到服务器上,例如在/etc/ssh/ca.pub

在/etc/ssh/sshd_config添加下面的行,配置CA签发的证书的信任:

- TrustedUserCAKeys /etc/ssh/ca.pub

重启sshd服务:

- service sshd reload

3. CA签发用户证书

用户使用ssh-keygen生成证书,并且把公钥发给CA中心,CA中心用私钥对该证书添加签名:

- ssh-keygen -s ca -I USER_ID -V +12w -z 1 id_ecdsa.pub

命令行说明:

- -s ca 想使用CA进行签名

- -I USER_ID -用户ID/用户名

- -V +12w -证书过期前的时间,该例子中证书有效期为12周

- -z 1 设置证书的序列号,可以用证书的序列号来注销证书。

- id_ecdsa.pub:需要签名的用户公钥

生成证书id_ecdsa-cert.pub,该证书需要发送给开发人员,用户将其放入~/.ssh文件夹。

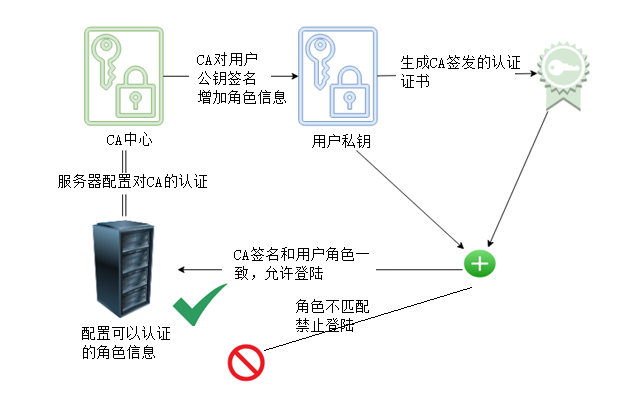

4. 添加角色

上面就可以完成了证书的CA签名和统一认证。但是还有一个问题,可能用户也需要分类,不同的团队和角色的,需要有不同的访问权限。实际上,可以在签名过程中添加角色,用来指定允许服务器的访问权限。新添加用户时候,即可使他们可以访问所有相关服务器,而无需在这些服务器上添加任何内容。

5. 服务器上配置角色信息

创建用于配置访问权限的文件夹:

- mkdir /etc/ssh/auth_principals

在该文件夹中,可以使用服务器用户名创建文件,该用户可以登录。例如,要授予对某些角色的root用户访问权限,请添加文件/etc/ssh/auth_principals/root。

在/etc/ssh/auth_principals/root文件中,配置可以以root用户身份登录的角色,每行一个角色,比如

- admin_dev

- root_op

- ROLE1

在服务器上SSHD配置文件/etc/ssh/sshd_config,添加对角色的认证:

- AuthorizedPrincipalsFile /etc/ssh/auth_principals/%u

然后重新加载sshd服务

- service sshd reload

6. CA签发带角色的用户证书

可以使用一下命令行,签发带角色的证书:

- ssh-keygen -s ca -I USER_ID -n ROLE1,ROLE2 -V +12w -z 2 id_ecdsa.pub

与以前命令行一样,多增加了-n ROLE1,ROLE2标志。

现在,该用户可以登录到auth_principals文件配置了ROLE1或ROLE2角色的服务器。

7. 注销证书

前面说了,可以对用户证书进行注销。注销用户需要用的用户的序列号。建议同意维护一个用户序列号的列表,或建立数据库。

8. 注销证书文件

通过下面的命令生成一个注销证书文件

- ssh-keygen -k -f revoked-keys -u -s ca list-to-revoke

当已经有一个revoked-keys列表并想要更新证书时候(-u标志)。

在list-to-revoke文件内容由用户名(IDS)或序列号(的-z生成期间标志)是这样的:

- serial: 1

- id: test.user

这将撤消对序列号为1的证书和所有ID为test.user的证书的访问权限。

8. 服务器配置注销

为了使服务器完成对撤销密钥配置,需要将生成的/更新的revoked keys文件添加到/etc/ssh/revoked-keys并在/etc/ssh/sshd_config配置:

- RevokedKeys /etc/ssh/revoked-keys

注意:请确保该revoked-keys文件为可访问且可读,否则会导致任何用户都不能访问。

总结

本文我们介绍了一个通过CA签名用户公钥的证书统一管理方法。通过该方法可以实现基于角色通过ssh管理对服务器的访问。只需要配置服务器一次(允许哪些角色访问服务器)。对于每个用户,只需要生成一个签名证书,就可以实现按角色登陆所有相关机器的方法。也可以方便注销用户的证书,从而限制用户的访问。由于每个证书签名都要有效性限制,即使未能及时注销用户权限,也可以在超过有效期后自动注销,从而保证了安全。