月前,一篇《一部手机失窃而揭露的窃取个人信息实现资金盗取的黑色产业链》(原作者已删除)引发热议。作者老骆驼讲述自己家人手机被盗之后,经历了一场与一伙专业老练、利用窃取个人信息盗取他人银行账户资金的犯罪团伙斗智斗勇的事件。文章提到了众多企业,也引发了众多网友对人脸信息安全的担忧。

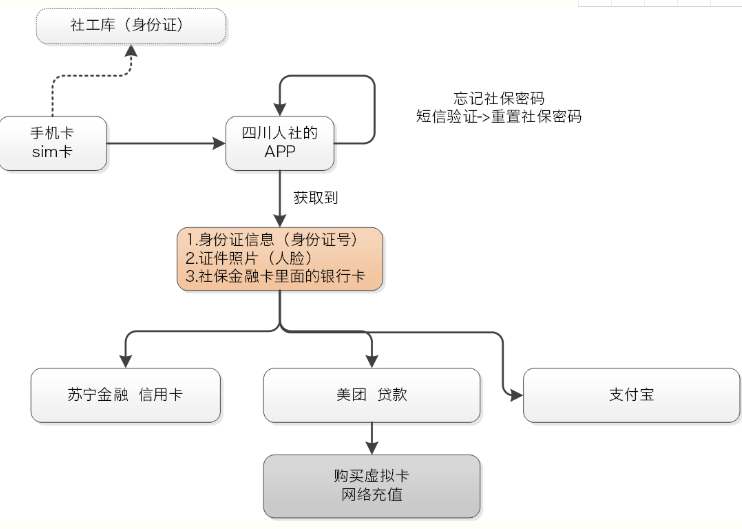

黑产窃取个人信息实现资金盗取流程示意

10月10日消息,支付宝相关部门人员回应称,支付宝“非攻”安全实验室的同学第一时间和老骆驼联系上了,并了解了相关情况。回应指出,文章所披露的黑产在支付宝里没套到钱和信息;且支付宝承诺资金被盗全额赔付,包括手机丢失导致的。

在后续的具体回复中,支付宝相关部门人员还指出黑产并没有突破(支付宝)人脸识别,能注册新号是通过其他渠道已掌握的身份信息和短信验证码,在常用设备上实现的。

人脸识别的应用危局

当下,人脸识别技术作为人工智能与大数据技术发展的产物,近年来,随着世界范围内的人脸识别技术研发的突破,已经被广泛应用于如行政服务、金融业务、单位考勤、门禁系统以及司法办案之中。

“人脸解锁”、“刷脸支付”、“刷脸进出”为百姓生活中的一部分,但人们在享受其给工作和生活带来便利的同时,基于此产生的数据隐私安全性问题也引起了社会普遍的关注,如何对其设置更为合理和科学的监管规则来保护个人隐私与数据安全成为时代的难题。

标准所造成的困境

而另一个令人忧心的现实是,当下除开金融机构之外,对个人信息保护并没有一个国家标准,同时由于其性质与金融行业不同,敏感性较低,因此在大多数情况下采用的人脸识别系统都较为落后。

除此之外,根据广西某公司员工爆料,目前市面上人脸识别系统比较大的问题在于买不起。该员工称,她购买国内某个知名CV企业的108点人脸识别系统(注①),对方报价要30余万元,但购买名号稍小的企业系统对方的质量又难以把握。几经挑选,最后选择了某美妆软件的人脸识别系统。

而这又引发了另一个问题,在试图使用人脸识别这一技术的众多企业中,中小企业无力承担优秀系统所带来的成本问题,而较为落后的人脸识别系统虽然便宜,但却有可能影响安全,这几乎成为了一个死循环。

那么在标准的缺失与成本的影响这双重因素下,就极为容易让资本在逐利的过程中产生这样一种举措:“没钱买好的就用相对一般的,左右没有标准规定什么级别的人脸识别技术才允许被使用。”

妥协下的应用

除却上文中的标准问题外,人脸识别自身的技术问题也极易让企业为了用户体验而妥协。

具体来说,图像质量越差,那么人脸识别的准确率就越低。因此在日常应用中,由于模糊、遮挡、大角度、逆光暗光等复杂环境引起的人脸图像质量问题会导致人脸识别准确率过低,需要多次重复识别才能成功,从而整体耗时被大大拉长。

在人脸识别技术的应用中,无论是早已融入我们日常的移动端应用,亦或是人脸识别闸机等安防端应用中,多次识别不通过、不停变换人脸角度等待识别通过的尴尬场景多有遇到。

从用户体验的角度来说,人脸识别对于用户而言并非是不可或缺的“安全选择”,对于移动端用户来说,密码、指纹识别等安防手段早已移植并成熟,而对于闸机等安防端应用所服务的客户来说,指纹、射频卡等原有成熟模式依旧可以为其服务。

这就导致另一个现象,一但用户体验过差,那么轻则将人脸识别技术搁置不用,重则还会对品牌的口碑造成不可挽回的下滑。在这种“胁迫”下,有不少企业选择降低人脸识别技术的关键点位,对用户体验、口碑进行妥协,也是过去人脸识别技术频频被破解的原因之一。

日常威胁不止步于人脸

对于当前的人脸识别危局来说,适当的提升算法可在相当程度上降低人脸识别被破解的风险,例如为支付宝提供技术支持的旷视已具备千点级别关键检测能力。相较于第一代关键点,千点可以将人脸的脸型、眉毛、眼睛、鼻子、嘴等部位完全勾勒出形状,进行更为精确的人脸识别。

另外对于用户的体验而言,实质上可采取技术手段进行弥补而非妥协,去除低质量图片,将筛选后质量符合标准的图像才送往下一个流程中,可令识别效率将大大提升。

基于特征提取原理,可通过神经网络从海量数据中学习获取人脸质量检测关注的特征(主要包括光线、模糊、角度、遮挡、表情、噪声等)并进行质量判断。

而回归日常,就本次事件来说,由于手机号嗅探和短信嗅探,前者可以捕获周围在网的手机号,后者可以在 2G 网络下嗅探到某个手机号的短信。因此即便是你在锁屏状态下隐藏了通知详情,即便是你有 SIM 卡 PIN,攻击者仍然可以通过这种技术获取手机的验证码,进而展开相同的攻击,这一点也值得我们引起注意。

不过令人庆幸的是,无论短信嗅探还是手机号嗅探,都只在 2G 网络下才能进行。当然,这对攻击者并不难,一方面攻击者可以找一个 3G 4G 信号不好只能连入 2G 的环境进行攻击,另一方面攻击者也可以展开降级攻击 将连入 LTE 网络的手机降到 2G,这个技术也算非常成熟的。

怎么防这套攻击呢?很简单,在蜂窝移动网络设置里面将网络模式设置为仅 4G,或者 5G/4G 即可。