据称,一名被怀疑来自伊朗的恐怖分子策划了这场监视活动,其中至少由两个不同的活动组成——一个针对Windows系统,另一个针对安卓系统。活动使用了包含大量入侵工具的武器库,旨在窃取SMS消息中的个人文档,密码,电报消息和两因素身份验证代码。

网络安全公司Check Point Research称此次行动为“Rampant Kitten”(猖獗的小猫),而这套恶意软件工具主要用于对付伊朗少数民族、反政府组织以及诸如阿什拉夫营和自由居民家庭协会(AFALR)、阿塞拜疆民族抵抗组织等抵抗运动,以及俾路支省的公民。

Windows信息窃取者:瞄准KeePass和Telegram

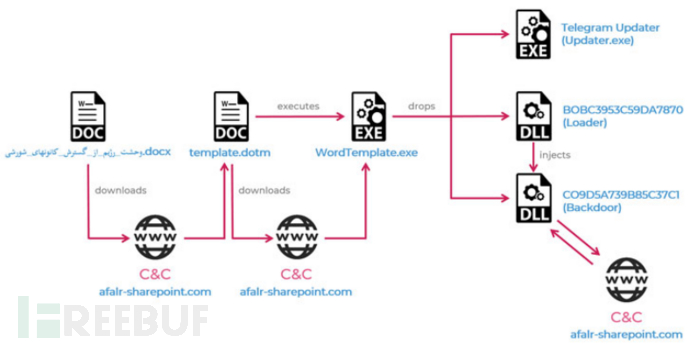

在每个Check Point中,感染链首先被追溯到一个带有恶意软件的Microsoft Word文档(“The Regime Fears the Spread of the Revolutionary Cannons.docx”),该文档在打开时会执行下一阶段的有效负载,以检查在Windows系统上是否存Telegram应用程序,然后删除三个其他恶意可执行文件以下载辅助模块并从受害者的计算机中窃取相关的Telegram Desktop和KeePass文件。

这样以后,渗透可以使攻击者劫持个人的Telegram帐户并窃取消息,并将所有具有特定扩展名的文件聚集到受他们控制的服务器上。

该研究还证实了本周早些时候美国网络安全和基础设施安全局(CISA)的一个警报,该警报详细说明了伊朗网络参与者使用PowerShell脚本访问由KeePass密码管理软件存储的加密密码凭据。

更重要的是,Telegram帐户中的信息是使用一种单独的策略盗取的,该策略涉及到伪造Telegram的托管网络钓鱼页面,包括使用伪造的功能更新消息来获得未经授权的帐户访问权限。

Android信息窃取者:捕获Google SMS 2FA代码

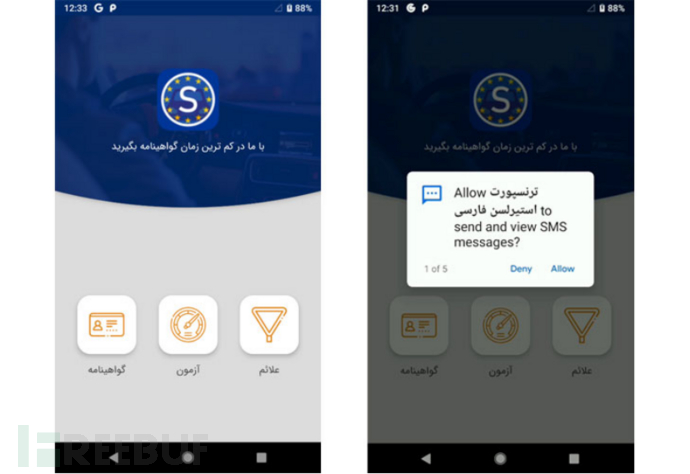

Android后门具有记录受感染手机周围环境和检索联系人详细信息的功能,它通过一个伪装成服务的应用程序安装,以帮助瑞典的波斯语使用者获得驾驶执照。

值得注意的是,这个流氓应用程序被设计成截获所有以“G-”为前缀的短消息,并将其传输到从指挥控制(C2)服务器接收到的电话号码上,这些短信通常用于谷歌基于短信的双因素认证(2FA)。这样,攻击者就可以通过合法的Google帐户登录屏幕捕获受害者的Google帐户凭证,绕过2FA。

Check Point表示,它发现了多个可追溯至2014年的恶意软件变体,其中某些版本同时使用,并且两者之间存在显著差异,如用不同的编程语言编写,使用了多种通信协议,而且并不总是窃取相同类型的信息。

针对持不同政见者的监视运动

考虑到针对“Rampant Kitten”(猖獗的小猫)精心挑选的目标性质,例如Mujahedin-e Khalq(MEK)和阿塞拜疆国家抵抗组织(ANRO),黑客很可能是在伊朗政府的命令下工作的。此外,后门的功能以及对窃取敏感文件以及访问KeePass和Telegram帐户的重视表明,攻击者有兴趣收集有关这些受害者的情报,并更多地了解其活动。

参考来源:thehackernews