英国国家网络安全中心(NCSC)发布了一项指南——“漏洞披露工具包”,以帮助公司实施漏洞披露流程或在已建立漏洞披露流程的情况下进行改进。该指南强调,各种规模的组织都需要为鼓励负责任的漏洞披露。

这份指南并不是让漏洞披露更容易,而是提供了更好的流程建议及必要信息。

如今,大多数网络攻击持续发生,同时研究人员也在不断发现新的安全漏洞风险,所以,漏洞披露程序非常有必要。

不过,现状是,披露这些问题可能特别困难。因为在多数情况下,需要花费大量精力来寻找可以采取相关措施的联系人。NCSC表示,人们希望能够直接向负责的主体报告发现的漏洞。

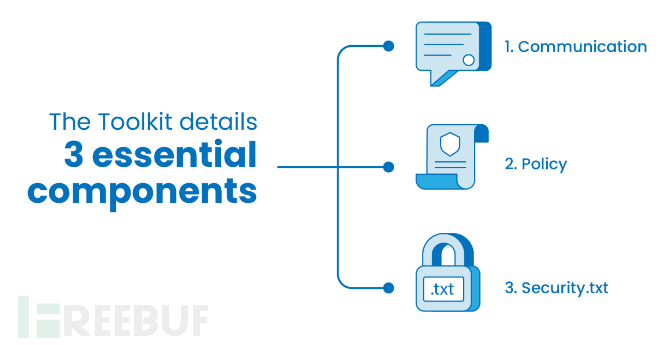

该指南的内容包括:如何将外部漏洞信息定向给到合适的人;此外该指南遵循明确的标准,该标准定义了公认的关闭漏洞的框架。

NCSC建议设置易于查找的专用联系人(电子邮件地址或安全的Web表单)。这可以通过security.txt轻松完成,该文件是发布在域根目录/.well-known目录中的纯文本文件。security.txt可以存储覆盖公司的安全联系人和漏洞披露政策,也可以链接到这些信息。

确认并非网络钓鱼的情况下,企业应该及时响应未经请求的漏洞披露做出响应,可以与他们互动或者表示感谢等。一家减少其基础结构中漏洞数量的公司,可以提供更安全的产品和服务,并降低成为网络攻击受害者的风险。

此外,NCSC建议企业避免强迫漏洞披露者签署保密协议,“因为个人只是想确保漏洞已得到修复。”所以,让研究人员了解漏洞的处理进展也很重要,这表明对漏洞披露的透明及赞赏。这样做的另一个好处是,可以重新测试并确认问题已经解决。

“漏洞披露工具包”的发布是将漏洞报告嵌入英国立法框架的序言。英国政府目前正在制定法律,要求智能设备制造商向公众提供漏洞披露流程。

参考来源: