网络安全公司是网络空间最安全的公司吗?这个问题似乎有些多余,谁会请一个经常被人劫道殴打的镖局呢?

前不久SANS在线安全教育平台的数据泄露也许只是一个“意外”,但下面这个报告也许会惊掉你的下巴。根据ImmuniWeb的一项新研究,几乎所有网络安全公司都在线暴露了包括PII(个人隐私信息)和密码在内的敏感数据。员工安全意识薄弱是造成这种糟糕局面的主要原因。

报告调查了全球398个顶级安全供应商,然后检索了暗网、深网网站,包括黑客论坛和市场、WhatsApp群组、公共代码存储库以及社交网络等。

报告声称,已发现经过验证的(来自网络安全公司的)敏感数据泄露事件超过63.1万次,其中这些“事件”中有17%具有重大风险。这意味着泄露数据包括使用纯文本密码的登录名,或者包括最近和/或唯一的数据泄漏(例如PII和财务记录)。

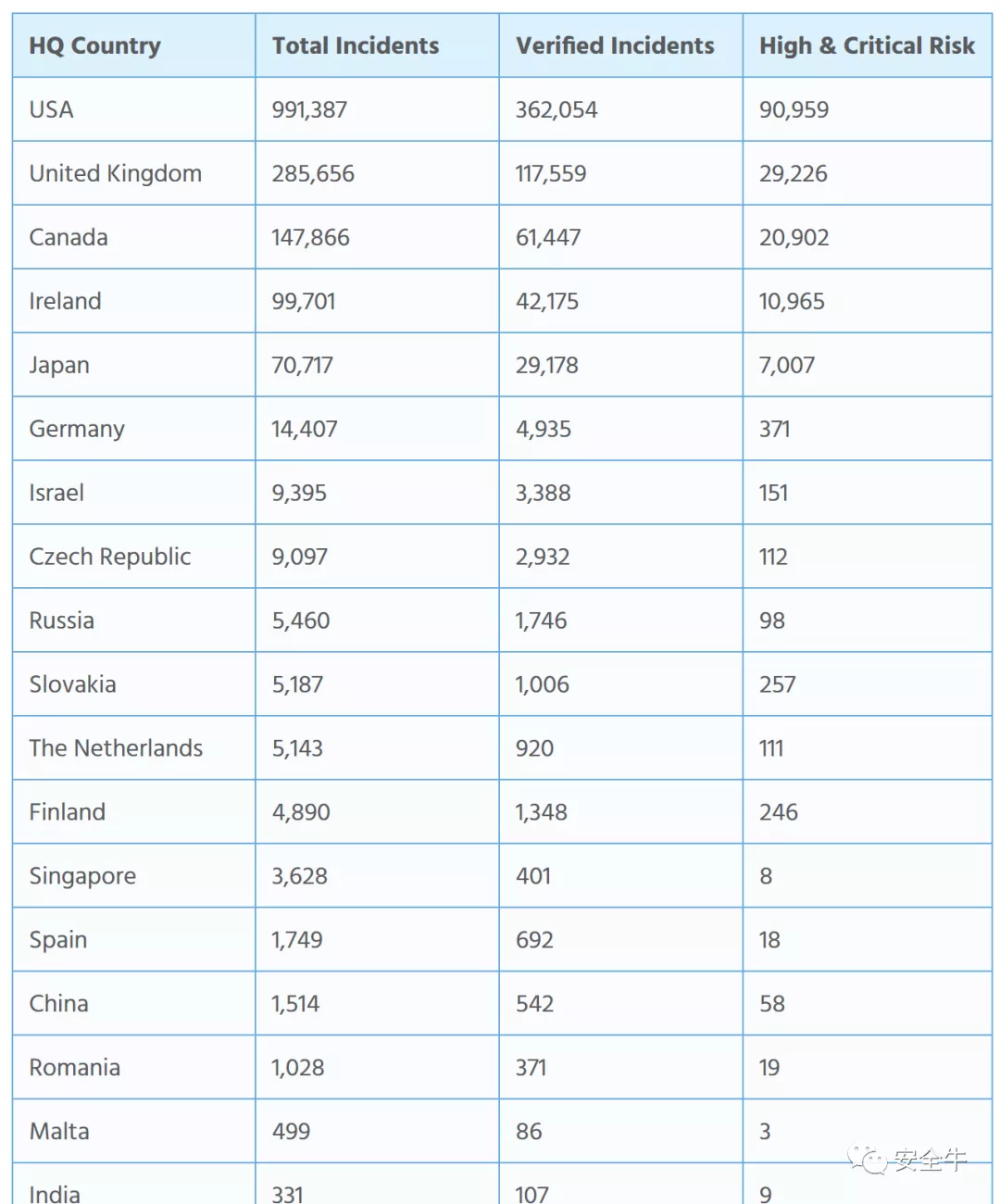

图表1:网络安全公司敏感数据泄露全球统计,泄露事件数量前三名分别为美国、英国和加拿大,中国排名15

总体而言,研究表明,PII和公司数据占所有泄露事件的一半(50%),其中账户凭据占30%,备份和转储占15%。

同样令人担忧的是,泄露的密码中有29%是“弱密码”,即密码的字符数少于8个,没有大写字母,没有数字和特殊字符。接受调查的网络安全公司中,有41%的员工已在不同的被入侵系统上重复使用了密码,这使他们供职的企业面临进一步的潜在入侵风险。

图表2:全球顶级网络安全公司员工最常用的弱密码

该报告还显示,超过5100个账户出现在成人内容网站的数据泄露中,这意味着不少网络安全公司的员工堂而皇之地使用工作电子邮件在“P站”上进行了注册。

总体而言,报告中研究的网络安全公司中有 97%被发现有敏感数据在线暴露,一些数据可以追溯到2012年,不过让人略感欣慰的是大多数事件的风险被分类为低(25%)或中(49%)。

低风险是指“在组织中,其IT资产或员工在数据泄漏、样本或转储中没有附带敏感或机密信息的情况”,而中度风险可能包括加密密码或“中等”敏感数据,例如源代码或内部文档。

除了数据泄露外,全球顶级网络安全公司自身的安全合规和web安全现状也让人揪心:

- 超过一半的公司(63%)的主要网站未能满足这些PCI DSS要求,这意味着他们使用的是易受攻击或过时的软件(包括JS库和框架)或者没有启用WAF。

- 191个网络安全公司网站(占48%)不符合GDPR要求,原因是软件易受攻击,缺少明显可见的隐私政策或Cookie包含PII或可追溯标识符时缺少cookie免责声明。

- 最后,有91家网络安全公司网站发现了279个XSS漏洞,截至报告发表之日,已报告的漏洞中仍有26%尚未修复。

ImmuniWeb首席执行官Ilia Kolochenko警告说:

| 网络安全供应商这样的第三方越来越多地成为网络攻击的目标。 |

2020年,攻击者也许不必花费高昂的零日漏洞费用,而是找到几个“狗洞”打开的网络安全供应商,轻松获得特权账户,并迅速攻破目标企业最薄弱的环节。

【本文是51CTO专栏作者“安全牛”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】