本文转载自微信公众号「Bypass」,作者Bypass。转载本文请联系Bypass公众号。

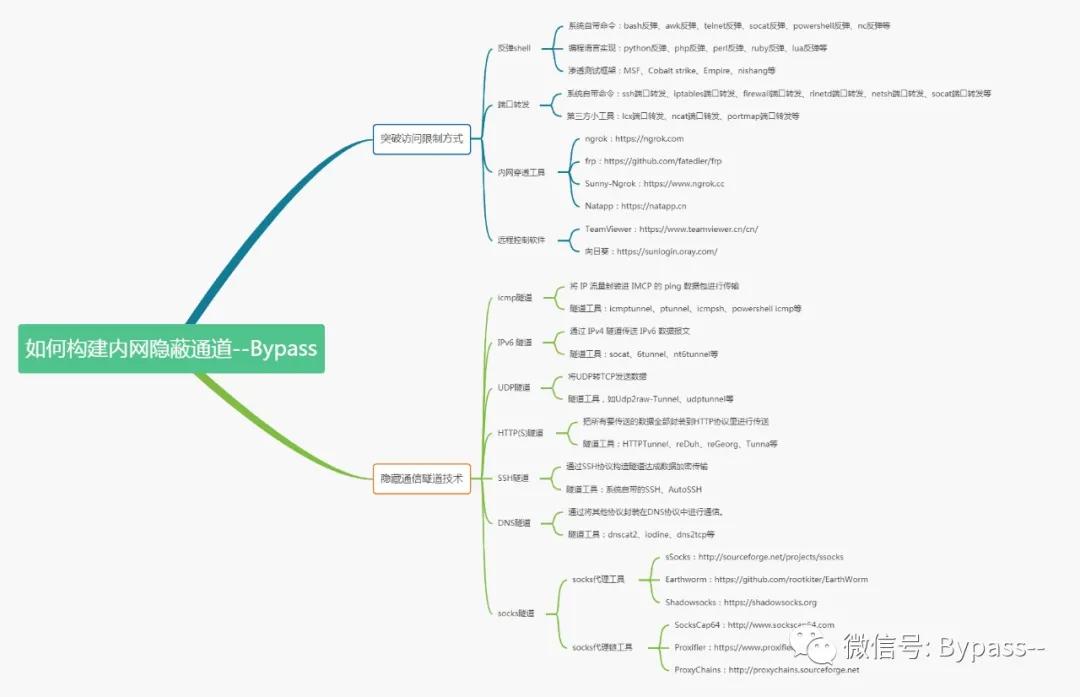

构建内网隐蔽通道,从而突破各种安全策略限制,实现对目标服务器的完美控制。

当我们从外网成功获得攻击点的时候,通过反弹shell、端口转发、内网穿透等技巧,来进一步入侵内网服务器。当我们取得内网目标服务器的控制权限,通过隧道技术绕过网络限制,实现隐蔽C2服务器的通信。

在这里,我梳理了一张脑图,将构建内网隐蔽通道分为突破访问限制和隐藏通信隧道技术。在不同的场景下进行应用,突破限制访问内网服务器,利用隧道技术实现C2通信。

突破访问限制方式

反弹shell

- 一句话反弹shell的各种方式

- 1、系统自带命令:bash反弹、awk反弹、telnet反弹、socat反弹、powershell反弹、nc反弹等

- 2、编程语言实现:python反弹、php反弹、perl反弹、ruby反弹、lua反弹等

- 3、渗透测试框架:MSF、Cobalt strike、Empire、nishang等

端口转发

- 端口转发的几种常用方法

- 1、系统自带命令:ssh端口转发、iptables端口转发、firewall端口转发、rinetd端口转发、netsh端口转发、socat端口转发

- 2、第三方小工具:lcx端口转发、ncat端口转发、portmap端口转发

内网穿透工具

- 内网穿透工具,提供http,tcp,udp全隧道穿透

- 1、ngrok:https://ngrok.com

- 2、frp:https://github.com/fatedier/frp

- 3、Sunny-Ngrok:https://www.ngrok.cc

- 4、Natapp:https://natapp.cn

远程控制软件

- 常见的远程控制软件

- 1、TeamViewer:https://www.teamviewer.cn/cn/

- 2、向日葵:https://sunlogin.oray.com/

隐藏通信隧道技术

ICMP隧道

- 将 IP 流量封装进 IMCP 的 ping 数据包进行传输

- 隧道工具:icmptunnel、ptunnel、icmpsh、powershell icmp等

- 1、icmptunnel:https://github.com/jamesbarlow/icmptunnel

- 2、ptunnel:http://www.cs.uit.no/~daniels/PingTunnel/

- 3、icmpsh:https://github.com/inquisb/icmpsh

- 4、Powershell-ICMP:https://github.com/api0cradle/Powershell-ICMP

IPv6 隧道

- 通过 IPv4 隧道传送 IPv6 数据报文

- 隧道工具:socat、6tunnel、nt6tunnel等

- 1、socat:http://www.dest-unreach.org/socat/download/

- 2、6tunnel:https://github.com/wojtekka/6tunnel

UDP隧道

- 将UDP转TCP发送数据

- UDP隧道工具,如Udp2raw-Tunnel、udptunnel等

- 1、Udp2raw-Tunnel:https://github.com/wangyu-/udp2raw-tunnel

Socks隧道

- 全能代理,支持多种协议,包括http、ftp请求及其它类型的请求。

- socks代理工具:

- 1、sSocks:http://sourceforge.net/projects/ssocks

- 2、Earthworm:https://github.com/rootkiter/EarthWorm

- 3、Shadowsocks:https://Shadowsocks.org

- socks代理链工具:

- 1、SocksCap64:http://www.sockscap64.com

- 2、Proxifier:https://www.proxifier.com

- 3、ProxyChains:http://proxychains.sourceforge.net

HTTP(S) 隧道

- 把所有要传送的数据全部封装到HTTP协议里进行传送

- 隧道工具:Kali自带的HTTPTunnel、reDuh、reGeorg、Tunna等

- 1、reDuh:https://github.com/sensepost/reDuh

- 2、reGeorg:https://github.com/sensepost/reGeorg

- 3、ABPTTS :https://github.com/nccgroup/ABPTTS

- 4、Tunna:https://github.com/SECFORCE/Tunna

- 5、node-http-tunnel:https://github.com/johncant/node-http-tunnel

SSH隧道

- 通过SSH协议构造隧道达成数据加密传输

- 隧道工具:系统自带的SSH、AutoSSH

- 1、AutoSSH:https://www.harding.motd.ca/autossh

DNS隧道

- 通过将其他协议封装在DNS协议中进行通信。

- 隧道工具:dnscat2、iodine、dns2tcp等。

- 1、dnscat2:https://github.com/iagox86/dnscat2

- 2、iodine:https://github.com/yarrick/iodine

- 3、dns2tcp:https://pkgs.org/download/dns2tcp