说起国产操作系统的重点和难点,除了生态,就是安全了,毕竟……你懂的。

8月12日,第八届互联网安全大会(ISC 2020)信创安全论坛在线举行,统信软件高级副总经理、总工程师张磊受邀发表《统信操作系统安全设计与规划》演讲,分享了对操作系统安全体系建设的思考,以及统信UOS安全体系建设实践经验。

统信UOS底层基于开源的Linux,它本身虽然在安全方面就有诸多考虑,但仍存在严重不足,比如软件分发方式多且复杂,应用软件和系统没有隔离,应用程序广泛使用动态链接造成了非常复杂的网状软件治理体系。

统信UOS的安全设计主要有四大方面:

1、限制超级用户

统信UOS对所有特权程序进行了处理,包括setuid权限和capabilities的可执行程序。前端应用程序都去掉了这些特权,只有通过后端有特权的服务器获取相应的功能。

前端应用程序和后端服务器之间的通信主要是通过dbus进行保证,而dbus本身也可以通过polkit的方式进行权限限制。

这样,普通用户就不会轻易获得特殊权限,不会轻易的破坏系统安全性、形成系统安全漏洞,造成不必要的损失。

2、应用签名

统信UOS通过开发者签名、商店签名、企业签名的三重机制,保证应用安全管理。

开发者签名:验证应用所有权,避免进行伪造

每一个应用程序都会在它的文件里内置一个签名,首先是应用开发商,所有的软件开发者在提交软件之前,都会对自己的软件进行签名,应用商店就可以保证得到的软件就是开发者提交的软件。

商店签名:限制软件分发权力,避免传播过程中被修改

商店会对所有应用程序进行审核,当然也包括安全审核。统信UOS的应用安全审核是和各个安全合作伙伴一起合作进行的。只有通过安全审核后,应用才可以在商店里进行上架。

在应用商店在上架之前也会进行签名,得到了签名之后,终端操作系统才能确认应用的安全性,最终用户才能安装、运行这些应用。

企业签名:提供私有化部署的分发支持,支持内网应用商店

考虑到各个企业的内部软件分发与管理的需求,统信UOS应用商店支持私有化的分发部署方式。

此外,统信UOS的应用签名证书同时支持RSA与国密算法,在未来的空间里具有比较好的扩展性。

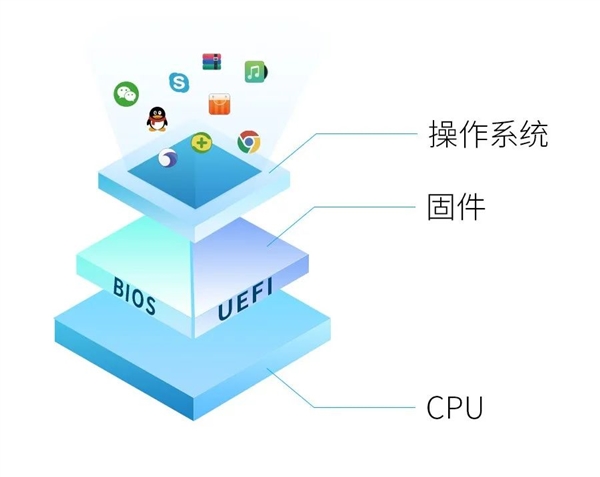

3、软硬一体

统信软件和处理器、固件厂商进行合作,一起推动制定了安全启动方面的规范,实现了在硬件和固件层面对不同loader/kernel进行管理性的签名校验,从启动时就保证了软件的安全性。

4、其他安全措施

统信软件还和安全厂商进行联合安全攻防演练,在版本发布前和发布后的各个阶段可以及时获取安全漏洞信息,进行及时修补。

统信UOS还支持终端域管平台,可以实现对各个终端进行安全策略的管理和集中式的分发,为用户提供一个快捷的、统一的安全管理体系。

另外,统信UOS终端安全中心和安全应急响应中心可以支持动态的系统安全漏洞检测,及时收集各种安全漏洞信息,全方位多层次的进行系统安全防护。

下一步,统信UOS计划继续加强应用治理和安全软件治理。

通过沙箱机制等方式保证运行中的各应用程序之间有比较良好的隔离性。

通过探索构建应用能力规范、弱依赖格式和应用IPC规范等方式,提升软件权限的管理粒度,让用户可以更好的进行权限定制与管理,有效防止权限扩散,保证系统的安全性。

统信软件还将继续探索下一代固件的设计,构建动态的软硬件一体化的安全机制等规划,继续完善现有的安全体系设计。