本文转载自微信公众号「新钛云服」,作者王爱华 。转载本文请联系新钛云服公众号。

01.混合云架构下的安全风险分析

1. 混合云架构下的安全风险分析

企业混合云环境,一般包括一个或多个公有云厂商以及自建的私有云平台,从信息安全风险管理角度来看,实施混合云涉及到IT基础架构和应用架构的重大变更,因此需要重新进行风险评估。混合云环境下需要考虑到的安全风险包括:

- 公有云厂商及其安全服务的选择

- 私有云安全防护能力建设

- 混合云环境下的服务器、容器、无服务器应用安全

- 混合云环境下的数据安全

- 统一的混合云安全管理和运营平台

- 统一的混合云运维管理通道

- 混合云环境下的安全合规需求

云原生安全产品的选择

1.1 公有云厂商及其安全服务的选择

1) 公有云厂商是否具备合适的认证资质

认证资质体现了公有云服务商自身在信息安全管理、云平台基础架构管理、安全运维和运营、用户个人信息保护、特定行业领域安全保障、灾难恢复和业务连续性管理及法律合规风险等方面的服务能力。

如果企业上云业务涉及到用户信用卡支付,则需要提供基础架构服务的公有云厂商具备PCI DSS认证资质;如果企业上云业务需要通过国家等级保护认证,则需要需要提供基础架构服务的公有云厂商具备不低于企业应用系统等保定级级别的网络安全等级保护资质。因此企业需根据自身单位性质,行业要求,业务模式和具体安全需求选择合适的公有云厂商。

公有云厂商申请的常见安全资质包括:ISO 20000(IT服务管理体系),ISO 27001认证(信息安全管理体系),ISO 22301(业务连续性管理),ISO 27017(云计算信息安全),ISO 27018(公有云个人身份信息安全防护),CSA STAR金牌认证(BSI+CSA云安全认证),ITSS(工信部云计算服务能力评估)(1级)网络安全等级保护(3级,4级),可信云服务认证资质等。

一般来说,公有云厂商拥有的资质种类多少,某种程度上表明其对云平台基础建设和保障、用户服务、信息安全和法律法规遵循性方面的重视,从而能够为云租户提供更好的运维和安全服务。

2) 公有云厂商是否能够提供企业需要的安全服务项目

不同公有云厂商由于战略目标和业务发展规划不同,在信息安全理念、安全团队、安全技术能力沉淀、安全软硬件产品线等方面也存在差别,因此对外提供的安全产品和安全服务内容也会不一样。如阿里云的IDaaS可以为混合云应用提供统一的身份认证和授权管理,腾讯云防病毒引擎服务可以对用户上传文件进行安全扫描等,但并非所有的公有云厂商均可提供类似的安全服务。

因此企业选择公有云厂商之前,应预先通过公有云厂商网站对其能够提供的安全产品和安全服务进行全面了解,并根据自身的业务安全风险、安全需求和安全技术经验,初步规划后续需要使用的安全产品和安全服务,对可能使用到的一些安全产品或安全服务内容存在疑问时,应积极和公有云厂商或其服务代理商进行深入沟通,比如支持的数据库类型,是否提供网络层的流量入侵检测服务,是否提供虚拟化补丁服务,是否提供统一的安全管理平台等,以便后续有需求时能够确保选择的公有云厂商可以提供需要的服务能力。

3) 公有云厂商安全服务协议和SLA是否满足自身安全需求

上云企业应仔细检查公有云厂商提供的各类安全服务协议和SLA内容,确认是否满足自身的安全基线、安全检查、安全审计、安全合规、事件处理、灾难恢复时的服务要求。

1.2 私有云安全防护能力建设

1) 私有云产品选型

国内私有云解决方案包括商业性质的VMware vCloud Suite产品 ,以及基于开源云计算管理平台Openstack进行二次开发的多家私有云厂商产品,如EaskStck,青云等。与此同时,不少公有云厂商也推出了自己的混合云解决方案,包括华为云Stack、阿里云Apsara Stack、腾讯云TCE、AWS Outposts、Azure Stack等,以帮助企业用户解决私有云产品选型,并可通过一致的产品和服务控制台统一管理企业混合云,同时进一步提升自己的公有云市场占比。

2) 如何构建私有云安全能力

企业自建私有云时,应同时考虑私有云平台的自身安全性以及可以提供给云租户的安全服务内容,私有云安全能力和私有云产品的最终选型紧密相关。

私有云安全体系建设包括整体网络架构设计、安全硬件设备部署、服务器硬件安全加固(安全引导技术如TPM,UEFI等)、网络设备安全、操作系统安全、通信安全、统一身份认证和授权、应用安全、中间件安全、存储和数据安全、API安全等多方面内容。如使用原生openstack自建私有云,可参考https://docs.openstack.org/security-guide/进行安全检查和安全加固,如使用第三方厂商的私有云解决方案,需要参考厂商提供的私有云平台安全要求进行检查和加固。

对于为租户提供的安全服务,使用openstack构建的私有云,可考虑集成一些安全开源软件(如pfsense,VeryNginx等)实现基本的防火墙和WAF安全服务。

传统的国内外硬件安全厂商(如绿盟,山石网科等)也开始提供软件化的安全产品和服务,通过软件定义安全SDS架构,可以提供相应的API和openstack等私有云平台进行集成,实现防火墙、负载均衡、入侵检测、入侵防御、WAF等安全功能集中管控的同时,也可为租户提供所需的安全服务。也有一些硬件安全厂商(如深信服,天融信等),通过超融合系统设备,直接在私有云环境中整合自身的各类安全产品,为租户提供一体化安全服务。

相对而言更具竞争力的是那些推出混合云解决方案的公有云厂商,基于其自身公有云安全建设和安全服务经验,也许可以为私有云租户提供更加合适、可靠的安全产品和安全服务能力。

因此对于混合云环境下的私有云安全能力建设,企业需要在传统安全厂商和公有云厂商的安全产品解决方案中做出艰难抉择。

1.3 混合云环境下的服务器、容器、无服务器应用安全

混合云环境下,企业业务运行的支撑环境包括服务器、容器或无服务器应用(如AWS上基于事件驱动的Lambda函数),这些业务运行环境的安全是企业需要重点考虑的安全问题。Gartner在 17 年提出了云工作负载安全平台CWPP (Cloud Workload Protection Platforms)的概念,主要就是致力于解决云环境下业务运行环境的安全性问题。根据产品聚焦的不同安全内容,CWPP产品又可细分为以下7类:

- 支持多种类型操作系统功能

- 漏洞扫描,配置和合规性功能

- 基于身份的细分,可见性和控制能力

- 应用程序控制/所需的状态执行功能

- 服务器EDR,工作负载行为监控和威胁检测/响应功能

- 容器和Kubernetes保护功能

- 无服务器保护功能

混合云环境下,企业应根据自身业务系统实际运行环境,如操作系统类型,是否使用容器,是否使用k8s,是否使用无服务器应用,是否有合规需求等,选择合适的CWPP产品。此类产品包括青藤云、安全狗、阿里云等多家独立安全厂商或公有云厂商产品。需要特别注意的是,选择的CWPP产品是否支持或如何支持混合云方式部署,以便后续的统一管理和维护。

1.4 混合云环境下的数据安全

其实不管是混合云环境,还是传统IDC环境,数据安全都是信息安全的重中之重。

混合云环境下,企业数据会同时在公有云和私有云中传输和存储,从而增加了数据被监听窃取或被篡改的风险。因此公有云厂商一般都会提供数据加密、密钥管理、敏感数据发现、敏感数据脱敏、数据库审计、数据库防火墙等安全技术和安全服务以保护云租户的数据安全。

另一方面,由于公有云厂商自身也会出现如服务器宕机或服务中断事件,从而导致云租户数据丢失的事件也有发生,所以实际操作过程中,大多数企业仍然倾向于划分公有云环境和私有云环境为不同安全等级(或信任级别)的区域,公有云环境更多用于部署业务前端应用并按需扩展,业务敏感数据仍然选择在企业可控的私有云环境进行存储。

一些传统数据安全厂商(如美创,昂凯科技等)也已推出自己的混合云数据安全解决方案,涉及数据库运维管理平台,数据库审计系统,数据库脱敏系统,数据库防火墙,数据库加密系统等多种软硬件产品。

对于企业信息安全或者是数据安全管理部门而言,混合云场景下的数据安全仍应遵循数据全生命周期安全管理理念,需要对公司各类数据进行梳理和分类分级,从数据生成和采集,数据传输,数据存储,数据处理,数据交换,数据备份和恢复,数据销毁整个生命周期进行风险评估,选择和实施适合混合云场景的数据安全技术、数据安全产品和安全管理措施,从而真正保障企业数据安全的同时,也可以满足企业需要遵循的各类数据安全标准、法律法规和行业合规要求。

1.5 统一的混合云安全管理和运营平台

混合云架构下的信息安全运维和运营管理涉及到公有云和私有云环境中的多种安全产品和安全实现技术,从信息安全管理部门的运维和运营效率,以及安全管理的一致性体验角度考虑,需要可以通过一个统一的安全管理平台实现集中化管理。

如果选择公有云厂商提供的私有云安全解决方案,厂商通常会提供统一的安全管理平台实现对公有云和私有云安全设备和安全服务的集中管理。

对于一些安全产品线较为完善的硬件安全厂家(如绿盟,深信服等),也会推出基于自有安全设备的混合云安全解决方案。通过在公有云环境开辟一个单独的安全管理区域,部署自有各类软硬件安全产品来替换公有云厂商提供的防火墙、WAF、DDOS、堡垒机、入侵检测设备、漏洞扫描系统、日志审计等安全服务,同时在私有云环境同样部署一套类似环境,实现对自有安全产品的统一管理。此类解决方案通常实施成本较高,存在重复部署问题,同时安全防护能力依赖于厂商现有的安全软硬件产品体系完善程度,不一定能够真正满足企业的实际安全需求。

如果选择原生Openstack或基于openstack二次开发的私有云平台,如需实现统一的混合云安全管理平台,就会涉及公有云厂商安全服务API接入开发,所选硬件安全厂商提供的安全API接入开发,甚至需要硬件安全厂商的二次支持开发,目前来看,开发工作量和实现难度很大。

1.6 统一的混合云运维管理通道

对运维人员来说,混合云架构意味着需要在一个或多个公有云环境和私有云环境分别进行系统安装、服务部署、应用发布及日常的更新维护工作。针对私有云环境进行运维时,需要登录公司内部堡垒机进行操作,针对公有云环境进行运维时,需要登录公有云厂商提供的管理平台进行操作。同时对于公司安全管理部门来说,也需要在多点部署安全设备或安全工具,实现运维账号和运维权限管理,用户登录和操作日志审计等方面的安全管理工作。

混合云环境下,运维或安全管理部门,可选择一款多云管理平台(如新钛云服提供的TiOps多云管理平台等),运维人员可以通过统一的平台入口,实现多云资源(包括公有云、私有云、物理机和容器)管理、自动化运维、k8s管理、公有云成本管理、CMDB、监控告警等运维工作,同时实现用户角色和权限管理、用户登录和操作审计及回放等安全功能。

1.7 混合云环境下的安全合规需求

不同类型的信息安全法律法规条款或安全合规认证内容,都是基于其关心的安全目标和定义的安全检查对象,通过具有不同安全侧重点和不同安全要求的多个检查项,对信息系统及其支撑、运行环境进行安全检查、测试和审计,以确认信息系统及其支撑运行环境中,采取的各类安全措施是否符合需要的安全要求。混合云环境的合规检查对象,一般都会涉及公有云厂商基础架构、公有云业务、私有云平台和私有云业务。

比如混合云环境下的等保2.0合规认证,需要分别考虑公有云环境和私有云环境下的等保合规问题。对于公有云业务,首先要求作为提供基础设施服务(云计算平台)的公有云厂商,必须具备不低于应用系统等保定级级别的网络安全等级保护资质,然后再对企业的公有云业务(云租户信息系统)进行等保测评工作。对于自建私有云业务,也是首先需要对云计算平台进行定级和测评,然后再对私有云用户业务系统(云租户信息系统)进行定级测评,同样需要私有云平台的安全保护等级不低于其所支撑的业务系统的最高等级。

类似地,混合云环境下的应用系统如果计划申请PIC-DSS认证、需要满足欧盟GDPR数据保护条例等合规或法律要求时,也是需要提供基础架构服务的公有云厂商具备相应的PCI-DSS认证资质、符合GDRP合规要求,同时对私有云基础架构(云计算平台)和用户业务系统(包括公有云和私有云上的云租户信息系统)进行对应的合规性检测。

因此混合云环境下,企业需要根据自身合规需要,选择具有对应资质的公有云厂商,同时根据不同合规检查项,对自建私有云平台进行安全自查、安全加固或安全整改,以确保私有云平台和运行的用户业务系统符合合规要求。

1.8 云安全产品的选择

混合云环境下,许多传统的安全理念、安全产品和安全解决方案已经不再适合,或者说是不能有效解决混合云环境下产生的各类安全风险问题。与此同时,业界对云安全的研究,也促进了不少新的,更加适合云环境的安全理念、安全模型、云原生安全产品和针对性的混合云安全解决方案,比如gartner推荐的多种安全技术,包括多云管理平台,云工作保护平台(CWPP),云访问安全代理(CASB),云安全配置管理(CSPM),零信任安全解决方案(SDP)等等。

对于计划或已经采用混合云架构的企业安全管理、安全技术人员,特别是安全架构师而言,需要不断跟进最前沿的云安全技术,熟悉不同的云安全产品功能和特性,以及水平参差不齐的混合云安全解决方案,同时结合企业自身的业务特性、安全目标和实际风险情况,进行测试并谨慎选择合适的云安全服务、云安全产品或混合云安全解决方案,这同样是一件具有很大挑战性和很高风险的任务。

02.混合云安全解决方案建议

考虑到混合云环境下安全服务、安全技术、安全产品、安全平台、安全合规等安全风险的复杂性,建议企业在规划、构建和实施混合云架构时,可以使用第三方云服务商的安全咨询服务(如新钛云服等),从专业角度帮助企业了解不同公有云厂商、公有云产品和服务、私有云平台选型、私有云安全能力建设以及不同混合云安全解决方案的优缺点、适用场景、实施成本等,以减少混合云选型、落地实施及后续运维运营管理等多方面的安全问题。

合理的混合云安全解决方案,仍然应该遵循最基本的安全建设理念,即合理的安全规划,分阶段进行实施,关注和防范重点风险。从实际项目经验来看,我们建议混合云安全解决方案大体可以分四个阶段进行实施:

第一阶段:混合云安全架构调研、测试、规划和实施。包括公有云服务商及公有云安全服务的测试和选型,私有云平台选型、私有云安全解决方案的测试和选型,统一的混合云安全管理平台等;

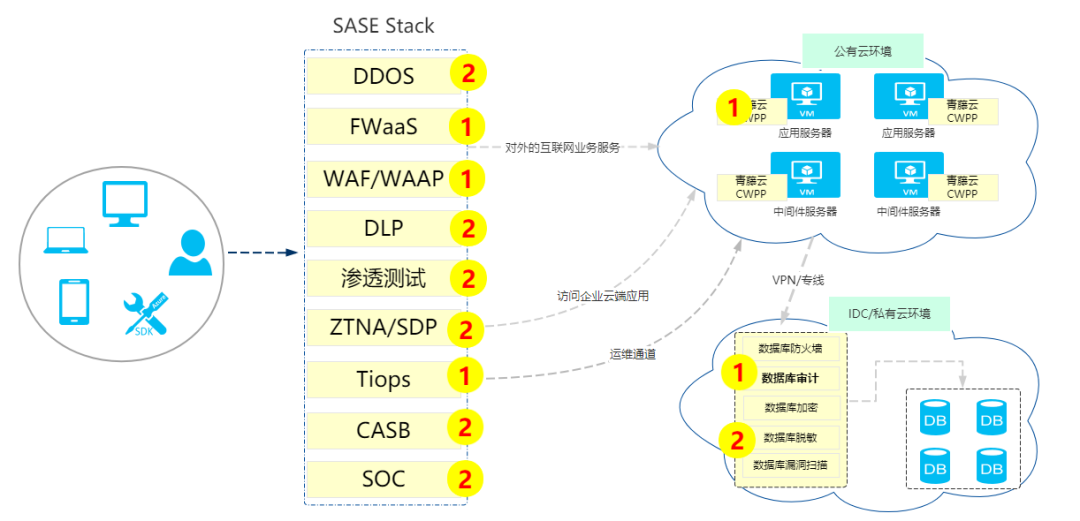

第二阶段: 混合云架构下的基础安全防范和服务能力建设。一般需要包括FW、WAF、CWPP、数据库审计服务或产品、多云管理平台等,以至少覆盖网络层安全、主机/容器安全、应用层安全、数据安全和运维通道的安全管理,从而构建基本的纵深安全防范体系;

图一:混合云基础安全/加强安全防范和服务能力

第三阶段:根据企业自身业务特性,加强重点风险防范能力。如针对游戏业务的抗DDOS服务、基于SDK的安全解决方案,针对电商行业的风控平台和数据安全解决方案等,需要重点考虑。

第四阶段:适合企业混合云具体应用特性的安全强化,日常安全运维运营及安全合规工作。如针对SaaS业务的CASB产品,对高安全要求应用考虑实施SDP解决方案,敏感数据自动发现和动态脱敏,统一的安全中心和合规工作等。

信息安全本身就是一个不断进化的动态过程,不可能一蹴而就,也不存在百分百的安全保障。如何科学的构建和管理混合云安全,需要更多的风险评估、安全管理、安全研究、安全运营、安全开发等多方经验的总结和交流,也非常欢迎各位就混合云安全涉及到的方方面面多多交流!