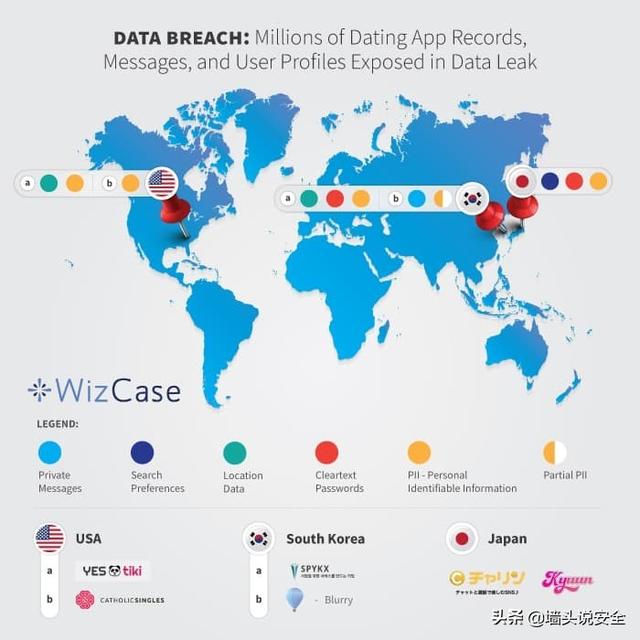

WizCase的IT研究人员最近在美国和东亚的5个不同的约会应用程序上发现了数据泄漏和隐私泄露事件。

这些违规行为展示了受损的用户数据和敏感信息,例如姓名,账单地址,电话号码,个人资料,甚至私人/直接消息。

进一步的信息证明,泄露的配置文件有数百万,并且托管这些数据库的Elasticsearch服务器,MongoDB数据库和AWS存储桶在没有密码保护或安全验证的情况下可以公开访问。

涉及数据泄露的应用程序和站点

CatholicSingles

根据WizCase在美国的博客文章,CatholicSingles泄露了敏感的用户信息,包括他们的姓名,电子邮件地址,电话号码,年龄,职业,教育程度和帐单地址。确保用户身体特征(例如头发,眼睛颜色和互联网活动)的数据也已被破坏。

更令人震惊的是,用户的付款方式也很容易获得,使他们处于危险之中。这个交友网站专门为寻求基于信仰的伴侣的单身人士打造。

YESTIKI

TIKI互动在应用商店上显示的另一个美国约会应用程序YESTIKI.com泄漏了4300条用户记录,这些记录通过MongoDB服务器最终达到352MB。数据泄露包括用户的真实姓名,电话号码,GPS位置,活动日志等。

Blurry

名为Blurry的韩国应用程序通过Elasticsearch服务器暴露了70,000条记录。该应用程序已由50,000多名用户安装,可在iTunes应用程序商店中使用。

但是,此违规行为导致使用该平台交换私人消息。其中一些消息包含机密信息,例如Instagram句柄和电话号码。

Congdaq/Kongdaq

SPYKX.com创建的另一个名为Congdaq / Kongdaq的韩国应用程序通过Elasticsearch服务器暴露了123,000(600MB)个用户记录。数据泄漏导致用户的私人但敏感信息,包括明文密码,性别,出生日期和GPS位置。

Charin and Kyuun

此外,日本的两个约会应用程序分别称为Charin和Kyuun,尽管怀疑它们属于同一公司,但它们暴露了102,000,000(57GB)的客户记录。两种应用程序的设计都相似,并且违规行为导致使用了同一台未受保护的Elasticsearch服务器。

公开的数据包括用户的电子邮件地址,明文密码,ID,移动设备信息及其个人喜好。

WizCase进行的进一步调查显示,另外六台不安全的服务器暴露了约会应用程序用户的信息。但是,他们无法找到原点。该公司认为,数据泄露和泄漏可能是通过称为“网络抓取”的过程进行的。

Web爬网是收集和存储用户提供的信息的过程。但这不仅限于网站,同样的类比也适用于技术和协议。

如何确保数据安全?

保护数据的最佳方法是,在包括约会应用程序在内的任何网站上注册时,请保持警惕和注意数据。另外,请勿对每个帐户或社交媒体句柄使用相同的密码。

确保选择难以破解或复杂的密码。除此之外,您通过这些应用程序提供的信息应该最少。注意提供您的家庭住址,电话号码甚至照片。