2020年4月,一段不明飞行物(UFO)视频引发了各界的广泛猜测。美国福布斯网站报道称,这一段视频很可能是美军新技术“幻影诱饵”的演练影像。该技术被视为“游戏规则改变者”,它可以保护战机免受红外制导导弹的攻击。

传统的红外干扰弹也能够用来诱骗敌军,使红外制导武器脱离真实目标,但在发射后,干扰剂会迅速四散下落。“幻影诱饵”不同,它能够根据战机需要来调整投放位置和使用时间;还可以给飞机安装多个激光源,各自生成不同“幻影”,足以迷惑当前的红外制导系统;甚至可以投射虚假影像以掩护其他目标,例如战舰、战斗群、军事基地乃至城市。

从单次即失效到位置与时间灵活可控,从单点防护到多点欺骗,从守护战机自身到掩护整座城市。扩大诱惑面,提高仿真度,守护更多真实资产,这正是“幻影诱饵”的高明之处,它已经完成了从“低交互诱骗”到“高交互诱骗”的进化。

事实上,网络空间与现实世界正发生深度交融,网络安全边界逐渐模糊,各类已知和未知的安全威胁不断涌现。互联网安全其本质是黑客和开发者之间的攻防战争,既然是战争,就可以借鉴现实战争思维来实施防御。如何将上述欺骗防御技术“搬运”到网络空间,打造网络安全界的“幻影诱饵”实施防御?

防守之难:如何消除攻防信息的不对等?

网络空间安全形势日趋严峻,网络安全攻防演练逐渐成为常态化需求。“拿下10个shell,不如打下一个内网”,内网安全的重要性不言而喻。但在攻防对抗中,攻击者往往只要找到一个弱点便可直击企业心脏,防守者却需要全面考虑风险点,稍有疏忽便功亏一篑。我们唯一确信的是:新的威胁在不断出现,企业一定存在未被掌控的风险点,而攻击者一定会在某次攻击中将其洞穿。

“攻击者什么时候进攻?如何知道攻击者打到哪了?攻击者打进来都干了什么?”

对守方来说,永远无法预知攻击者下一步的进攻方式。传统安全产品无法应对频发的0day攻击,亦无法精准感知攻击队进程,被内网漫游了仍不知道是哪里失守。

此时,攻击欺骗防御技术便成了一支奇兵,通过构造一系列虚假环境,有意误导攻击者走入“猎人”设置好的陷阱,通过先发制人帮助企业消除攻防信息的不对等、保护企业真实资产,不再被动响应、盲目挨打。

具体来说,企业采取了更加主动的防御措施以消耗攻击成本,例如部署蜜罐,提供虚假设备或服务来诱捕攻击者,误导攻击者采取错误的攻击方式与工具,这正是攻击欺骗防御的主要落地形式。一旦攻击者触碰蜜罐系统或打开蜜标文件,即刻会被防守方监测,但攻击者对此尚无感知。在对蜜罐扫描、探测、访问的过程中,蜜罐系统在不断消耗攻击资源、拖延攻击时间、记录攻击行为。防守方从而得以了解攻击方的工具、方法和动机,不仅对当前面对的未知安全威胁有了清晰认知,也能够通过技术和管理手段来增强实际系统的安全防护能力。

攻击欺骗:源于蜜罐,胜于蜜罐

陷阱能否成功迷惑敌军,重点在于伪装得像不像。

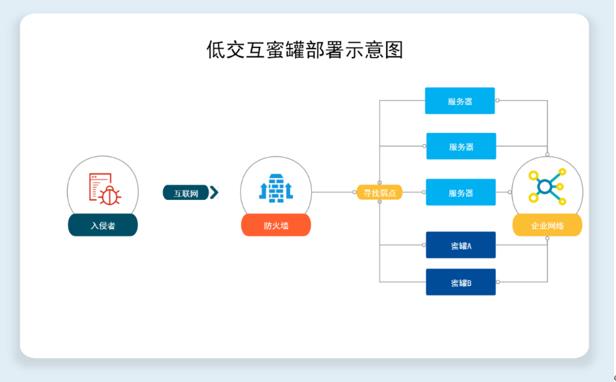

攻击队也不傻,你有张良计,我有过墙梯。近年来反蜜罐技术逐渐兴起,传统开源蜜罐因为配置静态、信息有限,只能简单模拟一些操作系统、服务和应用,因此越来越容易被识破。魔术手法一旦曝光,观众便会觉得索然无味,低交互蜜罐逐渐失去了价值。

传统低交互蜜罐示意图

经过长达三十年的技术演变,如今的高交互蜜罐早已不再囿于蜜罐,而是配合了蜜网、蜜标等其他欺骗手段,我们应该称之为攻击欺骗防御体系。该体系不仅可防护具有大规模影响范围的非定向攻击,也大大提升了对个体性定向攻击的监控效率。既可以单独使用,也可以部署于业务系统之上,还可与已有的网络防御机制联动,提高系统识别威胁和应急响应的能力。相比传统蜜罐,该体系更像是配备了激光的“幻影诱饵”,团队作战,且骗术高超。

1. 混合式蜜罐

集低交互和高交互蜜罐为一体的混合式蜜罐,既具备低交互蜜罐对资源要求低的好处,也拥有高交互蜜罐响应能力高的优势。结合企业特点按需生成,大大降低了资源消耗。

2. 云蜜标

蜜标系统可生成极具诱惑性并含有“敏感数据”的Word、 PDF、 EXE 等蜜标文件,并将蜜标文件分发到蜜罐系统中。当攻击者窃取蜜标文件并执行打开操作时,蜜罐系统会接收回传的攻击主机信息,并发送给攻击事件分析平台,同时向运营者发出告警信息。而云蜜标的出现让攻击者更无遁逃余地,在任何网络环境下打开文件,信息都会上传至云端,告警更准确。

3. 自适应部署

诱捕面的合理部署是影响到防御效果优劣的重要因素。考虑到企业中安全运营人员的安全能力参差不齐,很难做到从攻击视角完成Agent部署。现在依托机器学习、人工智能技术,Agent会根据所部署的业务环境进行智能识别分析,自动推荐与业务系统高度一致的欺骗环境模板,并实现一键配置,大幅缩减安全运营所需人力和时间。

4. 精准溯源

当攻击者触碰欺骗模块时,系统会记录攻击行为,识别攻击者IP地址、社交账号、指纹等信息,同时联动全球威胁情报和安全大数据,对攻击者进行画像以及自然人社交身份定位。

5. 企业威胁情报源

攻击欺骗防御技术一方面可利用已有威胁情报数据完善欺骗策略,另一方面也能将捕获到的信息上报,助力企业生成自己的威胁情报源。

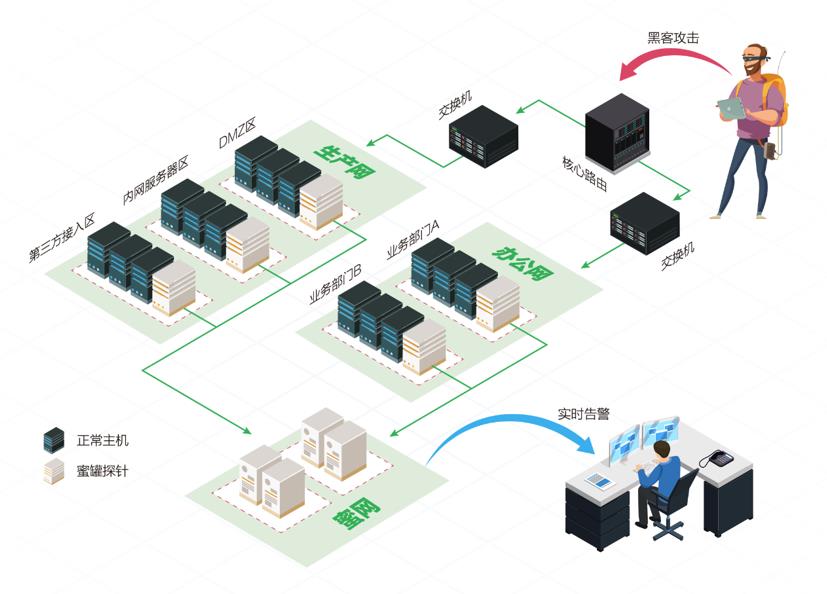

360攻击欺骗防御服务部署示意图

欺骗的价值在于攻击者能得到“真实”的回应,让他误以为当前攻击有效可行。无论攻击者从哪一个入口进入、进行到任何攻击阶段,都有拖延之术,这就为防守方争取了黄金防护时间,甚至还提供了反制的机会,围魏救赵也不过如此。

360攻击欺骗防御服务

依托360安全大脑的海量安全大数据,由漏洞云、威胁情报云以及超3800人的安全专家云赋能,360“攻击欺骗防御”服务是基于攻击欺骗理念,而推出的内网威胁感知产品与安全专家相结合的主动防御服务。

360安全专家团队拥有多年网络攻防对抗实战经验,可依据客户的网络和业务情况,推荐具有针对性的探针部署方案,通过高仿真蜜标、蜜罐和自定义蜜网的综合应用,增强对恶意入侵者的攻击捕获能力、延缓攻击进程,为企业赢取应急响应时间,保护企业真实资产。同时也可根据客户需要,提供安全事件应急响应服务,输出安全攻击事件报分析报告,助力企业提升主动防御能力。

360攻击欺骗防御服务支持本地安全大脑部署和云端安全大脑部署两种模式。本地部署采用探针+server模式,对客户原有网络架构不会产生任何影响。云端部署采用SaaS模式,可为您提供物理机级别的云上安全服务。您无需额外购买设备,只需通过部署极其轻量的软件探针,即可极速构建内网安全体系。

云端服务优势

l 申请后24h 内即可开通并部署,便捷高效

l 按月付费,自定义使用时间,精准量化服务成本

l 7*24小时安全专家技术支持,配合客户进行应急响应

l 360安全大脑云端赋能,实现安全服务能力自动迭代升级